Ejecuto Ubuntu 12.04 en mi computadora portátil, con una carpeta de inicio cifrada + partición de intercambio. Antes de tener esta configuración encriptada, solía tener mi hibernación habilitada. Encontré esta documentación sobre cómo habilitar la hibernación con un intercambio cifrado.

Ahora, lo que me molesta al usar la solución que se proporciona en la documentación es que, además de tener que escribir mi contraseña para iniciar sesión en mi cuenta de usuario, tengo que escribir una contraseña por separado para montar mi partición de intercambio.

Una posible solución a esto es (¿lo es?) permitir que mi cuenta de usuario inicie sesión automáticamente (para omitir la pantalla de inicio de sesión) y ver el montaje de la partición de intercambio como una pantalla de inicio de sesión alternativa. Tenga en cuenta que soy el único usuario de mi computadora portátil.

El único inconveniente de este método es que después de 3 intentos de contraseña, el sistema continúa arrancando, aunque sin montar la partición de intercambio. Dejar mi escritorio disponible libremente para cualquiera.

Como me gustaría usar la hibernación y tener que escribir mi contraseña solo una vez al inicio, mi pregunta es si es posible:

- O hacer que el intento de contraseña cuente infinito

- o, alternativamente, deje que el sistema se reinicie solo después de tres intentos (empezando el ciclo de nuevo)

y si esto es posible

- si supondría una brecha de seguridad en la que no pensé

y si no es posible:si habría otra alternativa creativa que me permitiera a mí y a otros usuarios usar la hibernación en combinación con el cifrado sin tener que escribir dos frases de contraseña al arrancar.

¡Muchas gracias por cualquier ayuda!

Respuesta aceptada:

La sugerencia:

Podría simplemente crear 2 particiones en su disco.

- una pequeña partición para guardar /boot (sin cifrar)

- el resto del disco, para ser utilizado como un volumen físico para el cifrado.

Luego configuraría el cifrado en la segunda partición y usaría LVM para crear 2 volúmenes:

/dev/vg0/root y

/dev/vg0/swap

Ventajas:

- No tiene que preocuparse por cifrar particiones individuales.

- Aparte de /boot que contiene su núcleo, todo lo demás está encriptado. Lo que lo protege de que alguien reinicie su máquina, ingrese un modo de usuario único y modifique su sistema operativo para permitirles obtener fácilmente sus datos de su hogar encriptado de todos modos.

- Solo ingresa la clave de cifrado una vez por arranque.

- Sé que dijiste que eres el único usuario, pero podrías agregar frases de contraseña separadas (ranuras de clave) para otros usuarios si fuera necesario.

En cuanto a la otra parte de su pregunta:no recuerdo si este método solicita repetidamente la contraseña y no creo que esto en sí mismo sea un riesgo de seguridad, siempre que haya un retraso después de que se proporcione una contraseña incorrecta ( para frustrar los ataques de fuerza bruta).

Cómo se hace:

Nunca uso la GUI para la instalación y, aparentemente, no puede usarla para crear un LVM encima del dispositivo de bloque cifrado con LUKS.

Relacionado:¿Es seguro eliminar btmp del registro en el servidor ubuntu 14.04 rackapace?La solución que he probado:

- Descargue la imagen ISO de netboot para amd64 o i386 y grábela en un CD.

- Cuando inicie desde allí, elija 'Instalar' en el menú

- Responda algunas preguntas básicas, cree un usuario no raíz y elija NO cifrar el directorio de inicio. Esto no es lo que queremos aquí.

- Cuando llegue al cuadro de diálogo "Discos de partición", seleccione "Manual".

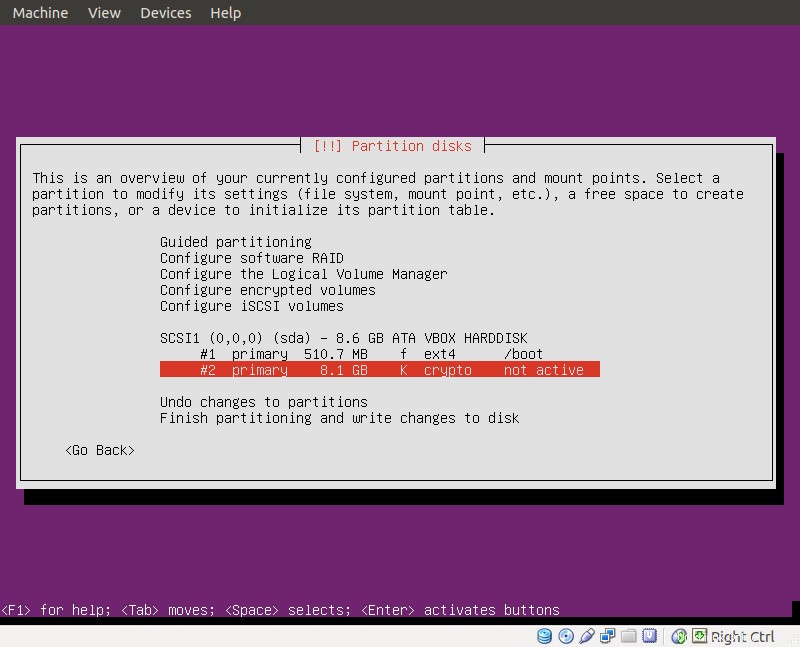

- Cree una tabla de particiones vacía en el disco si es necesario y luego 2 particiones primarias.

- primera partición primaria para /boot y que sea de 512 MB. Aquí es donde

sus imágenes kernel e initrd residirán y permanecerán

sin cifrar. - segunda partición primaria para cubrir el espacio restante

y elija su tipo como 'volumen físico para cifrado'.

- primera partición primaria para /boot y que sea de 512 MB. Aquí es donde

- Continúe con

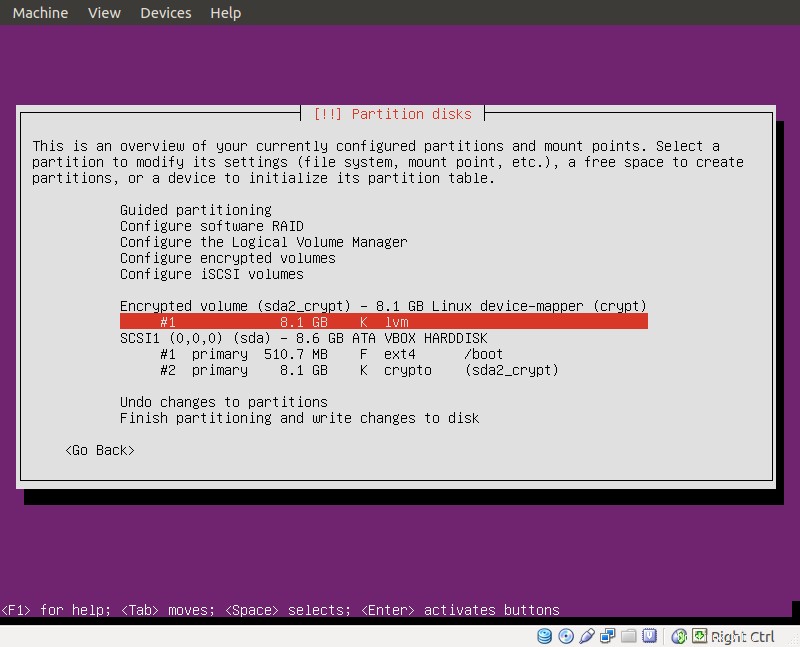

Configure encrypted volumes, guarde los cambios y cifre/dev/sda2, elija una contraseña y termine. En este punto, tendrá un volumen encriptadosda2_crypt - Elija usarlo como un

physical volume for LVM

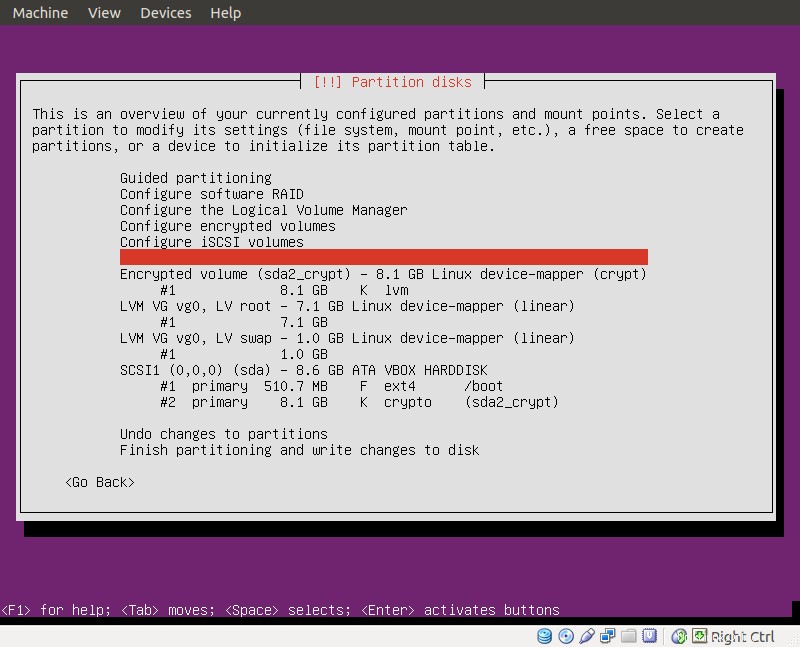

- Continúe con la configuración del Administrador de volúmenes lógicos. Crear un grupo de volúmenes

vg0en/dev/mapper/sda2_crypt - Cree 2 volúmenes lógicos dentro de ese grupo.

- intercambio:por grande que sea (yo elegí 1 GB)

- raíz:use el espacio restante

- En esta etapa, debería ver la siguiente configuración:

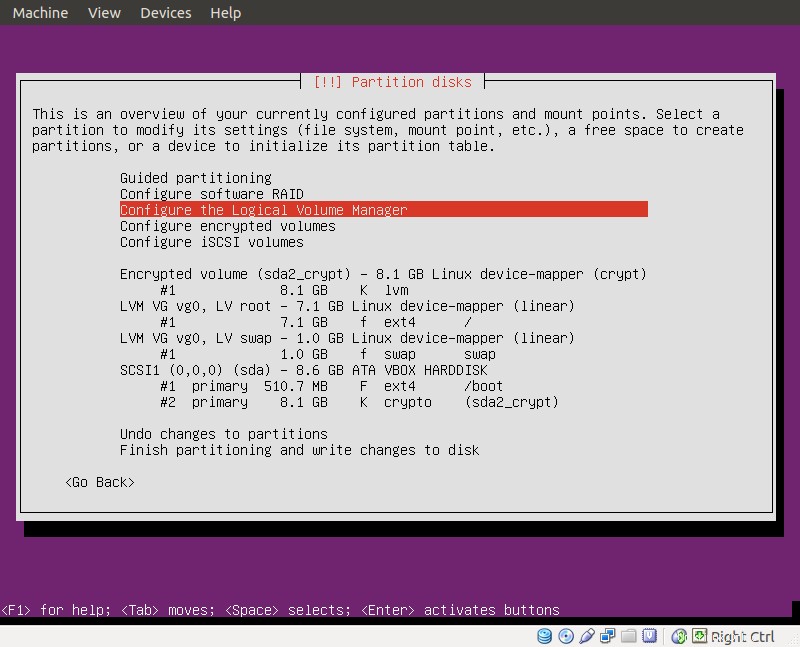

- Elija un FS para su volumen lógico raíz y configúrelo para que se monte como

/y el LV de intercambio que se utilizará como espacio de intercambio:

- Escriba los cambios en el disco y continúe con la instalación.

- Más tarde, se le preguntará qué paquetes instalar (tasksel) y puede ir con seguridad con ubuntu-desktop

- Cuando me preguntaron dónde instalar Grub, elegí MBR porque no tengo ningún otro sistema operativo en mi máquina.

Y esa es realmente una de las pocas razones por las que siempre elijo las imágenes de arranque en red. No quiero que me detengan hasta que los desarrolladores transfieran la funcionalidad que funciona perfectamente bien de una manera que sea lo suficientemente bonita como para incluirla en el instalador de la GUI.