Introducción

En esta segunda parte de la serie Burp Suite, aprenderá a usar el proxy de Burp Suite para recopilar datos de las solicitudes de su navegador. Explorará cómo funciona un proxy de interceptación y cómo leer los datos de solicitud y respuesta recopilados por Burp Suite.

La tercera parte de la guía lo llevará a través de un escenario realista de cómo usaría los datos recopilados por el proxy para una prueba real.

Hay más herramientas integradas en Burp Suite con las que puede usar los datos que recopila, pero se tratarán en la cuarta y última parte de la serie.

Interceptación de tráfico

El proxy de Burp Suite es lo que se conoce como un proxy de intercepción. Eso significa que todo el tráfico que llega a través del proxy tiene la opción de ser capturado y transmitido manualmente por el usuario del proxy. Esto le permite inspeccionar manualmente cada solicitud y elegir cómo reaccionar ante ella.

Esto puede ser bueno según el caso, pero también puede ser muy obvio para un usuario que algo está mal si está usando esto como parte de un pentest profesional real.

Por lo tanto, si solo busca capturar una gran cantidad de tráfico a la vez y monitorearlo a medida que fluye o analizarlo más tarde, puede desactivar la función de intercepción del proxy y permitir que el tráfico fluya libremente.

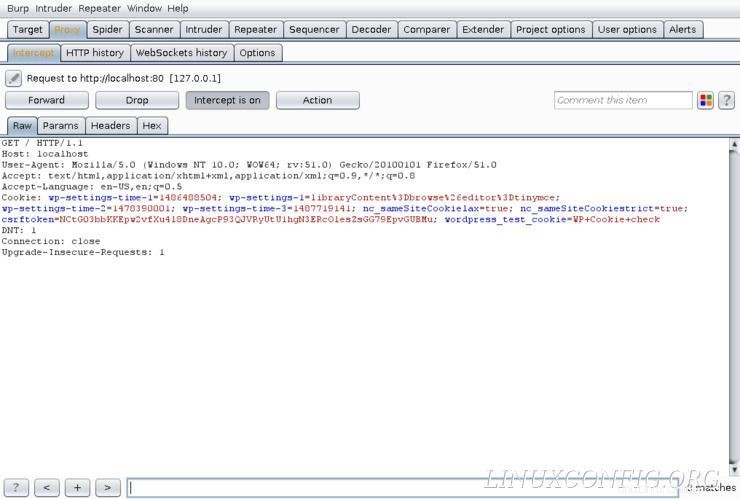

Para alternar la intercepción, diríjase a la pestaña "Proxy" en la fila superior de pestañas, luego a la pestaña "Interceptar" en la segunda fila. De forma predeterminada, el tercer botón debería decir "Intercepción activada". Haz clic en él para activar y desactivar la intercepción. Por ahora, déjalo encendido.

En Firefox, navegue a su sitio de WordPress en localhost . Deberías ver el icono giratorio de "carga" en tu pestaña y Firefox no va a ninguna parte. Esto se debe a que la solicitud a su servidor web ha sido capturada por el proxy de Burp.

Consulte la ventana de su Burp Suite. Ahora habrá datos de solicitud en la pestaña "Interceptar". Esta es la información que se envió desde el navegador a su servidor de WordPress solicitando la página a la que navegó. No verá ningún HTML ni nada que se devuelva desde el servidor. Puede obtener datos de respuesta dirigiéndose a la pestaña "Opciones" en "Proxy" y marcando "Interceptar respuestas según las siguientes reglas" y "O la solicitud fue interceptada".

En cualquier caso, puedes echar un vistazo a las nuevas pestañas de la pantalla “Interceptar”. Raw, Params y Headers serán los más útiles para usted. Básicamente, todos muestran los mismos datos, pero lo hacen en diferentes formatos. Raw muestra la solicitud sin procesar tal como se envió. Params muestra los parámetros enviados con la solicitud. Aquí es a menudo donde se encontrará fácilmente información útil como los datos de inicio de sesión. Los encabezados solo mostrarán los encabezados de solicitud. Esto es útil cuando la solicitud tiene HTML.

Para reenviar la solicitud al servidor, presione el botón "Reenviar". Si configura Burp para interceptar la respuesta, ahora verá que llena su pantalla. De lo contrario, los datos desaparecerán cuando se envíen al servidor.

Los datos de respuesta son similares, pero tienen algunas secciones nuevas, como "HTML". Este contiene el HTML sin formato tal como se envió desde el servidor. También debería haber una pestaña llamada "Renderizar". Burp puede intentar representar la respuesta HTML, pero no incluirá CSS, JavaScript ni ningún recurso estático. Esta característica solo pretende darle una idea rápida de la estructura de la página devuelta. Al hacer clic en "Reenviar" nuevamente, se enviará la respuesta a Firefox.

Tráfico de proxy

Apague la interceptación. Para la siguiente parte, solo monitorea el tráfico a medida que llega a través del proxy. Navega por tu sitio ficticio de WordPress. Si es necesario, busque contenido sin sentido para llenar el sitio, para que pueda ver cómo se ve un flujo de tráfico más realista a través de Burp Suite.

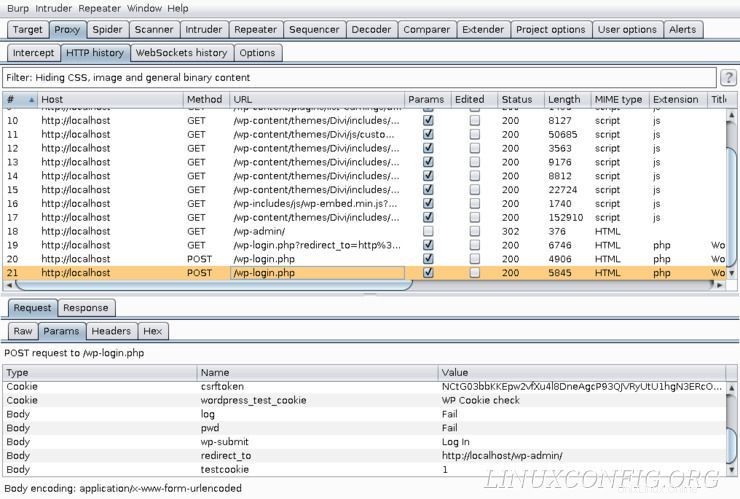

Todo el tráfico que pasa por el proxy de Burp Suite se puede encontrar en la pestaña "Historial HTTP" en "Proxy". De forma predeterminada, las solicitudes se enumeran en orden ascendente. Puede cambiar esto para ver el tráfico más reciente en la parte superior haciendo clic en # en la parte superior de la columna ID de solicitud en el extremo izquierdo de la tabla.

Asegúrese de dedicar algún tiempo a hacer clic en su sitio de WordPress y ver Burp Suite mientras lo hace. Verá que la lista de su historial HTTP se llena rápidamente. Lo que puede sorprender es la cantidad de solicitudes que se recopilan. Su navegador generalmente hará más de una solicitud por clic. Estas solicitudes pueden ser para activos en la página o pueden venir como parte de redireccionamientos. Según los temas o las fuentes que haya instalado, es posible que incluso vea solicitudes dirigidas a otros dominios. En un escenario del mundo real, esto será extremadamente común, ya que la mayoría de los sitios web utilizan activos alojados de forma independiente y redes de entrega de contenido.

Mirando una Solicitud

Elija una solicitud para echar un vistazo. Es mejor si puede encontrar uno con un tipo MIME de HTML. Esto significa que fue una solicitud de una de las páginas del sitio web y contiene algo de HTML para que le eches un vistazo.

Cuando seleccione uno por primera vez, se le mostrará la solicitud en su forma original. La solicitud sin procesar contendrá toda la información enviada desde Firefox al servidor. Esto es como la solicitud que interceptaste. Esta vez, lo está mirando después del hecho en lugar de en tránsito.

Definitivamente puede usar la solicitud sin procesar para extraer información clave, si se siente más cómodo con eso, pero las pestañas Parámetros y Encabezados resultarán mucho más fáciles de leer en la mayoría de los casos. Echa un vistazo a los parámetros. Esto contendrá cualquier información variable que el navegador necesite pasar al navegador. En el caso de muchas páginas HTML básicas, probablemente solo contenga cookies. Cuando decida enviar un formulario, la información contenida en el formulario aparecerá aquí.

Los encabezados contienen información sobre la solicitud en sí, su destino y su navegador. Los encabezados especificarán si la solicitud fue una solicitud GET o POST. También le dirán qué servidor o sitio web se está contactando. La solicitud incluirá información del navegador que debe usar el servidor y en qué idioma debe responder. Hay algo de superposición, y aquí también verá información sobre las cookies. También puede ser útil ver qué información o tipos de archivos aceptará el navegador del servidor. Estos se enumeran en "Aceptar".

Mirando la respuesta

Haga clic en la pestaña "Respuesta". Todo esto es muy similar a la solicitud en términos de qué tipo de información está disponible. Al igual que la solicitud, la respuesta sin procesar se carga con información en un formato bastante desorganizado. Puedes usarlo, pero es mejor dividirlo con las otras pestañas.

En lugar de encontrar información del navegador en los encabezados, encontrará información del servidor. Los encabezados generalmente le dirán qué tipo de respuesta HTTP se recibió del servidor. También encontrará información sobre qué tipo de servidor web se está ejecutando y qué lenguaje de back-end está impulsando la página. En este caso, es PHP.

La pestaña HTML contendrá el HTML sin procesar que el servidor envió al navegador para representar la página. Puede o no encontrar algo interesante aquí, dependiendo de lo que esté buscando. Esto no es muy diferente a ver la fuente de una página desde su navegador.

Pensamientos finales

Bien. Ha instalado y configurado Burp Suite. Ha enviado solicitudes de Firefox a través de él y las ha interceptado. También ha permitido que Burp Suite recopile varias solicitudes y las evalúe para obtener información útil.

En la siguiente guía, utilizará esto para recopilar información para un ataque de fuerza bruta en la página de inicio de sesión de WordPress.