Este artículo describe los tipos básicos de usuarios y cómo verificarlos.

Tipos de usuarios

Hay dos tipos básicos de usuarios para elegir:SFTP y SSH .

usuarios de SFTP

Los usuarios del Protocolo seguro de transferencia de archivos (SFTP) pueden utilizar la línea de comandos o un programa, como Filezilla®, para cargar archivos de forma segura. Esta herramienta es útil para los desarrolladores que necesitan un lugar para cargar los archivos de su sitio web. Un usuario de solo SFTP puede conectarse a través de SFTP pero no a través de SSH.

Usuarios de SSH

Los usuarios de SecureShell (SSH) pueden conectarse de forma segura a la línea de comandos de Linux®, en un terminal de línea de comandos con pantalla negra como PuTTY® o MobaXterm®. Es un método práctico pero recomendado para aquellos que se sienten cómodos con la línea de comandos de Linux. Un usuario de SSH puede conectarse a través de SFTP y SSH.

Modificar acceso de usuario

Hay varias formas de agregar o eliminar el acceso para los usuarios de SSH y SFTP.

Usuarios de SFTP encarcelados o chrooteados

Estos usuarios solo pueden acceder a un conjunto específico de directorios y nada más. Configurar esto es un proceso largo, así que solicite ayuda a uno de nuestros técnicos de soporte si necesita implementarlo.

usuarios de sudo SSH

sudo los usuarios pueden ejecutar comandos de nivel de administrador precediéndolos con sudo . Luego, el sistema registra quién hizo la solicitud y la lleva a cabo.

Otros usuarios

Los usuarios persistentes son usuarios del sistema como bin , mail , games , nobody , y pronto, que normalmente puedes ignorar. La root usuario le permite hacer lo que quiera en el sistema.

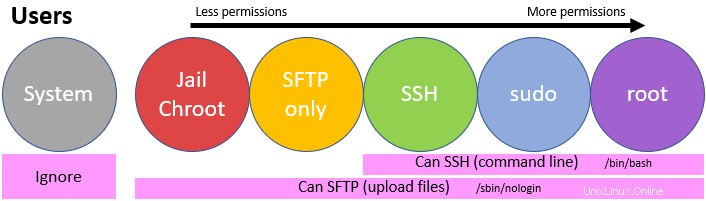

Para simplificar las cosas, aquí hay un gráfico que muestra los usuarios básicos de Linux que puede tener, escalados desde menos permisos hasta todos los permisos:

Chequeos que puede hacer sin iniciar sesión

Por lo general, inicia sesión en su computadora o servidor a través del puerto 22. Piense en el puerto 22 como la puerta a través de la cual inicia sesión. Continuando con la analogía, los puertos 80 y 443 son las puertas para el tráfico del sitio web. Si estos puertos están cerrados, piense que las puertas están cerradas con barrotes y que no permiten el paso de ese tráfico.

Si no puede iniciar sesión, ejecute los siguientes comandos para comprobar que el puerto 22 está abierto y acepta conexiones SSH:

Compruebe qué puertos están abiertos:

# nmap -F <IP>

Intente iniciar sesión:

# ssh <user>@<IP>

Intente iniciar sesión y obtener más información:

# ssh -v <user>@<IP>

Consejos para la resolución de problemas de inicio de sesión

Si no puede iniciar sesión, considere las siguientes posibilidades:

Suele ser la contraseña

La mayoría de las veces, el problema es el más simple:la contraseña. Si el puerto 22 está abierto y su computadora o servidor solicita una contraseña cuando usa SSH, confirme que está ingresando la contraseña correcta. Recuerde que Linux distingue entre mayúsculas y minúsculas.

Si no sabes tu contraseña

Linux no guarda su contraseña en un formato que podamos recuperar. Inicie sesión con otro usuario o solicite a nuestro equipo de soporte que lo restablezca por usted.

Si está intentando iniciar sesión como root

De forma predeterminada, Linux deshabilita los inicios de sesión directos de raíz por seguridad (para evitar que los piratas informáticos necesiten descifrar solo una contraseña). Por lo tanto, a menos que haya habilitado específicamente la raíz, el protocolo habitual es iniciar sesión como otro usuario y luego escalar a la raíz según sea necesario.

Comandos de usuario útiles

Mostrar los tipos de usuarios:

Ejecute el siguiente comando para enumerar todos los usuarios del sistema, solo SFTP y SSH:

# cat /etc/passwd

root:*:0:0:root:/root:/bin/bash

apache:*:48:48:Apache:/usr/share/httpd:/sbin/nologin

php-fpm:*:995:992:php-fpm:/var/lib/php/fpm:/sbin/nologin

mysql:*:27:27:MariaDB Server:/var/lib/mysql:/sbin/nologin

sher:*:1002:1002:example:/home/sher:/bin/bash

Cada línea se divide en diferentes secciones con:

| sher | 1002:1002 | ejemplo | /home/sher | /bin/bash |

|---|---|---|---|---|

| Nombre de usuario | ID de usuario. Si está por debajo de 1000, es probablemente un usuario del sistema predeterminado | Un comentario si se agregó uno | Directorio de inicio. Cárcel/Chroot=/home/chroot | SFTP-solo=/sbin/nologin SSH=/bin/bash |

Buscar un usuario

Ejecute el siguiente comando para buscar un usuario específico:

# grep <user> /etc/passwd

Verificar permisos

Ejecute el siguiente comando para verificar si un usuario tiene sudo permisos ya sea por el uso de privilegios ALL=(ALL) o wheel grupo:

# (getent group; cat /etc/sudoers) | grep <user>

Nota :Sin salida significa que no se encontraron los permisos de sudo.

Verificar el estado de la contraseña

Ejecute el siguiente comando para verificar si un usuario está bloqueado:

# passwd -S <user>

Verá Password set o locked .

Comprobaciones de usuario más avanzadas

Verifique los usuarios registrados actualmente:

# w

Comprobar quién inició sesión por última vez:

# last

Verifique los últimos diez usuarios que iniciaron sesión:

# last | head -10

Compruebe si un usuario intentó iniciar sesión:

# grep <user> /var/log/secure

Muestre una transmisión en vivo de los usuarios que intentan iniciar sesión (Use Ctrl+C para cancelar):

# tail -f /var/log/secure

Verifique cuándo una contraseña está a punto de caducar (el valor predeterminado es nunca):

# chage -l <user>

Compruebe de qué grupos forma parte un usuario:

# groups <user>

Use la siguiente secuencia de comandos para comprobar si un usuario tiene su contraseña bloqueada si tiene permisos de sudo:

# UU='<user>'; getent passwd | grep ${UU}; passwd -S ${UU}; grep ${UU} /etc/sudoers; groups ${UU}