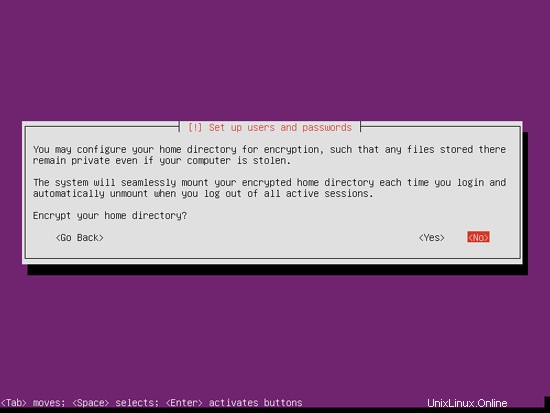

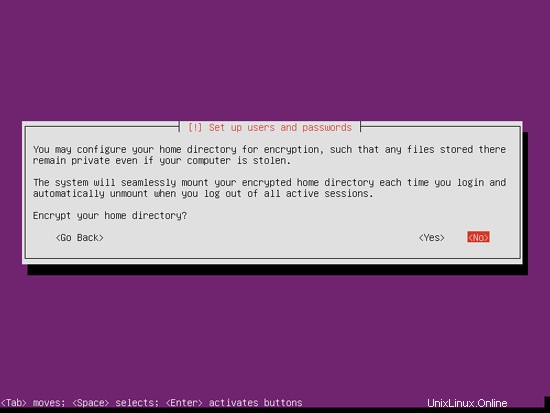

No necesito un directorio privado encriptado, así que elijo No aquí:

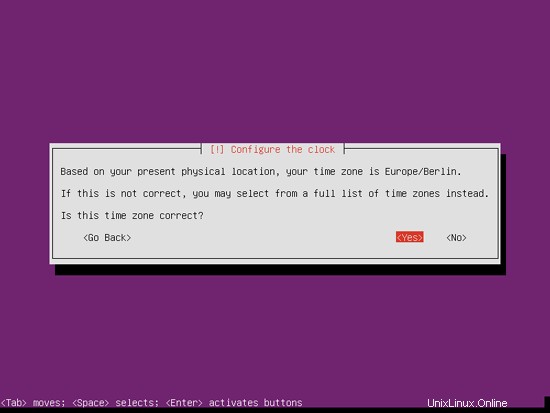

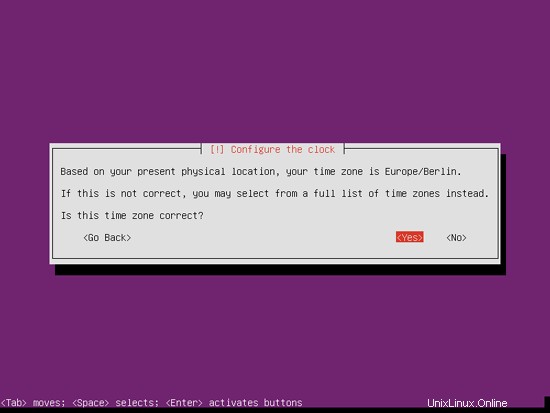

Compruebe si el instalador detectó su zona horaria correctamente. Si es así, seleccione Sí, de lo contrario No:

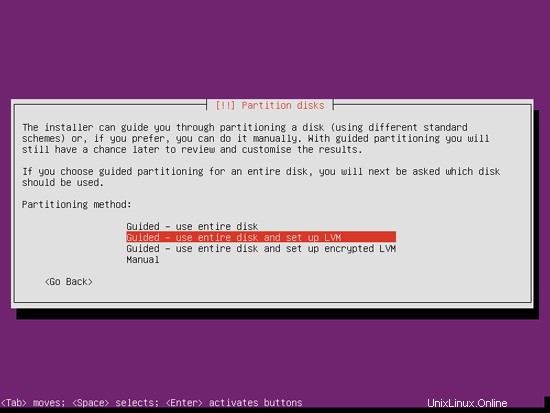

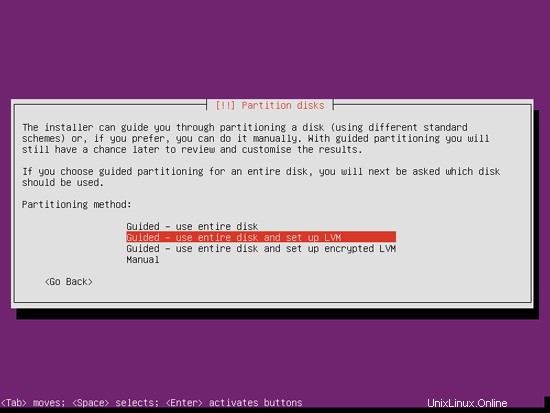

Ahora tienes que particionar tu disco duro. En aras de la simplicidad, selecciono Guiado:use todo el disco y configure LVM; esto creará un grupo de volúmenes con dos volúmenes lógicos, uno para el sistema de archivos / y otro para el intercambio (por supuesto, la partición depende totalmente de usted, si sabe lo que está haciendo, también puede configurar sus particiones manualmente).

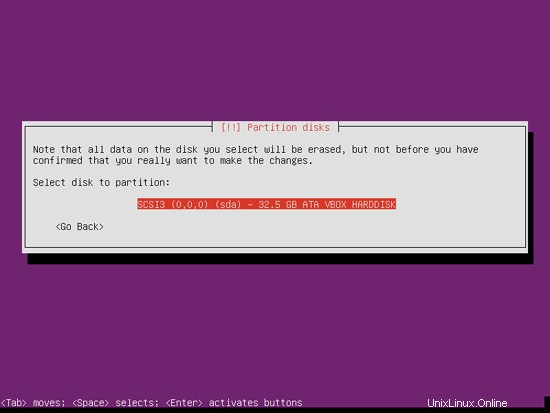

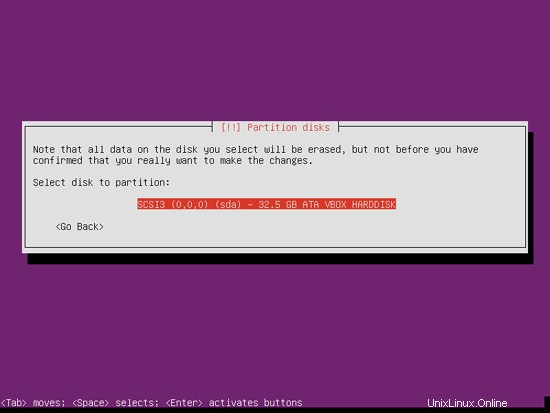

Seleccione el disco que desea particionar:

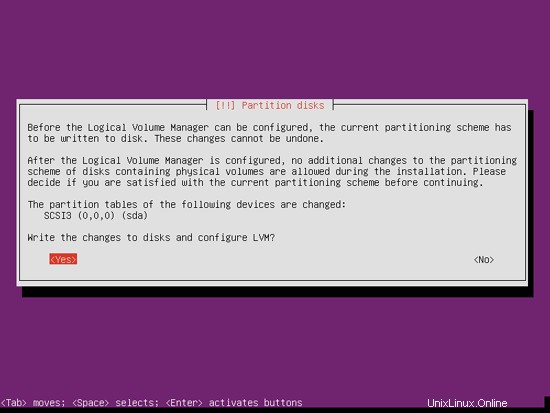

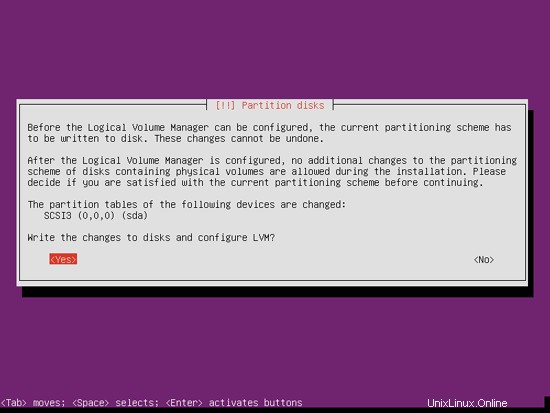

Cuando se le pregunte ¿Escribir los cambios en los discos y configurar LVM?, seleccione Sí:

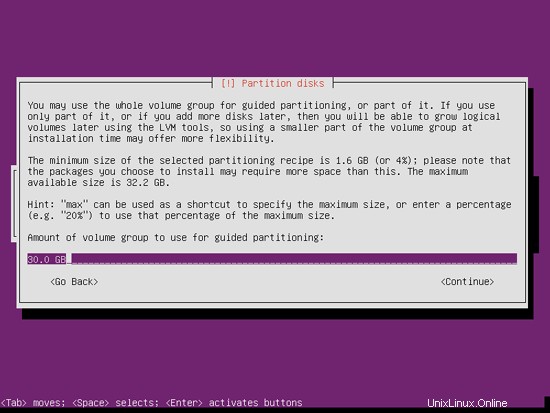

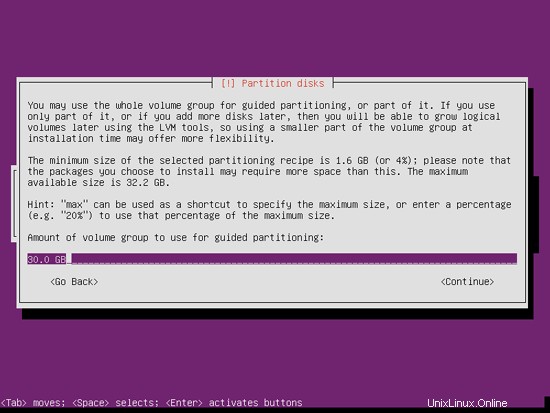

Si ha seleccionado Guiado:usar todo el disco y configurar LVM, el particionador creará un gran grupo de volúmenes que usa todo el espacio del disco. Ahora puede especificar la cantidad de ese espacio en disco que deben usar los volúmenes lógicos para / e intercambio. Tiene sentido dejar algo de espacio sin usar para que luego pueda expandir sus volúmenes lógicos existentes o crear nuevos; esto le brinda más flexibilidad.

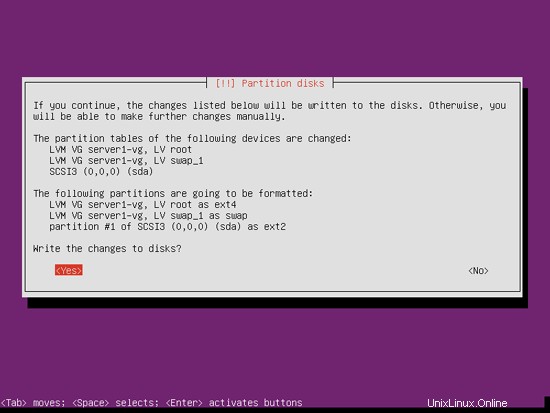

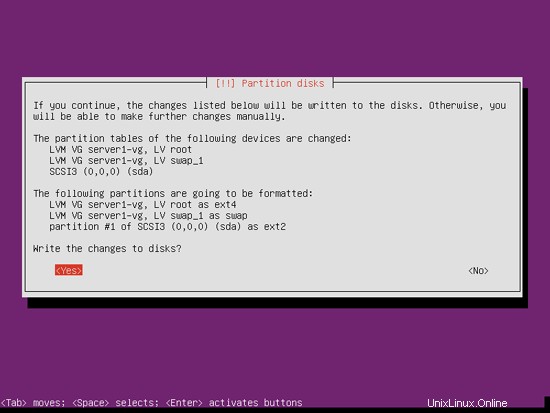

Cuando haya terminado, presione Sí cuando se le pregunte ¿Escribir los cambios en los discos?:

Posteriormente, sus nuevas particiones se crearán y formatearán.

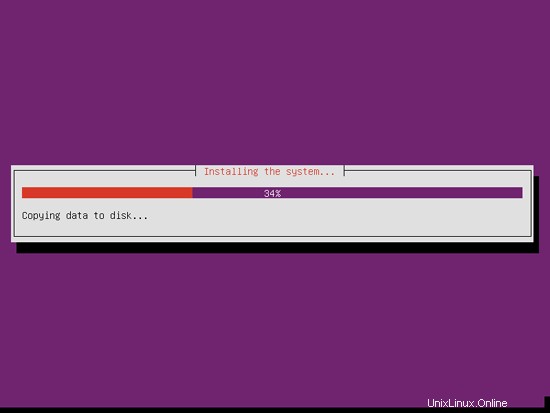

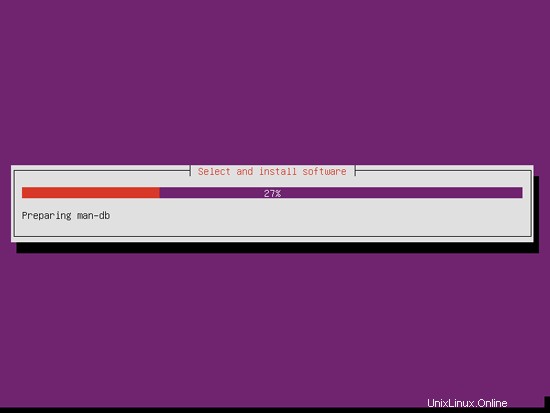

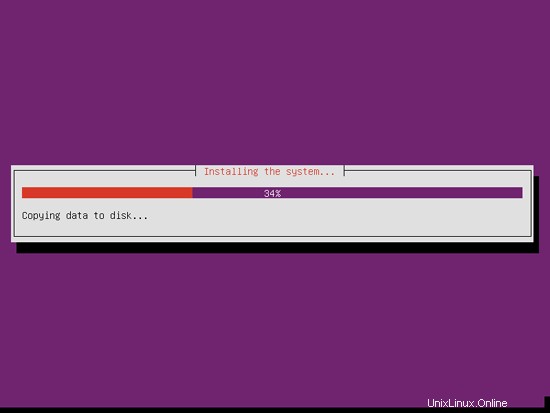

Ahora se está instalando el sistema base:

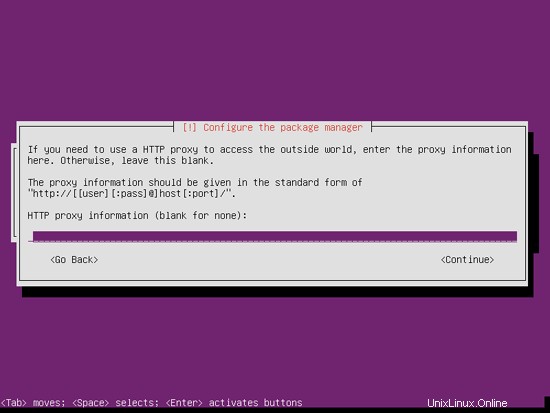

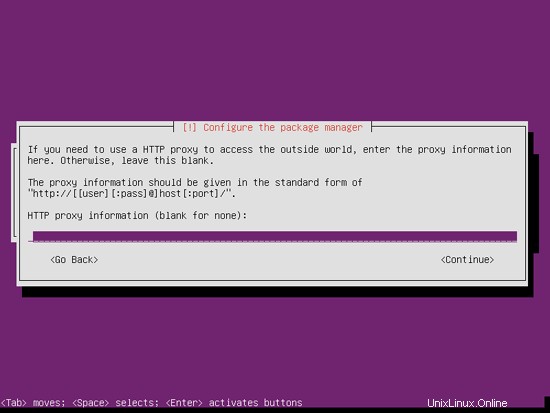

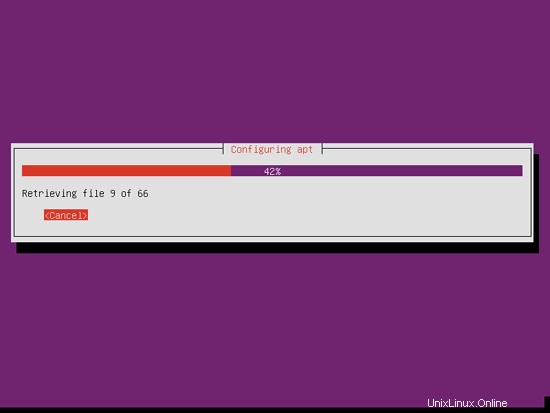

A continuación, se configura el administrador de paquetes apt. Deje la línea del proxy HTTP vacía a menos que esté utilizando un servidor proxy para conectarse a Internet:

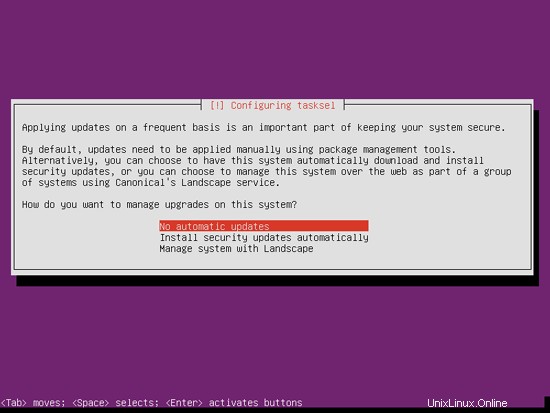

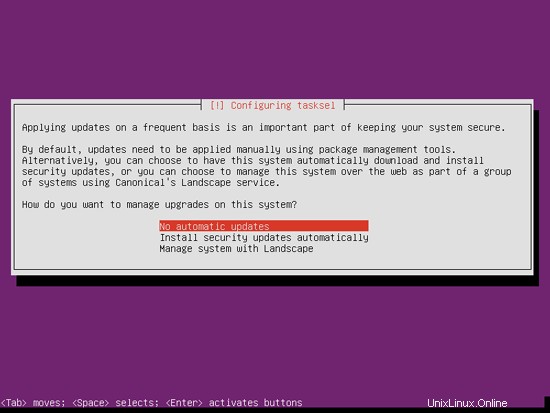

Soy un poco anticuado y me gusta actualizar mis servidores manualmente para tener más control, por lo tanto, selecciono Sin actualizaciones automáticas. Por supuesto, depende de usted lo que seleccione aquí:

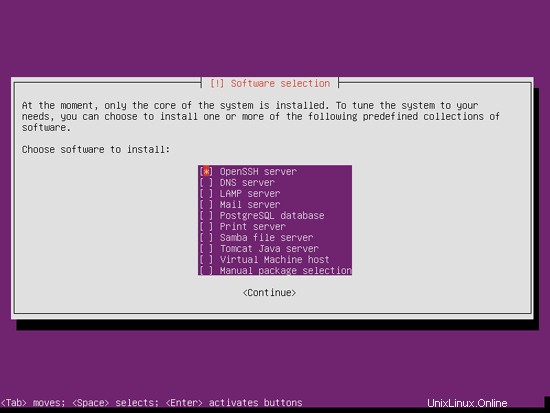

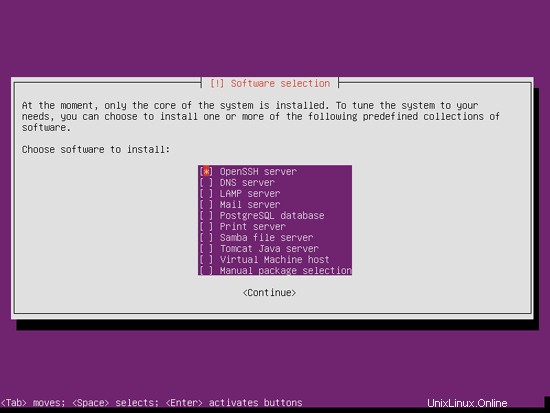

Necesitamos un servidor DNS, de correo y LAMP, pero sin embargo no selecciono ninguno de ellos ahora porque me gusta tener control total sobre lo que se instala en mi sistema. Instalaremos los paquetes necesarios manualmente más adelante. El único elemento que selecciono aquí es el servidor OpenSSH para que pueda conectarme inmediatamente al sistema con un cliente SSH como PuTTY una vez finalizada la instalación:

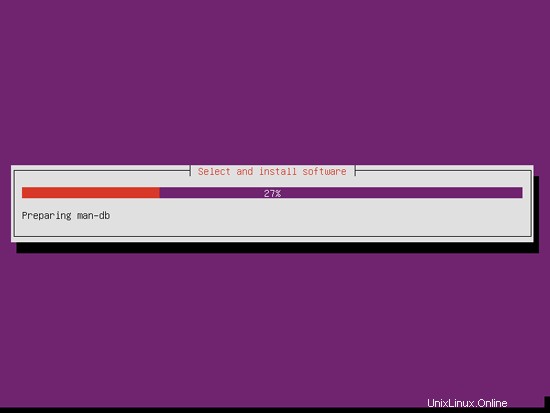

La instalación continúa:

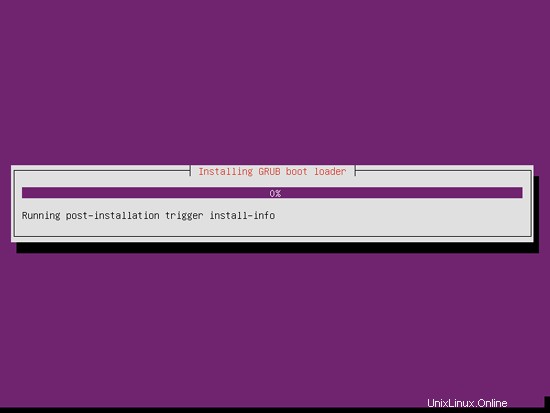

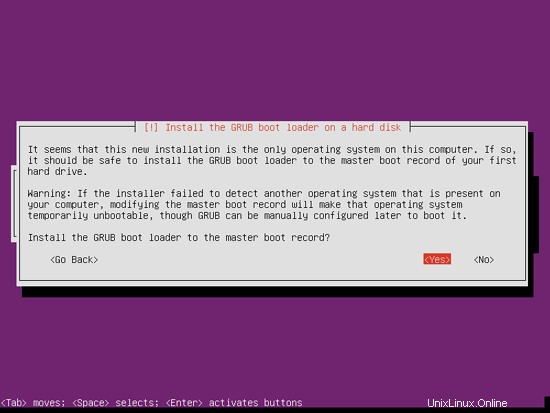

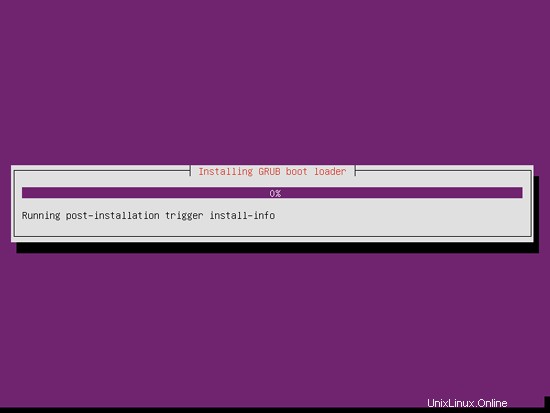

El cargador de arranque GRUB se instala:

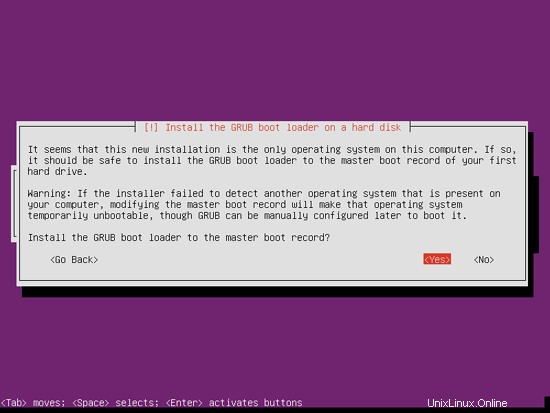

Seleccione Sí cuando se le pregunte ¿Instalar el cargador de arranque GRUB en el registro de arranque maestro?:

La instalación del sistema base ya ha finalizado. Retire el CD de instalación de la unidad de CD y presione Continuar para reiniciar el sistema:

Al siguiente paso...

4 Obtener privilegios de root

Después del reinicio, puede iniciar sesión con su nombre de usuario creado previamente (por ejemplo, administrador). Debido a que debemos ejecutar todos los pasos de este tutorial con privilegios de root, podemos anteponer todos los comandos en este tutorial con la cadena sudo, o convertirnos en root ahora mismo escribiendo

sudo su

(También puede habilitar el inicio de sesión raíz ejecutando

sudo passwd root

y dando a root una contraseña. Luego puede iniciar sesión directamente como root, pero los desarrolladores y la comunidad de Ubuntu lo desaprueban por varias razones. Consulte http://ubuntuforums.org/showthread.php?t=765414.)

5 Instalar el servidor SSH (opcional)

Si no instaló el servidor OpenSSH durante la instalación del sistema, puede hacerlo ahora:

apt-get install ssh openssh-server

A partir de ahora, puede usar un cliente SSH como PuTTY y conectarse desde su estación de trabajo a su servidor Ubuntu 13.04 y seguir los pasos restantes de este tutorial.

6 Instalar vim-nox (Opcional)

Usaré vi como mi editor de texto en este tutorial. El programa vi predeterminado tiene un comportamiento extraño en Ubuntu y Debian; para arreglar esto, instalamos vim-nox:

apt-get install vim-nox

(No tienes que hacer esto si usas un editor de texto diferente como joe o nano).

Debido a que el instalador de Ubuntu ha configurado nuestro sistema para obtener su configuración de red a través de DHCP, debemos cambiar eso ahora porque un servidor debe tener una dirección IP estática. Edite /etc/network/interfaces y ajústelo a sus necesidades (en este ejemplo de configuración usaré la dirección IP 192.168.0.100 y los servidores DNS 8.8.8.8 y 8.8.4.4:a partir de Ubuntu 12.04, ya no puede editar /etc/resolv.conf directamente, pero debe especificar sus servidores de nombres en la configuración de su red; consulte

man resolvconf

para más detalles):

vi /etc/network/interfaces

# This file describes the network interfaces available on your system

# and how to activate them. For more information, see interfaces(5).

# The loopback network interface

auto lo

iface lo inet loopback

# The primary network interface

auto eth0

iface eth0 inet static

address 192.168.0.100

netmask 255.255.255.0

network 192.168.0.0

broadcast 192.168.0.255

gateway 192.168.0.1

dns-nameservers 8.8.8.8 8.8.4.4 |

Luego reinicie su red:

/etc/init.d/networking restart

Luego edite /etc/hosts. Haz que se vea así:

vi /etc/hosts

127.0.0.1 localhost.localdomain localhost

192.168.0.100 server1.example.com server1

# The following lines are desirable for IPv6 capable hosts

::1 ip6-localhost ip6-loopback

fe00::0 ip6-localnet

ff00::0 ip6-mcastprefix

ff02::1 ip6-allnodes

ff02::2 ip6-allrouters |

Ahora corre

echo server1.example.com > /etc/hostname

/etc/init.d/hostname restart

Luego, corre

hostname

hostname -f

Ambos deberían mostrar server1.example.com ahora.

8 Edite /etc/apt/sources.list y actualice su instalación de Linux

Edite /etc/apt/sources.list. Comente o elimine el CD de instalación del archivo y asegúrese de que los repositorios Universe y Multiverse estén habilitados. Debería verse así:

vi /etc/apt/sources.list

#

# deb cdrom:[Ubuntu-Server 13.04 _Raring Ringtail_ - Release amd64 (20130423.1)]/ raring main restricted

#deb cdrom:[Ubuntu-Server 13.04 _Raring Ringtail_ - Release amd64 (20130423.1)]/ raring main restricted

# See http://help.ubuntu.com/community/UpgradeNotes for how to upgrade to

# newer versions of the distribution.

deb http://de.archive.ubuntu.com/ubuntu/ raring main restricted

deb-src http://de.archive.ubuntu.com/ubuntu/ raring main restricted

## Major bug fix updates produced after the final release of the

## distribution.

deb http://de.archive.ubuntu.com/ubuntu/ raring-updates main restricted

deb-src http://de.archive.ubuntu.com/ubuntu/ raring-updates main restricted

## N.B. software from this repository is ENTIRELY UNSUPPORTED by the Ubuntu

## team. Also, please note that software in universe WILL NOT receive any

## review or updates from the Ubuntu security team.

deb http://de.archive.ubuntu.com/ubuntu/ raring universe

deb-src http://de.archive.ubuntu.com/ubuntu/ raring universe

deb http://de.archive.ubuntu.com/ubuntu/ raring-updates universe

deb-src http://de.archive.ubuntu.com/ubuntu/ raring-updates universe

## N.B. software from this repository is ENTIRELY UNSUPPORTED by the Ubuntu

## team, and may not be under a free licence. Please satisfy yourself as to

## your rights to use the software. Also, please note that software in

## multiverse WILL NOT receive any review or updates from the Ubuntu

## security team.

deb http://de.archive.ubuntu.com/ubuntu/ raring multiverse

deb-src http://de.archive.ubuntu.com/ubuntu/ raring multiverse

deb http://de.archive.ubuntu.com/ubuntu/ raring-updates multiverse

deb-src http://de.archive.ubuntu.com/ubuntu/ raring-updates multiverse

## N.B. software from this repository may not have been tested as

## extensively as that contained in the main release, although it includes

## newer versions of some applications which may provide useful features.

## Also, please note that software in backports WILL NOT receive any review

## or updates from the Ubuntu security team.

deb http://de.archive.ubuntu.com/ubuntu/ raring-backports main restricted universe multiverse

deb-src http://de.archive.ubuntu.com/ubuntu/ raring-backports main restricted universe multiverse

deb http://security.ubuntu.com/ubuntu raring-security main restricted

deb-src http://security.ubuntu.com/ubuntu raring-security main restricted

deb http://security.ubuntu.com/ubuntu raring-security universe

deb-src http://security.ubuntu.com/ubuntu raring-security universe

deb http://security.ubuntu.com/ubuntu raring-security multiverse

deb-src http://security.ubuntu.com/ubuntu raring-security multiverse

## Uncomment the following two lines to add software from Canonical's

## 'partner' repository.

## This software is not part of Ubuntu, but is offered by Canonical and the

## respective vendors as a service to Ubuntu users.

# deb http://archive.canonical.com/ubuntu raring partner

# deb-src http://archive.canonical.com/ubuntu raring partner

## Uncomment the following two lines to add software from Ubuntu's

## 'extras' repository.

## This software is not part of Ubuntu, but is offered by third-party

## developers who want to ship their latest software.

# deb http://extras.ubuntu.com/ubuntu raring main

# deb-src http://extras.ubuntu.com/ubuntu raring main |

Entonces corre

apt-get update

para actualizar la base de datos de paquetes apt y

apt-get upgrade

para instalar las últimas actualizaciones (si las hay). Si ve que se instala un nuevo kernel como parte de las actualizaciones, debe reiniciar el sistema después:

reboot

9 Cambiar el shell predeterminado

/bin/sh es un enlace simbólico a /bin/dash, sin embargo, necesitamos /bin/bash, no /bin/dash. Por lo tanto hacemos esto:

dpkg-reconfigure dash

¿Usar guión como shell del sistema predeterminado (/bin/sh)? <-- No

Si no hace esto, la instalación de ISPConfig fallará.

10 Deshabilitar AppArmor

AppArmor es una extensión de seguridad (similar a SELinux) que debería proporcionar seguridad extendida. En mi opinión, no lo necesitas para configurar un sistema seguro, y suele causar más problemas que ventajas (piensa en ello después de haber realizado una semana de resolución de problemas porque algún servicio no estaba funcionando como se esperaba, y luego descubra que todo estaba bien, solo AppArmor estaba causando el problema). Por lo tanto, lo deshabilito (esto es obligatorio si desea instalar ISPConfig más adelante).

Podemos desactivarlo así:

/etc/init.d/apparmor stop

update-rc.d -f apparmor remove

apt-get remove apparmor apparmor-utils

11 Sincronizar el reloj del sistema

Es una buena idea sincronizar el reloj del sistema con un NTP (n red t tiempo p rotocol) servidor a través de Internet. Simplemente ejecuta

apt-get install ntp ntpdate

y la hora de su sistema siempre estará sincronizada.

12 Instalar Postfix, Dovecot, MySQL, phpMyAdmin, rkhunter, binutils

Podemos instalar Postfix, Dovecot, MySQL, rkhunter y binutils con un solo comando:

apt-get install postfix postfix-mysql postfix-doc mysql-client mysql-server openssl getmail4 rkhunter binutils dovecot-imapd dovecot-pop3d dovecot-mysql dovecot-sieve sudo

Se le harán las siguientes preguntas:

Nueva contraseña para el usuario "root" de MySQL:<-- yourrootsqlpassword

Repita la contraseña para el usuario "root" de MySQL:<-- yourrootsqlpassword

Tipo general de configuración de correo:<-- Sitio de Internet

Nombre de correo del sistema:<-- server1.example.com

A continuación, abra TLS/SSL y los puertos de envío en Postfix:

vi /etc/postfix/master.cf

Descomente las secciones de envío y smtps de la siguiente manera:agregue la línea -o smtpd_client_restrictions=permit_sasl_authenticated, rechace ambas secciones y deje todo comentado a partir de entonces:

[...]

submission inet n - - - - smtpd

-o syslog_name=postfix/submission

-o smtpd_tls_security_level=encrypt

-o smtpd_sasl_auth_enable=yes

-o smtpd_client_restrictions=permit_sasl_authenticated,reject

# -o smtpd_reject_unlisted_recipient=no

# -o smtpd_client_restrictions=$mua_client_restrictions

# -o smtpd_helo_restrictions=$mua_helo_restrictions

# -o smtpd_sender_restrictions=$mua_sender_restrictions

# -o smtpd_recipient_restrictions=permit_sasl_authenticated,reject

# -o milter_macro_daemon_name=ORIGINATING

smtps inet n - - - - smtpd

-o syslog_name=postfix/smtps

-o smtpd_tls_wrappermode=yes

-o smtpd_sasl_auth_enable=yes

-o smtpd_client_restrictions=permit_sasl_authenticated,reject

# -o smtpd_reject_unlisted_recipient=no

# -o smtpd_client_restrictions=$mua_client_restrictions

# -o smtpd_helo_restrictions=$mua_helo_restrictions

# -o smtpd_sender_restrictions=$mua_sender_restrictions

# -o smtpd_recipient_restrictions=permit_sasl_authenticated,reject

# -o milter_macro_daemon_name=ORIGINATING

[...] |

Reinicie Postfix después:

/etc/init.d/postfix restart

Queremos que MySQL escuche en todas las interfaces, no solo en localhost, por lo tanto, editamos /etc/mysql/my.cnf y comentamos la línea bind-address =127.0.0.1:

vi /etc/mysql/my.cnf

[...]

# Instead of skip-networking the default is now to listen only on

# localhost which is more compatible and is not less secure.

#bind-address = 127.0.0.1

[...] |

Luego reiniciamos MySQL:

/etc/init.d/mysql restart

Ahora verifique que la red esté habilitada. Ejecutar

netstat -tap | grep mysql

La salida debería verse así:

[email protected]:~# netstat -tap | grep mysql

tcp 0 0 *:mysql *:* LISTEN 21298/mysqld

[email protected]:~#

13 Instale Amavisd-new, SpamAssassin y Clamav

Para instalar amavisd-new, SpamAssassin y ClamAV, ejecutamos

apt-get install amavisd-new spamassassin clamav clamav-daemon zoo unzip bzip2 arj nomarch lzop cabextract apt-listchanges libnet-ldap-perl libauthen-sasl-perl clamav-docs daemon libio-string-perl libio-socket-ssl-perl libnet-ident-perl zip libnet-dns-perl

La configuración de ISPConfig 3 usa amavisd que carga la biblioteca de filtros SpamAssassin internamente, por lo que podemos detener SpamAssassin para liberar RAM:

/etc/init.d/spamassassin stop

update-rc.d -f spamassassin remove

14 Instalar Nginx, PHP5 (PHP-FPM) y Fcgiwrap

Nginx está disponible como paquete para Ubuntu que podemos instalar de la siguiente manera:

apt-get install nginx

Si Apache2 ya está instalado en el sistema, deténgalo ahora...

/etc/init.d/apache2 stop

... y elimine los enlaces de inicio del sistema de Apache:

update-rc.d -f apache2 remove

Inicie nginx después:

/etc/init.d/nginx start

(Si tanto Apache2 como nginx están instalados, el instalador de ISPConfig 3 le preguntará cuál desea usar; responda nginx en este caso. Si solo está instalado uno de estos, ISPConfig realizará la configuración necesaria automáticamente).

Podemos hacer que PHP5 funcione en nginx a través de PHP-FPM (PHP-FPM (FastCGI Process Manager) es una implementación alternativa de PHP FastCGI con algunas características adicionales útiles para sitios de cualquier tamaño, especialmente los sitios más concurridos) que instalamos de la siguiente manera:

apt-get install php5-fpm

PHP-FPM es un proceso daemon (con el script de inicio /etc/init.d/php5-fpm) que ejecuta un servidor FastCGI en el socket /var/run/php5-fpm.sock.

Para obtener soporte de MySQL en PHP, podemos instalar el paquete php5-mysql. Es una buena idea instalar algunos otros módulos de PHP5, ya que podría necesitarlos para sus aplicaciones. Puede buscar módulos PHP5 disponibles como este:

apt-cache search php5

Elige los que necesites e instálalos así:

apt-get install php5-mysql php5-curl php5-gd php5-intl php-pear php5-imagick php5-imap php5-mcrypt php5-memcache php5-ming php5-ps php5-pspell php5-recode php5-snmp php5-sqlite php5-tidy php5-xmlrpc php5-xsl

APC es un caché de código de operación de PHP gratuito y abierto para almacenar en caché y optimizar el código intermedio de PHP. Es similar a otros cachés de código de operación de PHP, como eAccelerator y XCache. Se recomienda encarecidamente tener uno de estos instalados para acelerar su página PHP.

APC se puede instalar de la siguiente manera:

apt-get install php-apc

A continuación, abra /etc/php5/fpm/php.ini...

vi /etc/php5/fpm/php.ini

... y configure cgi.fix_pathinfo=0 y su zona horaria:

[...]

cgi.fix_pathinfo=0

[...]

date.timezone="Europe/Berlin"

[...] |

(Puede encontrar todas las zonas horarias disponibles en los directorios /usr/share/zoneinfo y sus subdirectorios).

Ahora recarga PHP-FPM:

/etc/init.d/php5-fpm reload

Para obtener compatibilidad con CGI en nginx, instalamos Fcgiwrap.

Fcgiwrap es un contenedor CGI que debería funcionar también para secuencias de comandos CGI complejas y se puede usar para entornos de alojamiento compartido porque permite que cada host virtual use su propio directorio cgi-bin.

Instale el paquete fcgiwrap:

apt-get install fcgiwrap

Después de la instalación, el demonio fcgiwrap ya debería estar iniciado; su zócalo es /var/run/fcgiwrap.socket. Si no se está ejecutando, puede usar el script /etc/init.d/fcgiwrap para iniciarlo.

¡Eso es todo! Ahora, cuando cree un vhost nginx, ISPConfig se encargará de la configuración correcta del vhost.

14.1 Versiones adicionales de PHP

A partir de ISPConfig 3.0.5, es posible tener varias versiones de PHP en un servidor (seleccionables a través de ISPConfig) que se pueden ejecutar a través de PHP-FPM. Para obtener información sobre cómo crear versiones de PHP adicionales (PHP-FPM) y cómo configurar ISPConfig, consulte este tutorial:Cómo usar varias versiones de PHP (PHP-FPM y FastCGI) con ISPConfig 3 (Ubuntu 12.10) (funciona para Ubuntu 13.04 como bien).

14.2 Instalar phpMyAdmin

Instale phpMyAdmin de la siguiente manera:

apt-get install phpmyadmin

Verá las siguientes preguntas:

Servidor web para reconfigurar automáticamente:<-- seleccione ninguno (porque solo apache2 y lighttpd están disponibles como opciones)

¿Configurar base de datos para phpmyadmin con dbconfig-common? <-- No

Ahora puede encontrar phpMyAdmin en el directorio /usr/share/phpmyadmin/.

Después de haber instalado ISPConfig 3, puede acceder a phpMyAdmin de la siguiente manera:

El vhost de aplicaciones ISPConfig en el puerto 8081 para nginx viene con una configuración de phpMyAdmin, por lo que puede usar http://server1.example.com:8081/phpmyadmin o http://server1.example.com:8081/phpMyAdmin para acceder a phpMyAdmin.

Si desea usar un alias /phpmyadmin o /phpMyAdmin que pueda usar desde sus sitios web, esto es un poco más complicado que para Apache porque nginx no tiene alias globales (es decir, alias que se pueden definir para todos los vhosts). Por lo tanto, debe definir estos alias para cada vhost desde el que desea acceder a phpMyAdmin.

Para hacer esto, pegue lo siguiente en el campo Directivas nginx en la pestaña Opciones del sitio web en ISPConfig:

location /phpmyadmin {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/phpmyadmin/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php5-fpm.sock;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/phpmyadmin/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /phpMyAdmin {

rewrite ^/* /phpmyadmin last;

} |

Si usa https en lugar de http para su host virtual, debe agregar la línea fastcgi_param HTTPS; a su configuración de phpMyAdmin así:

location /phpmyadmin {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/phpmyadmin/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php5-fpm.sock;

fastcgi_param HTTPS on; # <-- add this line

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/phpmyadmin/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /phpMyAdmin {

rewrite ^/* /phpmyadmin last;

} |

Si usa tanto http como https para su host virtual, debe agregar la siguiente sección a la sección http {} en /etc/nginx/nginx.conf (antes de cualquier línea de inclusión) que determina si el visitante usa http o https y establece la variable $fastcgi_https (que usaremos en nuestra configuración de phpMyAdmin) en consecuencia:

vi /etc/nginx/nginx.conf

[...]

http {

[...]

## Detect when HTTPS is used

map $scheme $fastcgi_https {

default off;

https on;

}

[...]

}

[...] |

No olvides recargar nginx después:

/etc/init.d/nginx reload

Luego vaya al campo Directivas nginx nuevamente, y en lugar de fastcgi_param HTTPS en; agregas la línea fastcgi_param HTTPS $fastcgi_https; para que pueda usar phpMyAdmin para solicitudes http y https:

location /phpmyadmin {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/phpmyadmin/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php5-fpm.sock;

fastcgi_param HTTPS $fastcgi_https; # <-- add this line

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/phpmyadmin/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /phpMyAdmin {

rewrite ^/* /phpmyadmin last;

} |

15 Instalar Mailman

Desde la versión 3.0.4, ISPConfig también le permite administrar (crear/modificar/eliminar) listas de correo de Mailman. Si desea utilizar esta función, instale Mailman de la siguiente manera:

apt-get install mailman

Seleccione al menos un idioma, por ejemplo:

Idiomas admitidos:<-- en (inglés)

Falta la lista de sitios <-- Ok

Antes de que podamos iniciar Mailman, se debe crear una primera lista de correo llamada mailman:

newlist mailman

[email protected]:~# newlist mailman

Introduzca el correo electrónico de la persona que ejecuta la lista: <-- dirección de correo electrónico del administrador, p. ej. [email protected]

Contraseña inicial del cartero: <-- contraseña de administrador para la lista de carteros

Para terminar de crear tu lista de correos, debes editar tu archivo /etc/aliases (o

equivalente) por agregando las siguientes líneas, y posiblemente ejecutando el programa

`newaliases' :

## mailman mailing list

mailman: "|/var/lib/mailman/mail/mailman post mailman"

mailman-admin: "|/var/lib/mailman/mail/mailman admin mailman"

mailman-bounces: "|/var/lib/mailman/mail/mailman bounces mailman"

mailman-confirm: "|/var/lib/mailman/mail/mailman confirm mailman"

mailman-join: "|/var/lib/mailman/mail/mailman join mailman"

mailman- dejar: "|/var/lib/mailman/mail/mailman leave mailman"

mailman-propietario: "|/var/lib/mailman/mail/mailman propietario mailman"

mailman-request: "| /var/lib/mailman/mail/mailman request mailman"

mailman-subscribe: "|/var/lib/mailman/mail/mailman subscribe mailman"

mailman-unsubscribe: "|/var/lib/mailman/mail/mailman unsubscribe mailman"

Presiona enter para notificar al propietario del mailman... <-- ENTRAR

[correo electrónico protegido]:~#

Abra /etc/aliases luego...

vi /etc/aliases

... y agregue las siguientes líneas:

[...]

## mailman mailing list

mailman: "|/var/lib/mailman/mail/mailman post mailman"

mailman-admin: "|/var/lib/mailman/mail/mailman admin mailman"

mailman-bounces: "|/var/lib/mailman/mail/mailman bounces mailman"

mailman-confirm: "|/var/lib/mailman/mail/mailman confirm mailman"

mailman-join: "|/var/lib/mailman/mail/mailman join mailman"

mailman-leave: "|/var/lib/mailman/mail/mailman leave mailman"

mailman-owner: "|/var/lib/mailman/mail/mailman owner mailman"

mailman-request: "|/var/lib/mailman/mail/mailman request mailman"

mailman-subscribe: "|/var/lib/mailman/mail/mailman subscribe mailman"

mailman-unsubscribe: "|/var/lib/mailman/mail/mailman unsubscribe mailman" |

Ejecutar

newaliases

después y reinicie Postfix:

/etc/init.d/postfix restart

Luego inicie el demonio Mailman:

/etc/init.d/mailman start

Después de haber instalado ISPConfig 3, puede acceder a Mailman de la siguiente manera:

El vhost de aplicaciones ISPConfig en el puerto 8081 para nginx viene con una configuración de Mailman, por lo que puede usar http://server1.example.com:8081/cgi-bin/mailman/admin/ o http://server1.example .com:8081/cgi-bin/mailman/listinfo/ para acceder a Mailman.

Si desea usar Mailman desde sus sitios web, esto es un poco más complicado que para Apache porque nginx no tiene alias globales (es decir, alias que se pueden definir para todos los hosts virtuales). Por lo tanto, debe definir estos alias para cada vhost desde el que desea acceder a Mailman.

Para hacer esto, pegue lo siguiente en el campo Directivas nginx en la pestaña Opciones del sitio web en ISPConfig:

location /cgi-bin/mailman {

root /usr/lib/;

fastcgi_split_path_info (^/cgi-bin/mailman/[^/]*)(.*)$;

include /etc/nginx/fastcgi_params;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

fastcgi_param PATH_INFO $fastcgi_path_info;

fastcgi_param PATH_TRANSLATED $document_root$fastcgi_path_info;

fastcgi_intercept_errors on;

fastcgi_pass unix:/var/run/fcgiwrap.socket;

}

location /images/mailman {

alias /usr/share/images/mailman;

}

location /pipermail {

alias /var/lib/mailman/archives/public;

autoindex on;

} |

Esto define el alias /cgi-bin/mailman/ para su host virtual, lo que significa que puede acceder a la interfaz de administración de Mailman para obtener una lista en http:///cgi-bin/mailman/admin/, y el La página web para usuarios de una lista de correo se puede encontrar en http:///cgi-bin/mailman/listinfo/.

En http:///pipermail puede encontrar los archivos de la lista de correo.

16 Instalar PureFTPd y cuota

PureFTPd y la cuota se pueden instalar con el siguiente comando:

apt-get install pure-ftpd-common pure-ftpd-mysql quota quotatool

Edite el archivo /etc/default/pure-ftpd-common...

vi /etc/default/pure-ftpd-common

... y asegúrese de que el modo de inicio esté configurado como autónomo y establezca VIRTUALCHROOT=true:

[...]

STANDALONE_OR_INETD=standalone

[...]

VIRTUALCHROOT=true

[...] |

Ahora configuramos PureFTPd para permitir sesiones FTP y TLS. FTP es un protocolo muy inseguro porque todas las contraseñas y todos los datos se transfieren en texto claro. Mediante el uso de TLS, toda la comunicación se puede cifrar, lo que hace que el FTP sea mucho más seguro.

Si desea permitir sesiones FTP y TLS, ejecute

echo 1 > /etc/pure-ftpd/conf/TLS

Para usar TLS, debemos crear un certificado SSL. Lo creo en /etc/ssl/private/, por lo tanto, primero creo ese directorio:

mkdir -p /etc/ssl/private/

Posteriormente, podemos generar el certificado SSL de la siguiente manera:

openssl req -x509 -nodes -days 7300 -newkey rsa:2048 -keyout /etc/ssl/private/pure-ftpd.pem -out /etc/ssl/private/pure-ftpd.pem

Nombre del país (código de 2 letras) [AU]:<-- Ingrese el nombre de su país (por ejemplo, "DE").

Nombre del estado o provincia (nombre completo) [Algún estado]:<-- Ingrese su estado o Nombre de la provincia.

Nombre de la localidad (p. ej., ciudad) []:<-- Ingrese su ciudad.

Nombre de la organización (p. ej., empresa) [Internet Widgits Pty Ltd]:<-- Ingrese el nombre de su organización (p. ej., el nombre de su empresa).

Nombre de la unidad organizativa (p. ej., sección) []:<-- Ingrese el nombre de su unidad organizativa (p. ej., "Departamento de TI").

Nombre común (p. ej., SU nombre) []:<-- Ingrese el nombre de dominio completo del sistema (por ejemplo, "servidor1.ejemplo.com").

Dirección de correo electrónico []:<-- Ingrese su dirección de correo electrónico.

Cambiar los permisos del certificado SSL:

chmod 600 /etc/ssl/private/pure-ftpd.pem

Luego reinicie PureFTPd:

/etc/init.d/pure-ftpd-mysql restart

Edite /etc/fstab. El mío se ve así (agregué, usrjquota=quota.user,grpjquota=quota.group,jqfmt=vfsv0 a la partición con el punto de montaje /):

vi /etc/fstab

# /etc/fstab: static file system information.

#

# Use 'blkid' to print the universally unique identifier for a

# device; this may be used with UUID= as a more robust way to name devices

# that works even if disks are added and removed. See fstab(5).

#

# <file system> <mount point> <type> <options> <dump> <pass>

/dev/mapper/server1--vg-root / ext4 errors=remount-ro,usrjquota=quota.user,grpjquota=quota.group,jqfmt=vfsv0 0 1

# /boot was on /dev/sda1 during installation

UUID=9b8299f1-b2a2-4231-9ba1-4540fad76b0f /boot ext2 defaults 0 2

/dev/mapper/server1--vg-swap_1 none swap sw 0 0 |

Para habilitar la cuota, ejecute estos comandos:

mount -o remount /

quotacheck -avugm

quotaon -avug

17 Instalar servidor BIND DNS

BIND se puede instalar de la siguiente manera:

apt-get install bind9 dnsutils

18 Instalar Vlogger, Webalizer y AWstats

Vlogger, webalizer y AWstats se pueden instalar de la siguiente manera:

apt-get install vlogger webalizer awstats geoip-database libclass-dbi-mysql-perl

Abra /etc/cron.d/awstats luego...

vi /etc/cron.d/awstats

... y comentar todo en ese archivo:

#MAILTO=root

#*/10 * * * * www-data [ -x /usr/share/awstats/tools/update.sh ] && /usr/share/awstats/tools/update.sh

# Generate static reports:

#10 03 * * * www-data [ -x /usr/share/awstats/tools/buildstatic.sh ] && /usr/share/awstats/tools/buildstatic.sh |

19 Instalar Jailkit

Solo se necesita Jailkit si desea chrootear a los usuarios de SSH. Se puede instalar de la siguiente manera (importante:Jailkit se debe instalar antes de ISPConfig - ¡no se puede instalar después!):

apt-get install build-essential autoconf automake1.9 libtool flex bison debhelper binutils-gold

cd /tmp

wget http://olivier.sessink.nl/jailkit/jailkit-2.15.tar.gz

tar xvfz jailkit-2.15.tar.gz

cd jailkit-2.15

./debian/rules binary

Ahora puede instalar el paquete Jailkit .deb de la siguiente manera:

cd ..

dpkg -i jailkit_2.15-1_*.deb

rm -rf jailkit-2.15*

20 Instalar fail2ban

Esto es opcional pero recomendado, porque el monitor ISPConfig intenta mostrar el registro:

apt-get install fail2ban

Para hacer que fail2ban monitoree PureFTPd y Dovecot, cree el archivo /etc/fail2ban/jail.local:

vi /etc/fail2ban/jail.local

[pureftpd]

enabled = true

port = ftp

filter = pureftpd

logpath = /var/log/syslog

maxretry = 3

[dovecot-pop3imap]

enabled = true

filter = dovecot-pop3imap

action = iptables-multiport[name=dovecot-pop3imap, port="pop3,pop3s,imap,imaps", protocol=tcp]

logpath = /var/log/mail.log

maxretry = 5

[sasl]

enabled = true

port = smtp

filter = sasl

logpath = /var/log/mail.log

maxretry = 3 |

Luego cree los siguientes dos archivos de filtro:

vi /etc/fail2ban/filter.d/pureftpd.conf

[Definition]

failregex = .*pure-ftpd: \(.*@<HOST>\) \[WARNING\] Authentication failed for user.*

ignoreregex = |

vi /etc/fail2ban/filter.d/dovecot-pop3imap.conf

[Definition]

failregex = (?: pop3-login|imap-login): .*(?:Authentication failure|Aborted login \(auth failed|Aborted login \(tried to use disabled|Disconnected \(auth failed|Aborted login \(\d+ authentication attempts).*rip=(?P<host>\S*),.*

ignoreregex = |

Reinicie fail2ban después:

/etc/init.d/fail2ban restart

21 Instalar SquirrelMail

Para instalar el cliente de correo web SquirrelMail, ejecute

apt-get install squirrelmail

Luego configure SquirrelMail:

squirrelmail-configure

Debemos decirle a SquirrelMail que estamos usando Dovecot-IMAP/-POP3:

Configuración de SquirrelMail: Leer: config.php (1.4.0)

--------------------------------- ------------------------

Menú principal --

1. Preferencias de la organización

2. Configuración del servidor

3. Valores predeterminados de carpeta

4. Opciones generales

5. Temas

6. Libretas de direcciones

7. Mensaje del día (MOTD)

8. Complementos

9. Base de datos

10. Idiomas

D. Establecer configuraciones predefinidas para servidores IMAP específicos

C Activar colores

S Guardar datos

Q Salir

Comando >> <-- D

Configuración de SquirrelMail : Leer: config.php

---- -------------------------------------------------- ---

Mientras construíamos SquirrelMail, hemos descubierto algunas

preferencias que funcionan mejor con algunos servidores que no funcionan tan

bien con otros. Si selecciona su servidor IMAP, esta opción

establecerá algunas configuraciones predefinidas para ese servidor.

Tenga en cuenta que aún tendrá que revisar y asegurarse de que

todo es correcto. Esto no lo cambia todo. Hay

solo algunas configuraciones que esto cambiará.

Seleccione su servidor IMAP:

bincimap = Binc servidor IMAP

courier = Servidor IMAP de Courier

Cyrus =cyrus imap servidor

dovecot =dovecot seguro imap servidor

intercambio =microsoft intercambio imap servidor

hmailserver =hmailserver

macOSX =Mac OS X Mailserver

Mercury32 =Mercury /32

uw = Servidor IMAP de la Universidad de Washington

gmail = Acceso IMAP a cuentas de Google mail (Gmail)

salir = No cambiar nada

Comando >> <-- dovecot

Configuración de SquirrelMail : Leer: config.php

-------------- ----------------------------------

Mientras construíamos SquirrelMail, hemos descubierto algunos

preferencias que funcionan mejor con algunos servidores que no funcionan tan

bien con otros. Si selecciona su servidor IMAP, esta opción

establecerá algunas configuraciones predefinidas para ese servidor.

Tenga en cuenta que aún tendrá que revisar y asegurarse de que

todo es correcto. Esto no lo cambia todo. Hay

solo algunas configuraciones que esto cambiará.

Seleccione su servidor IMAP:

bincimap = Binc servidor IMAP

courier = Servidor IMAP de Courier

Cyrus =cyrus imap servidor

dovecot =dovecot seguro imap servidor

intercambio =microsoft intercambio imap servidor

hmailserver =hmailserver

macOSX =Mac OS X Mailserver

Mercury32 =Mercury /32

uw = Servidor IMAP de la Universidad de Washington

gmail = Acceso IMAP a cuentas de Google mail (Gmail)

salir = No cambiar nada

Comando >> dovecot

imap_server_type =dovecot

default_folfer_prefix =

Trash_folder =Trash

Sent_folder =SED

Draft_Folder =Drafts

/> predeterminado_sub_de_bandeja de entrada = falso

show_co ntain_subfolders_option = false

opcional_delimitador = detectar

delete_folder = false

Pulse enter para continuar... <-- ENTER

Configuración de SquirrelMail : Leer: config.php (1.4.0)

----------------------------------- ----------------------------

Menú principal --

1. Preferencias de la organización

2. Configuración del servidor

3. Valores predeterminados de carpeta

4. Opciones generales

5. Temas

6. Libretas de direcciones

7. Mensaje del día (MOTD)

8. Complementos

9. Base de datos

10. Idiomas

D. Establecer configuraciones predefinidas para servidores IMAP específicos

C Activar colores

S Guardar datos

Q Salir

Comando >> <-- S

Configuración de SquirrelMail : Leer: config.php (1.4.0)

- -------------------------------------------------- ------

Menú principal --

1. Preferencias de la organización

2. Configuración del servidor

3. Valores predeterminados de carpeta

4. Gener al Opciones

5. Temas

6. Libretas de direcciones

7. Mensaje del día (MOTD)

8. Complementos

9. Base de datos

10. Idiomas

D. Establecer configuraciones predefinidas para servidores IMAP específicos

C Activar colores

S Guardar datos

Q Salir

Comando >> <-- Q

Ahora puede encontrar SquirrelMail en el directorio /usr/share/squirrelmail/.

Después de haber instalado ISPConfig 3, puede acceder a SquirrelMail de la siguiente manera:

El vhost de aplicaciones ISPConfig en el puerto 8081 para nginx viene con una configuración de SquirrelMail, por lo que puede usar http://server1.example.com:8081/squirrelmail o http://server1.example.com:8081/webmail para acceder a SquirrelMail.

Si desea usar un alias /webmail o /squirrelmail que pueda usar desde sus sitios web, esto es un poco más complicado que para Apache porque nginx no tiene alias globales (es decir, alias que se pueden definir para todos los vhosts). Por lo tanto, debe definir estos alias para cada uno vhost desde el que desea acceder a SquirrelMail.

Para hacer esto, pegue lo siguiente en el campo Directivas nginx en la pestaña Opciones del sitio web en ISPConfig:

location /squirrelmail {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/squirrelmail/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php5-fpm.sock;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/squirrelmail/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /webmail {

rewrite ^/* /squirrelmail last;

} |

Si usa https en lugar de http para su host virtual, debe agregar la línea fastcgi_param HTTPS; a su configuración de SquirrelMail así:

location /squirrelmail {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/squirrelmail/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php5-fpm.sock;

fastcgi_param HTTPS on; # <-- add this line

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/squirrelmail/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /webmail {

rewrite ^/* /squirrelmail last;

} |

Si usa tanto http como https para su host virtual, debe agregar la siguiente sección a la sección http {} en /etc/nginx/nginx.conf (antes de cualquier línea de inclusión) que determina si el visitante usa http o https y establece la variable $fastcgi_https (que usaremos en nuestra configuración de SquirrelMail) en consecuencia:

vi /etc/nginx/nginx.conf

[...]

http {

[...]

## Detect when HTTPS is used

map $scheme $fastcgi_https {

default off;

https on;

}

[...]

}

[...] |

No olvides recargar nginx después:

/etc/init.d/nginx reload

Luego vaya al campo Directivas nginx nuevamente, y en lugar de fastcgi_param HTTPS en; agregas la línea fastcgi_param HTTPS $fastcgi_https; para que pueda usar SquirrelMail para solicitudes http y https:

location /squirrelmail {

root /usr/share/;

index index.php index.html index.htm;

location ~ ^/squirrelmail/(.+\.php)$ {

try_files $uri =404;

root /usr/share/;

fastcgi_pass unix:/var/run/php5-fpm.sock;

fastcgi_param HTTPS $fastcgi_https; # <-- add this line

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $request_filename;

include /etc/nginx/fastcgi_params;

fastcgi_param PATH_INFO $fastcgi_script_name;

fastcgi_buffer_size 128k;

fastcgi_buffers 256 4k;

fastcgi_busy_buffers_size 256k;

fastcgi_temp_file_write_size 256k;

fastcgi_intercept_errors on;

}

location ~* ^/squirrelmail/(.+\.(jpg|jpeg|gif|css|png|js|ico|html|xml|txt))$ {

root /usr/share/;

}

}

location /webmail {

rewrite ^/* /squirrelmail last;

} |

22 Instalar ISPConfig 3

Antes de iniciar la instalación de ISPConfig, asegúrese de que Apache esté detenido (si está instalado, es posible que algunos de sus paquetes instalados hayan instalado Apache como una dependencia sin que usted lo sepa). Si Apache2 ya está instalado en el sistema, deténgalo ahora...

/etc/init.d/apache2 stop

... y elimine los enlaces de inicio del sistema de Apache:

update-rc.d -f apache2 remove

Asegúrese de que nginx se esté ejecutando:

/etc/init.d/nginx restart

(Si tiene Apache y nginx instalados, el instalador le pregunta cuál desea usar:Apache y nginx detectados. Seleccione el servidor que usará para ISPConfig:(apache, nginx) [apache]:

Escriba nginx. Si solo están instalados Apache o nginx, el instalador lo detecta automáticamente y no se hace ninguna pregunta).

Para instalar ISPConfig 3 desde la última versión publicada, haga lo siguiente:

cd /tmp

wget http://www.ispconfig.org/downloads/ISPConfig-3-stable.tar.gz

tar xfz ISPConfig-3-stable.tar.gz

cd ispconfig3_install/install/

El siguiente paso es ejecutar

php -q install.php

Esto iniciará el instalador de ISPConfig 3. El instalador configurará todos los servicios como Postfix, SASL, Courier, etc. por usted. No es necesaria una configuración manual como se requiere para ISPConfig 2 (guías de configuración perfectas).

[email protected]:/tmp/ispconfig3_install/install# php -q install.php

PHP obsoleto: los comentarios que comienzan con '#' están obsoletos en /etc/php5/cli/conf.d/ming.ini on line 1 en Desconocido en línea 0

-------------------------------- ------------------------------------------------

_____ ___________ _____ __ _ ____

|_ _/ ___| ___ \ / __ \ / _(_) /__ \

| | \ `--.| |_/ / | / \/ ___ _ __ | |_ _ __ _ _/ /

| | `--. \ __/ | | / _ \| '_ \| _| |/ _` | |_ |

_| |_/\__/ / | | \__/\ (_) | | | | | | | (_| | ___\ \

\___/\____/\_| \____/\___/|_| |_|_| |_|\__, | \____/

__/ |

|___/

-------------------------------------- ---------------------------------------------------------

>> Configuración inicial

Sistema operativo: 13.04 DESCONOCIDO

A continuación, se realizarán algunas preguntas para la configuración principal, así que tenga cuidado.

Los valores predeterminados se encuentran en [corchetes] y puede aceptarse con .

Toque "salir" (sin las comillas) para detener el instalador.

Seleccionar idioma (en, de) [es]: <-- ENTER

Modo de instalación (estándar, experto) [estándar]: <-- ENTER

Nombre de host completo calificado (FQDN) del servidor, por ejemplo servidor1.dominio.tld [servidor1.ejemplo.com]: <-- ENTRAR

MySQL server hostname [localhost]: <-- ENTRAR

MySQL root username [root] : <-- ENTRAR

Contraseña raíz de MySQL []: <-- sucontraseñarootsql

Base de datos MySQL para crear [dbispconfig]: <-- ENTRAR

MySQL juego de caracteres [utf8]: <-- ENTRAR

Apache y nginx detectado. Seleccione el servidor a usar para ISPConfig:(apache, nginx) [apache]:<-- nginx

Generación de una clave privada RSA de 4096 bits

........... .................................................... ..........................................

............. .................................................... ...............................

............... .................................................... .............................

.................. .................................................... ..........................

................... .................................................... ....++

........................................ ....++

escribiendo nueva clave privada en 'smtpd.key'

-----

Está a punto de pedirle que introduzca información que se incorporará

en su solicitud de certificado.

Lo que está a punto de ingresar es lo que se llama un nombre distinguido o un DN.

Hay bastantes campos, pero puede dejar algunos en blanco

Para algún campo s habrá un valor predeterminado,

Si ingresas '.', el campo se dejará en blanco.

-----

Nombre del país (código de 2 letras) [AU]:<-- ENTRAR

Estado o Provincia Nombre (nombre completo) [Algún-Estado]: <-- ENTRAR

Nombre de la localidad (por ejemplo, ciudad) []: <-- ENTRAR

Nombre de la organización (por ejemplo, empresa) [Internet Widgits Pty Ltd]: <-- ENTRAR

Nombre de la unidad organizativa (por ejemplo, sección) []: <-- ENTRAR

Nombre común (por ejemplo, servidor FQDN o SU nombre) []: <-- ENTRAR

Dirección de correo electrónico []: <-- ENTRAR

Configurar Jailkit

Configurar Dovecot

Configurar Spamassassin

Configurar Amavisd

Configurar Getmail

Configurar Pureftpd

Configurar BIND

Configurar nginx

Configurar Vlogger

Configurar Apps vhost

Configurar Bastille Firewall

Configurar Fail2ban

Instalando ISPConfig

Puerto ISPConfig [8080]: <-- ENTRAR

¿Quiere una conexión segura (SSL) a la interfaz web de ISPConfig (s, n) [s] : <-- ENTER

Generando clave privada RSA, módulo largo de 4096 bits

...++

............... .................................................... ................................++

e es 65537 (0x10001)

Usted es a punto de que se le solicite que ingrese información que se incorporará

a su solicitud de certificado.

Lo que está a punto de ingresar es lo que se llama un nombre distinguido o un DN.

Hay bastantes pocos campos, pero puede dejar algunos en blanco

Para algunos campos habrá un valor predeterminado,

Si ingresa '.', el campo se dejará en blanco.

-----

Nombre del país (código de 2 letras) [AU]: <-- ENTER

Nombre del estado o provincia (nombre completo) [Algún estado]: <-- ENTER

Nombre de la localidad (por ejemplo, ciudad ). br /> Nombre común (por ej. servidor FQDN o SU nombre) []: <-- ENTRAR

Dirección de correo electrónico []: <-- ENTRAR

Introduzca los siguientes atributos 'extra'

para enviarlos con su solicitud de certificado

Una contraseña de desafío []: <-- ENTRAR

Un nombre de empresa opcional []: <-- ENTRAR

escribir clave RSA

Configurar DBServer

Instalar ISPConfig crontab

no crontab para root

no crontab para getmail

Reiniciando servicios ...

En lugar de invocar guiones de inicio a través de /etc/init.d, use el servicio(8)

utilidad, p. ej. service mysql restart

Como el script que está intentando invocar se ha convertido a un

trabajo Upstart, también puedes utilizar las utilidades stop(8) y luego start(8),

p. ej. detener mysql; iniciar mysql. La utilidad restart(8) también está disponible.

mysql stop/waiting

mysql start/running, process 2783

* Deteniendo Postfix Mail Transport Agent postfix

/usr/sbin/postconf : advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

...hecho.

* Iniciando Postfix Mail Transport Agent postfix

postconf: advertencia: /etc/postfix/main .cf: parámetro no definido: virtual_mailbox_limit_maps

postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

postconf: advertencia: /etc/postfix/main.cf: parámetro no definido: virtual_mailbox_limit_maps

postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

postconf: advertencia: / etc/postfix/main.cf: parámetro no definido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: parámetro no definido: virtual_mail box_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: indefinido parámetro: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: indefinido parámetro: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: undefined parámetro: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf : parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main .cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix /main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc / postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: / etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: parámetro indefinido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia : /etc/postfix/main.cf: parámetro no definido: virtual_mailbox_limit_maps

/usr/sbin/postconf: advertencia: /etc/postfix/main.cf: parámetro no definido: virtual_mailbox_limit_maps

...hecho.

Deteniendo amavisd: amavisd-new.

Iniciando amavisd: amavisd-new.

* Deteniendo ClamAV daemon clamd

...hecho.

* Iniciando ClamAV daemon clamd

...hecho.

En lugar de invocar guiones de init a través de /etc/init.d, utilice la utilidad service(8)

, por ej. service dovecot restart

Dado que el script que está intentando invocar se ha convertido a un

trabajo Upstart, también puedes usar las utilidades stop(8) y luego start(8),

p. ej. dejar de palomar; inicio palomar. La utilidad restart(8) también está disponible.

dovecot stop/waiting

dovecot start/running, process 3929

* Recargando PHP5 FastCGI Process Manager php5-fpm

...hecho .

* Recargando nginx configuración nginx

...hecho.

Reiniciando servidor ftp: Ejecutando: /usr/sbin/pure-ftpd-mysql-virtualchroot -l mysql:/etc/pure- ftpd/db/mysql.conf -l pam -A -b -u 1000 -D -H -Y 1 -E -8 UTF-8 -O clf:/var/log/pure-ftpd/transfer.log -B

Instalación completada.

[correo electrónico protegido]:/tmp/ispconfig3_install/install#

El instalador configura automáticamente todos los servicios subyacentes, por lo que no es necesaria una configuración manual.

Ahora también tiene la posibilidad de permitir que el instalador cree un vhost SSL para el panel de control de ISPConfig, de modo que se pueda acceder a ISPConfig usando https:// en lugar de http://. Para lograr esto, simplemente presione ENTER cuando vea esta pregunta:¿Desea una conexión segura (SSL) a la interfaz web de ISPConfig (y,n) [y]:.

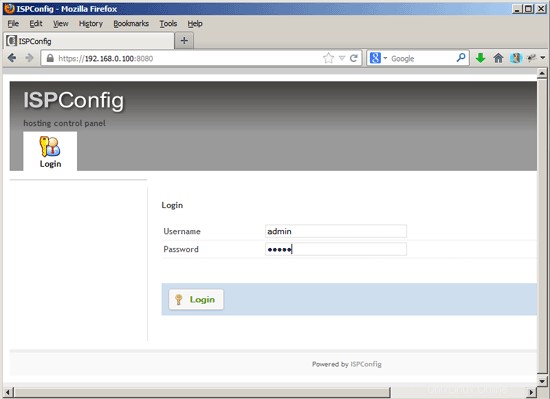

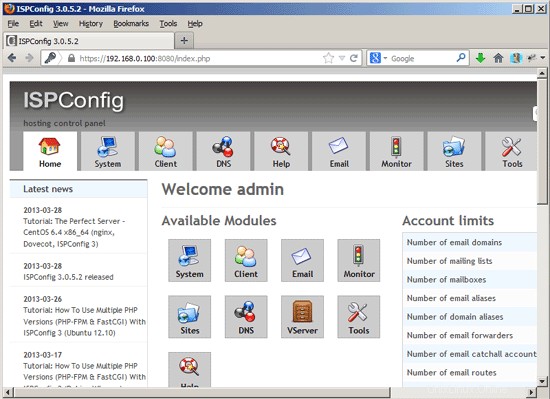

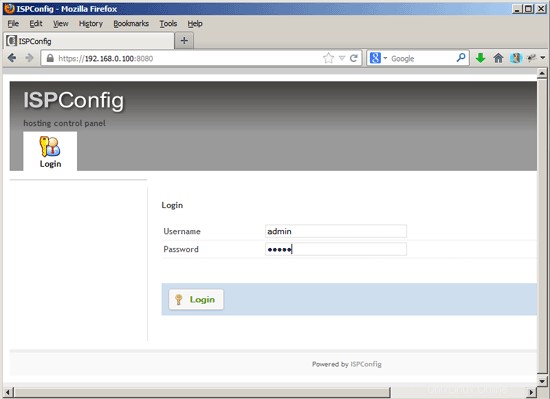

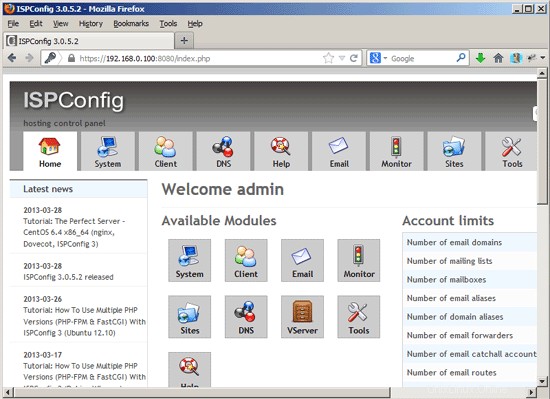

Luego puede acceder a ISPConfig 3 en http(s)://server1.example.com:8080/ o http(s)://192.168.0.100:8080/ (http o https depende de lo que elija durante la instalación). Inicie sesión con el nombre de usuario admin y la contraseña admin (debe cambiar la contraseña predeterminada después de su primer inicio de sesión):

El sistema ahora está listo para ser utilizado.

22.1 Manual ISPConfig 3

Para aprender a usar ISPConfig 3, recomiendo descargar el Manual de ISPConfig 3.

En más de 300 páginas, cubre el concepto detrás de ISPConfig (administrador, revendedores, clientes), explica cómo instalar y actualizar ISPConfig 3, incluye una referencia para todos los formularios y campos de formulario en ISPConfig junto con ejemplos de entradas válidas y proporciona tutoriales para las tareas más comunes en ISPConfig 3. También explica cómo hacer que su servidor sea más seguro y viene con una sección de resolución de problemas al final.

22.2 Aplicación ISPConfig Monitor para Android

Con la aplicación ISPConfig Monitor, puede verificar el estado de su servidor y averiguar si todos los servicios funcionan como se espera. Puede verificar los puertos TCP y UDP y hacer ping a sus servidores. Además de eso, puede usar esta aplicación para solicitar detalles de los servidores que tienen instalado ISPConfig (tenga en cuenta que la versión mínima instalada de ISPConfig 3 compatible con la aplicación ISPConfig Monitor es 3.0.3.3! ); estos detalles incluyen todo lo que sabe del módulo Monitor en el Panel de control de ISPConfig (por ejemplo, servicios, registros de correo y del sistema, cola de correo, información de CPU y memoria, uso del disco, cuota, detalles del sistema operativo, registro de RKHunter, etc.), y por supuesto , como ISPConfig tiene capacidad para varios servidores, puede verificar todos los servidores que están controlados desde su servidor maestro ISPConfig.

Para obtener instrucciones de uso y descarga, visite http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/.

23 Notas Adicionales

23.1 OpenVZ

Si el servidor Ubuntu que acaba de configurar en este tutorial es un contenedor OpenVZ (máquina virtual), debe hacer esto en el sistema host (supongo que el ID del contenedor OpenVZ es 101; reemplácelo con el VPSID correcto en su sistema):

VPSID=101

for CAP in CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE

do

vzctl set $VPSID --capability ${CAP}:on --save

done

24 Enlaces

- Ubuntu:http://www.ubuntu.com/

- ISPConfig:http://www.ispconfig.org/

Sobre el autor

Falko Timme es el propietario de  Timme Hosting (alojamiento web nginx ultrarrápido). Es el mantenedor principal de HowtoForge (desde 2005) y uno de los principales desarrolladores de ISPConfig (desde 2000). También ha contribuido al libro de O'Reilly "Administración del sistema Linux".

Timme Hosting (alojamiento web nginx ultrarrápido). Es el mantenedor principal de HowtoForge (desde 2005) y uno de los principales desarrolladores de ISPConfig (desde 2000). También ha contribuido al libro de O'Reilly "Administración del sistema Linux".

-

El servidor perfecto - Ubuntu 14.10 (nginx, BIND, Dovecot, ISPConfig 3)

-

El servidor perfecto:Ubuntu 15.04 (nginx, BIND, Dovecot e ISPConfig 3)

-

El servidor perfecto:Ubuntu 15.10 (nginx, MySQL, PHP, Postfix, BIND, Dovecot, Pure-FTPD e ISPConfig 3)

-

El servidor perfecto:Ubuntu 16.04 (Nginx, MySQL, PHP, Postfix, BIND, Dovecot, Pure-FTPD e ISPConfig 3.1)

-

El servidor perfecto:Ubuntu 18.04 (Nginx, MySQL, PHP, Postfix, BIND, Dovecot, Pure-FTPD e ISPConfig 3.1)

Timme Hosting (alojamiento web nginx ultrarrápido). Es el mantenedor principal de HowtoForge (desde 2005) y uno de los principales desarrolladores de ISPConfig (desde 2000). También ha contribuido al libro de O'Reilly "Administración del sistema Linux".

Timme Hosting (alojamiento web nginx ultrarrápido). Es el mantenedor principal de HowtoForge (desde 2005) y uno de los principales desarrolladores de ISPConfig (desde 2000). También ha contribuido al libro de O'Reilly "Administración del sistema Linux".