OpenLDAP es una suite de software gratuita y de código abierto que implementa LDAP (Protocolo ligero de acceso a directorios). Es un protocolo independiente de la plataforma que se puede utilizar para la autenticación centralizada y los servicios de acceso al directorio, como el correo electrónico y otras aplicaciones.

OpenLDAP es un demonio LDAP independiente que proporciona sus bibliotecas y utilidades. Además, brinda soporte para autenticación de certificado TLS y autenticación SASL.

En este artículo, le mostraremos cómo instalar y configurar OpenLDAP en Debian 11 Bullseye.

Requisitos

- Un servidor Debian 11.

- Un usuario no root con privilegios sudo/root.

Instalando OpenLDAP en Debian 11

Al principio, instalará paquetes OpenLDAP en el servidor Debian 11. El repositorio predeterminado de Debian proporciona la versión estable OpenLDAP v2.4.

Antes de comenzar a instalar los paquetes de OpenLDAP, ejecute el siguiente comando 'apt' para actualizar el repositorio de Debian.

sudo apt update

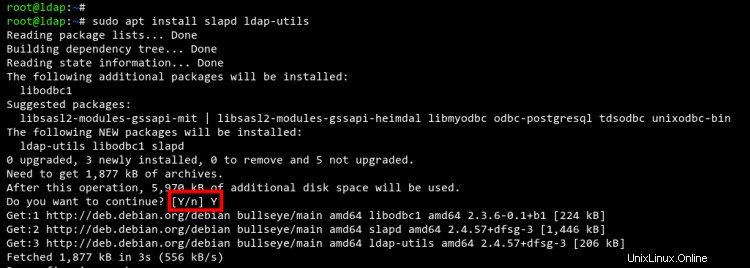

Ahora instale los paquetes de OpenLDAP 'slapd ' y 'ldap-utils '. El paquete 'slapd ' es el paquete principal de OpenLDAP, y 'ldap-utils ' proporciona utilidades de línea de comandos para administrar el servidor OpenLDAP.

sudo apt install slapd ldap-utils

Escriba 'Y ' y presione 'ENTRAR ' para confirmar la instalación.

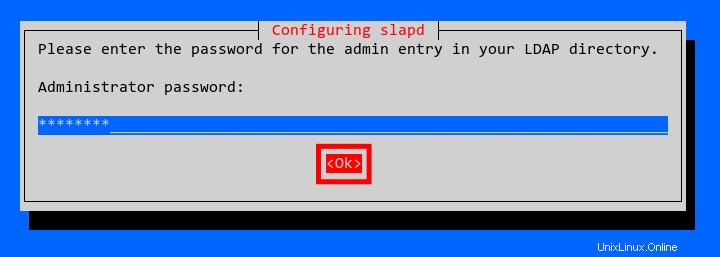

Ahora se le pedirá que configure la contraseña para el usuario administrador de OpenLDAP.

Ingrese su contraseña y seleccione 'OK ', luego presione 'ENTRAR '.

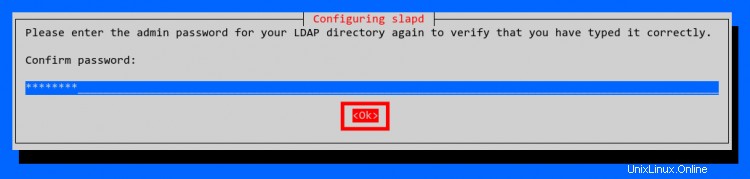

Repite tu contraseña y selecciona 'OK ', y presione 'ENTRAR ' otra vez. Y la instalación de OpenLDAP está completa.

Configuración del servidor OpenLDAP

Una vez que haya instalado los paquetes OpenLDAP, ahora configurará OpenLDAP en el servidor Debian.

Antes de continuar, configuremos el FQDN (Nombre de dominio completo) del servidor usando el siguiente comando.

sudo hostnamectl set-hostname ldap.mydomain.local

Ahora edite el '/etc/hosts ' archivo usando el editor nano.

sudo nano /etc/hosts

Copie y pegue la siguiente configuración y asegúrese de cambiar la dirección IP con la dirección IP de su servidor y el FQDN con su nombre de host y nombre de dominio local.

192.168.10.50 ldap.mydomain.local ldap

Guarde y cierre el archivo.

Ahora cierre sesión en su sesión SSH actual y vuelva a iniciar sesión en su servidor.

A continuación, ejecute el siguiente comando para reconfigurar el paquete OpenLDAP 'slapd '.

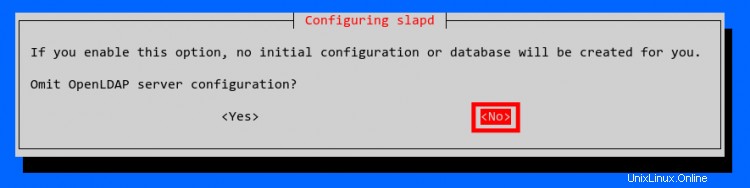

sudo dpkg-reconfigure slapd

Seleccione No cuando se le pida que elimine/omita la configuración antigua de OpenLDAP. Esto mantendrá disponible la configuración anterior.

Ahora ingrese el nombre de dominio local DNS para su servidor OpenLDAP y seleccione OK .

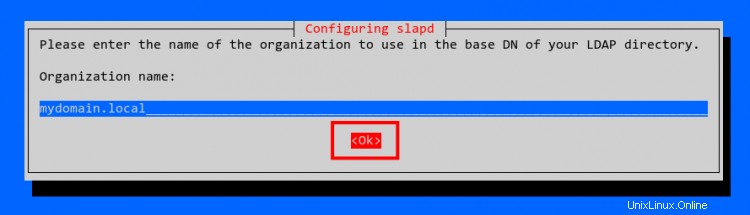

Ingrese el nombre de la organización y seleccione OK . Opcionalmente, puede dejarlo por defecto con el mismo nombre que el nombre de dominio.

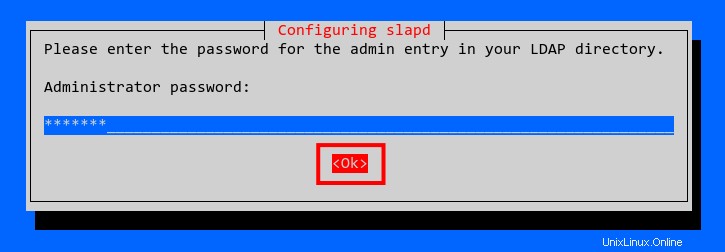

Ahora ingrese la contraseña de administrador de OpenLDAP y seleccione OK para continuar.

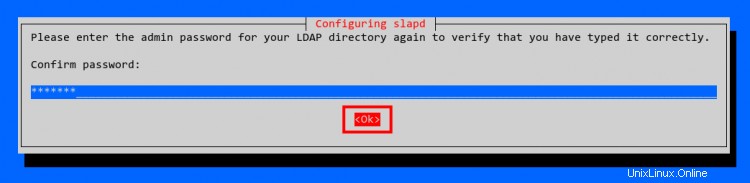

Confirme la contraseña de administrador de OpenLDAP y seleccione Aceptar. de nuevo.

Seleccione NO cuando se le pida que elimine la base de datos slapd antigua.

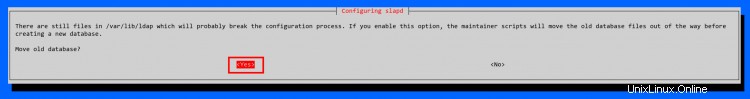

Ahora seleccione Sí para mover la antigua base de datos slapd.

Y la configuración de los paquetes OpenLDAP ahora está completa.

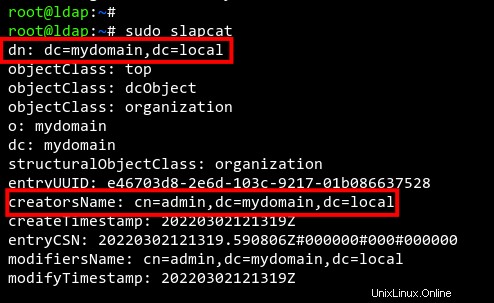

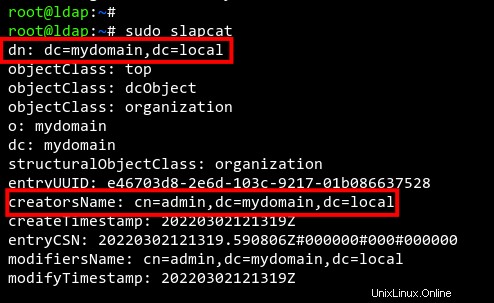

Para verificar la configuración de OpenLDAP, ejecute 'slapcat ' comando a continuación.

sudo slapcat

Ahora debería obtener un resultado similar a la captura de pantalla a continuación. El nombre de dominio y el nombre de la organización para OpenLDAP utilizan correctamente 'mydomain.local '

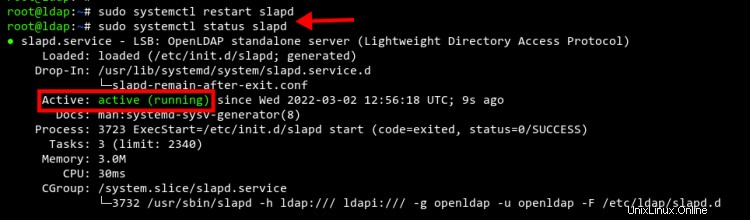

Finalmente, reinicie el 'slapd ' servicio para aplicar nuevos cambios. Luego verifique el 'slapd ' servicio.

sudo systemctl restart slapd

sudo systemctl status slapd

Ahora debería obtener el 'slapd ' estado del servicio como 'activo (en ejecución) '.

Configuración del cortafuegos UFW

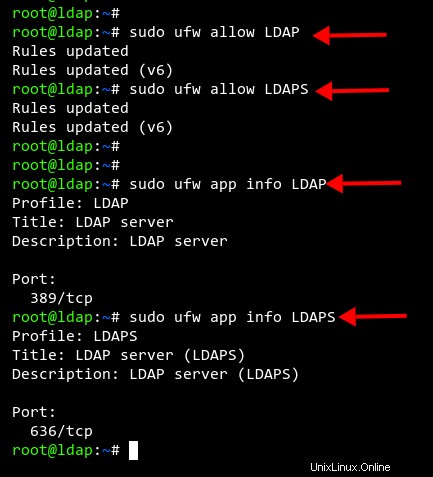

Si está ejecutando el servidor Debian con el firewall UFW habilitado, deberá agregar el servicio LDAP y LDAPS al firewall UFW.

Se recomienda usar el firewall en su entorno local, fortalecerá la seguridad de su servidor.

Ahora ejecute el siguiente comando ufw para agregar el LDAP y LDAPS servicio al cortafuegos ufw.

sudo ufw allow LDAP

sudo ufw allow LDAPS

A continuación, vuelva a cargar la regla de firewall UFW con el siguiente comando.

sudo ufw reload

Por último, verifique la lista de servicios habilitados en su firewall UFW con el siguiente comando.

sudo ufw status

Debería obtener la salida como la captura de pantalla a continuación. Los servicios LDAP y LDAPS se agregan al firewall UFW.

Ahora está listo para configurar el grupo y el usuario del servidor OpenLDAP.

Configuración del grupo de usuarios

El servidor OpenLDAP se usa a menudo para la autenticación en un grupo de computadoras o servidores. Y en este paso, configurará el grupo en el servidor OpenLDAP utilizando el archivo LDIF (formato de intercambio de datos LDAP).

El LDIF es un archivo de formato de las entradas LDAP y se puede usar para administrar usuarios y grupos en el servidor OpenLDAP.

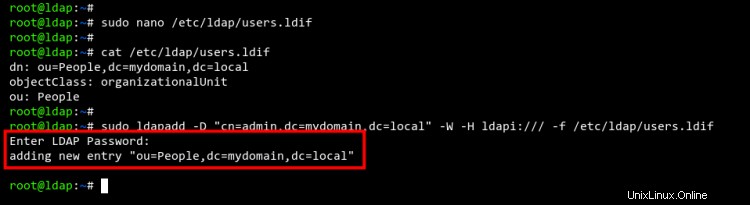

Cree un nuevo archivo '/etc/ldap/users.ldif ' usando nano redactor.

sudo nano /etc/ldap/users.ldif

Copie y pegue la siguiente configuración. Esta configuración creará un nuevo grupo llamado 'Personas ' en el nombre de dominio 'mydomain.local .

dn: ou=People,dc=mydomain,dc=local

objectClass: organizationalUnit

ou: People

Guarde y cierre el archivo.

A continuación, ejecute 'ldapadd ' a continuación para agregar el grupo definido en 'users.ldif' archivo.

sudo ldapadd -D "cn=admin,dc=mydomain,dc=local" -W -H ldapi:/// -f /etc/ldap/users.ldif

Se le pedirá que ingrese la contraseña de 'administrador' del servidor OpenLDAP. Y cuando el proceso sea exitoso, debería ver un mensaje como 'agregando una nueva entrada "ou=Personas,dc=midominio,dc=local" '.

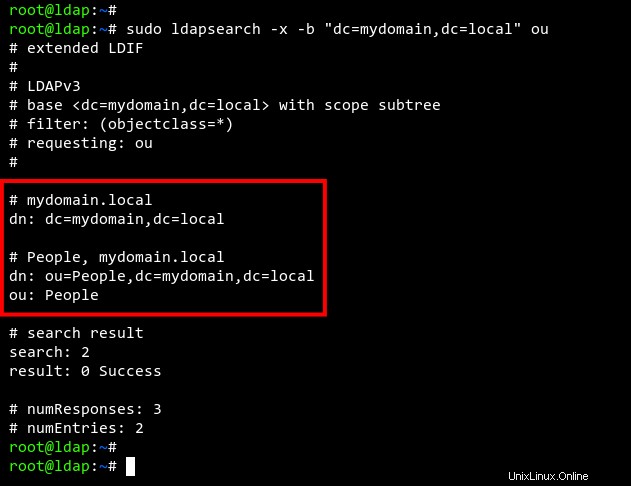

Para verificar el grupo 'Personas ', ejecute 'ldapsearch 'comando a continuación. Este comando mostrará los grupos disponibles en el servidor OpenLDAP.

sudo ldapsearch -x -b "dc=mydomain,dc=local" ou

Ahora debería ver el grupo 'Personas ' está disponible en el servidor OpenLDAP.

Configurando Nuevo Usuario

Después de configurar el grupo en OpenLDAP, ahora puede agregar un nuevo usuario al servidor OpenLDAP. Y también, esto se puede hacer usando el archivo LDIF y la herramienta de línea de comandos 'ldapadd'.

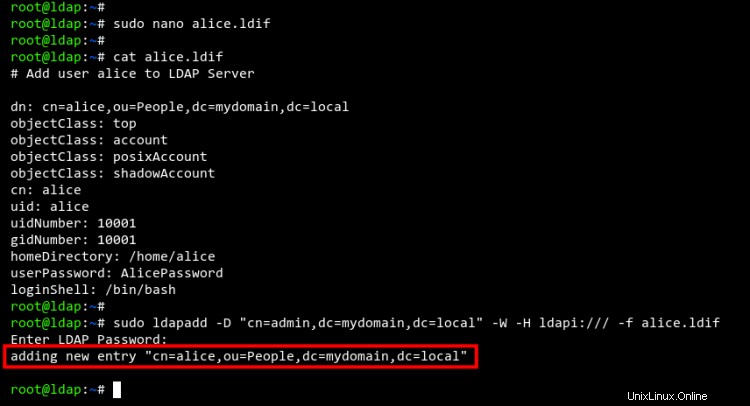

Ahora cree un nuevo archivo 'alice.ldif ' usando nano redactor.

sudo nano alice.ldif

Copie y pegue la siguiente configuración y asegúrese de cambiar la contraseña 'AlicePassword ' con la contraseña segura.

En este ejemplo, creará un nuevo usuario llamado 'alice ' con el directorio de inicio '/home/alice ' y el shell predeterminado '/bin/bash '. Además, el usuario 'alice ' es parte del grupo 'Personas '.

# Add user alice to LDAP Server

dn: cn=alice,ou=People,dc=mydomain,dc=local

objectClass: top

objectClass: account

objectClass: posixAccount

objectClass: shadowAccount

cn: alice

uid: alice

uidNumber: 10001

gidNumber: 10001

homeDirectory: /home/alice

userPassword: AlicePassword

loginShell: /bin/bash

Guarde y cierre el archivo.

A continuación, ejecute 'ldapadd ' a continuación para agregar un nuevo usuario basado en 'alice.ldif ' archivo.

sudo ldapadd -D "cn=admin,dc=mydomain,dc=local" -W -H ldapi:/// -f alice.ldif

Ingrese la contraseña de administrador de OpenLDAP y debería obtener un resultado como 'agregar nueva entrada "cn=alice,ou=Personas,dc=midominio,dc=local" ', lo que significa que el nuevo usuario 'alice ' se ha agregado al servidor OpenLDAP.

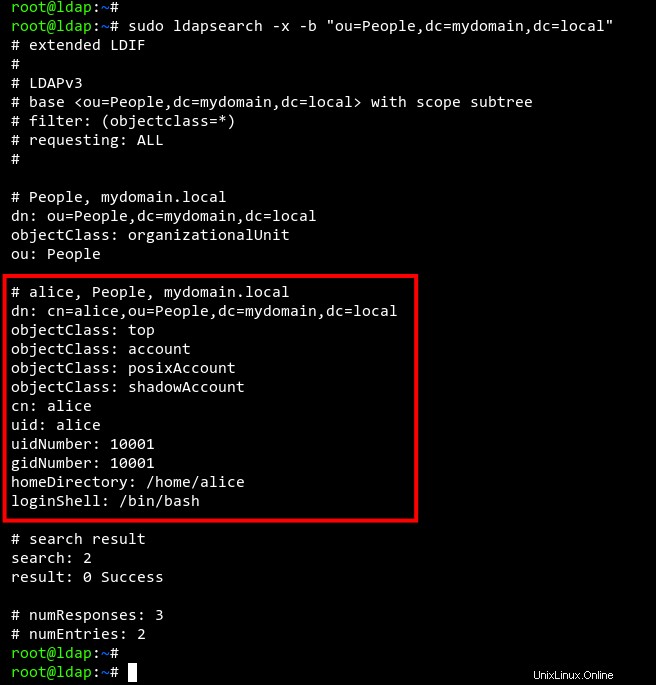

Ejecute 'ldapsearch ' a continuación para obtener la lista de usuarios en el servidor OpenLDAP.

sudo ldapsearch -x -b "ou=People,dc=mydomain,dc=local"

Debería obtener la salida como la captura de pantalla a continuación. El nuevo usuario 'alice ' ya está disponible en el servidor OpenLDAP.

Conclusión

¡Felicidades! Ahora ha instalado con éxito el servidor OpenLDAP en el servidor Debian 11. Además, ha aprendido a agregar grupos y usuarios mediante los archivos LDIF (formato de intercambio de datos LDAP) y la herramienta de línea de comandos 'ldapadd'.

En el siguiente paso, puede que le interese obtener más información sobre cómo agregar máquinas Linux como Ubuntu y CentOS al servidor OpenLDAP.