Introducción

OpenVPN Access Server es una herramienta que brinda acceso seguro a redes privadas. Con soporte para todos los sistemas operativos populares y múltiples métodos de autenticación, es una solución de VPN para muchas PYMES.

Si no utiliza más de dos conexiones simultáneas, el servidor de acceso es gratuito.

Siga esta guía para aprender cómo configurar el servidor de acceso OpenVPN y configurar los ajustes de red .

Requisitos previos

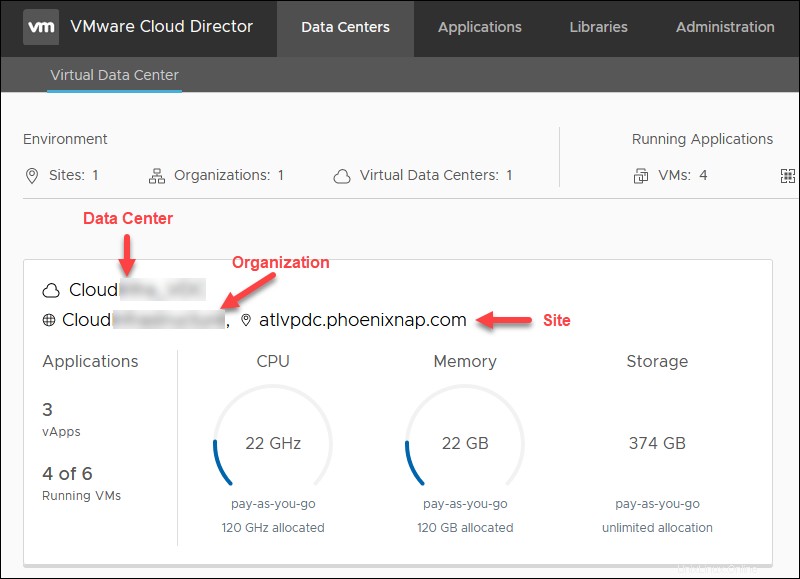

Tome nota de la siguiente información:

- Datos nombre del centro - por ejemplo, CloudTest_DC

- Organización nombre - por ejemplo, CloudOrgTest

- Sitio ubicación - por ejemplo, atlvpdc.phoenixnap.com

Los detalles están disponibles en la página de destino de VMware Cloud Director.

Resumen de la organización

En la página de inicio de Cloud Director, seleccione un centro de datos . A continuación se muestra la descripción general de la información que necesita para la configuración del servidor de acceso OpenVPN.

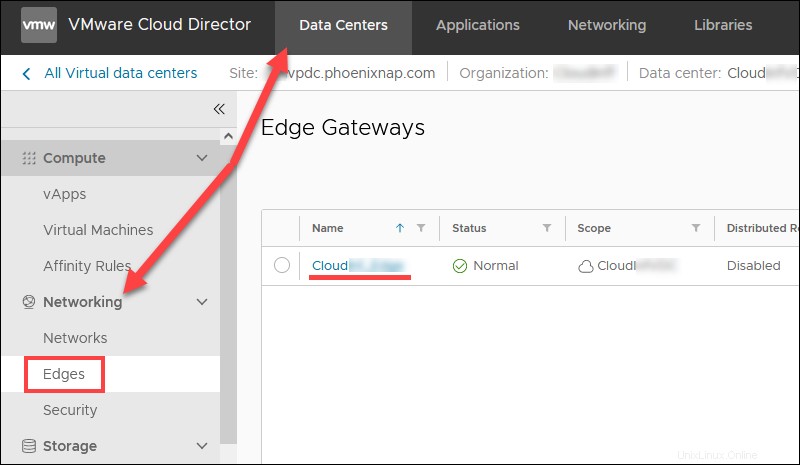

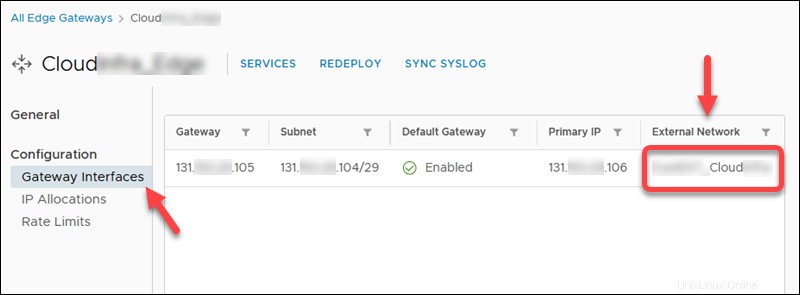

- Nombre de la red externa. En los Centros de Datos pestaña, seleccione Redes -> Bordes y haz clic en el Borde nombre.

Elija Interfaces de puerta de enlace para ver el nombre de la red externa. El nombre incluye el nombre de su organización.

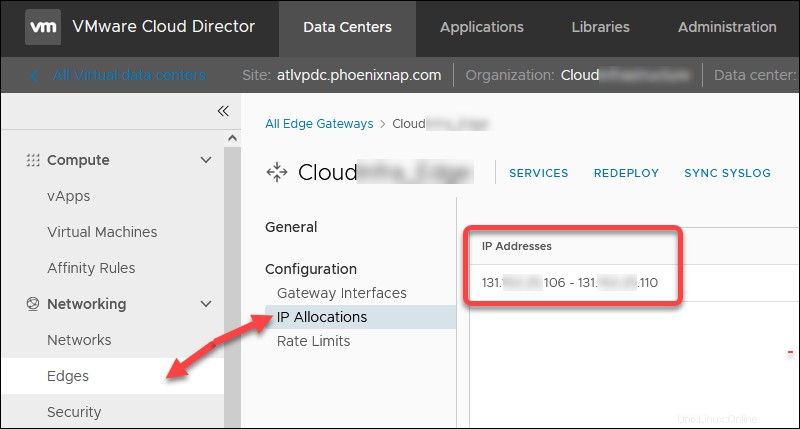

- Primera dirección IP pública disponible . En los Centros de Datos pestaña, seleccione Redes -> Bordes . Haz clic en el Borde nombre y luego Asignaciones de IP para ver el rango de IP público asignado.

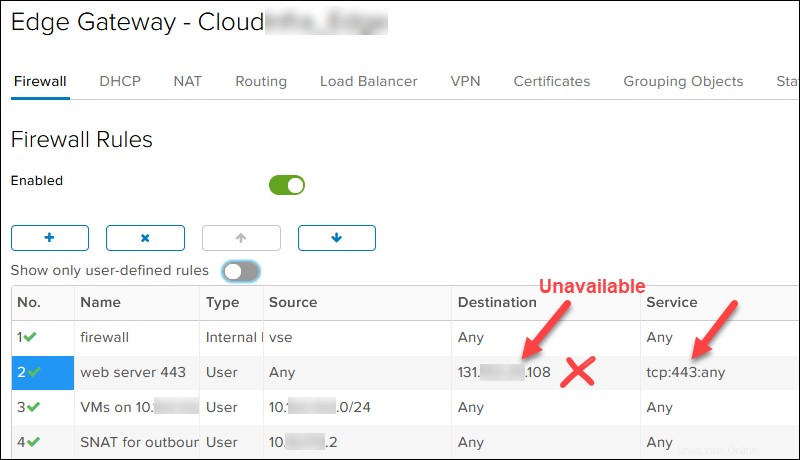

Luego, haz clic en SERVICIOS y consulte el NAT y Cortafuegos reglas para determinar qué IP pública del rango en el puerto TCP 443 no está disponible. En nuestro caso, 131.xxx.xxx.108 se toma, por lo que la primera IP pública disponible es 131.xxx.xxx.106 .

- Documentar nueva subred de red DMZ para el nuevo servidor OpenVPN. Elija cualquier IP privada. Elegimos /29 en caso de que se necesite un segundo nodo OpenVPN. Por ejemplo:

- Red DMZ:10.xxx.xxx.1/29

- Puerta de enlace DMZ:10.xxx.xxx.1

- Una IP de servidor de acceso OpenVPN:10.xxx.xxx.2

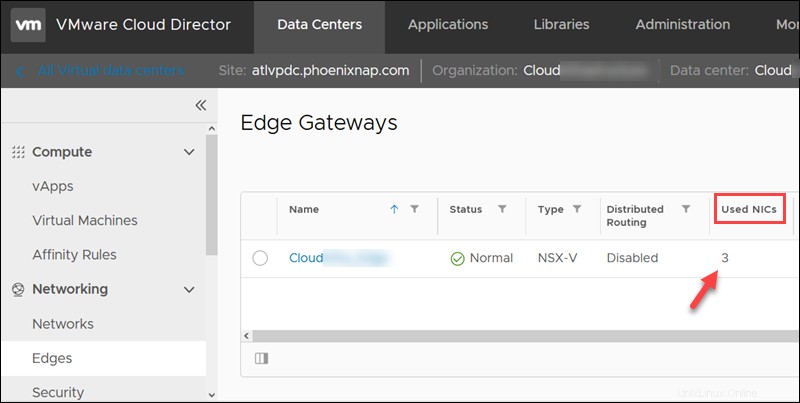

- Número de NIC utilizadas para el borde Si tiene 10 NIC, la nueva red DMZ se creará como Aislada incluso si Enrutado es seleccionado. El número de NIC usadas está en la lista de sus bordes

- red de invitados de VM , por ejemplo, 10.xxx.xxx.0/24.

Crear cuenta de servidor de acceso OpenVPN

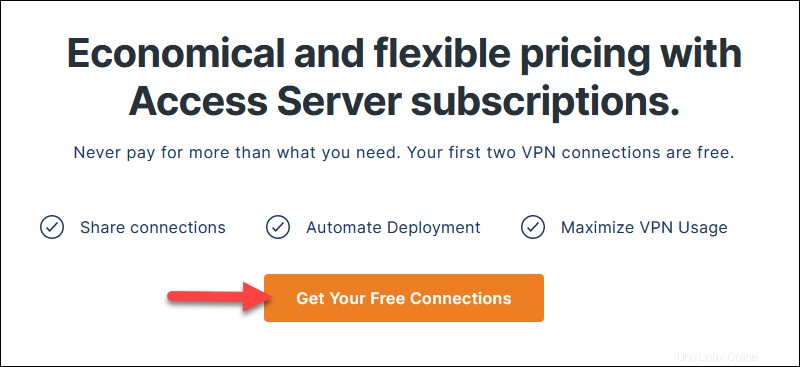

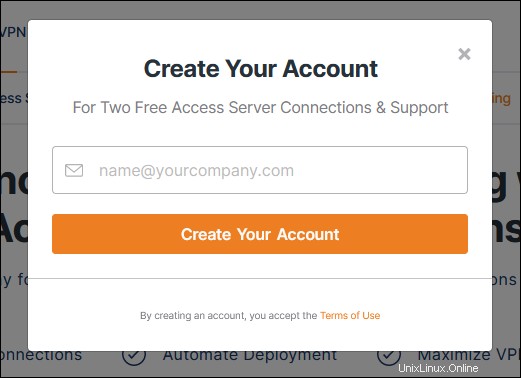

Para crear una cuenta de servidor de acceso OpenVPN gratuita:

1. Vaya a la página del servidor de acceso OpenVPN.

2. Haga clic en Obtenga sus conexiones gratuitas botón.

3. Ingrese el correo electrónico y haga clic en Crear su cuenta .

4. Haga clic en Confirmar su correo electrónico enlace cuando reciba el correo electrónico de OpenVPN.

5. Introduzca una contraseña cuando se carga la página.

6. Seleccione Uso comercial. (requiere más información) o Uso personal y haz clic en Continuar .

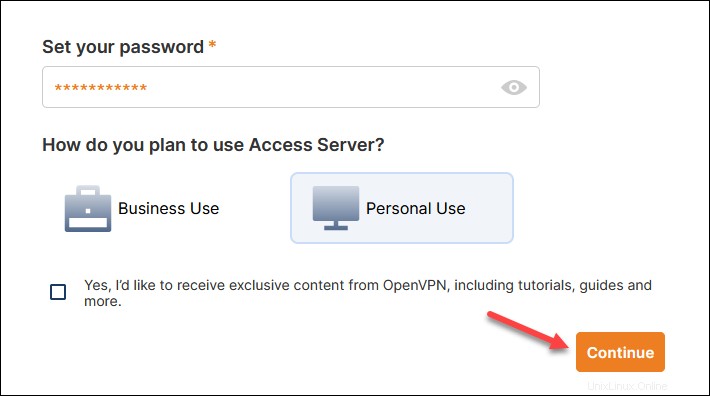

El Portal del Servidor de Acceso cargas.

7. Haga clic en Crear para crear una clave de activación.

Se carga la página de detalles clave y suscripción.

8. Haga clic en Copiar clave y guarde la clave de suscripción, ya que la necesitará más adelante para la configuración del servidor de acceso OpenVPN.

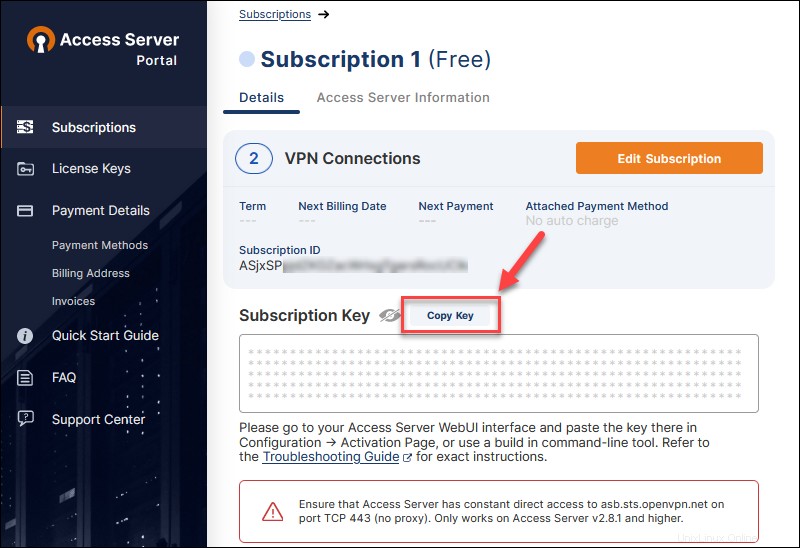

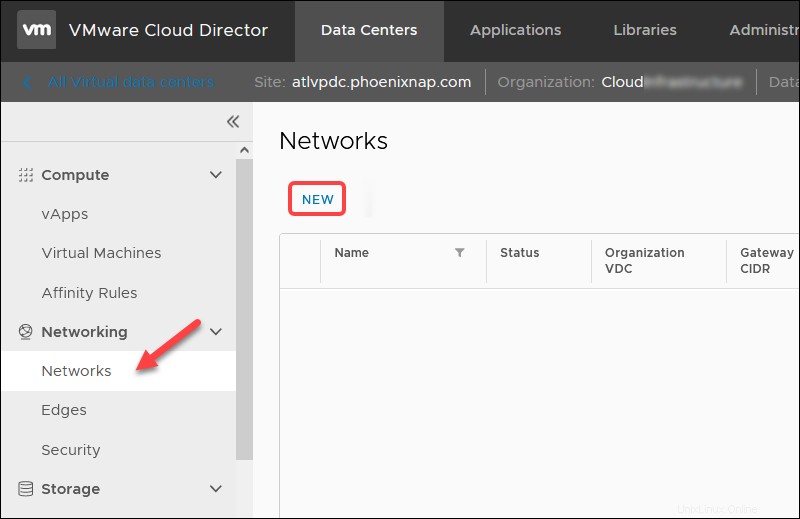

Crear una red DMZ para el nuevo servidor de acceso OpenVPN

Para crear una nueva DMZ para la nueva red del servidor de acceso OpenVPN en VMware Cloud Director para su organización, vaya a Centros de datos -> Redes -> Redes.

Haga clic en NUEVO para iniciar el asistente.

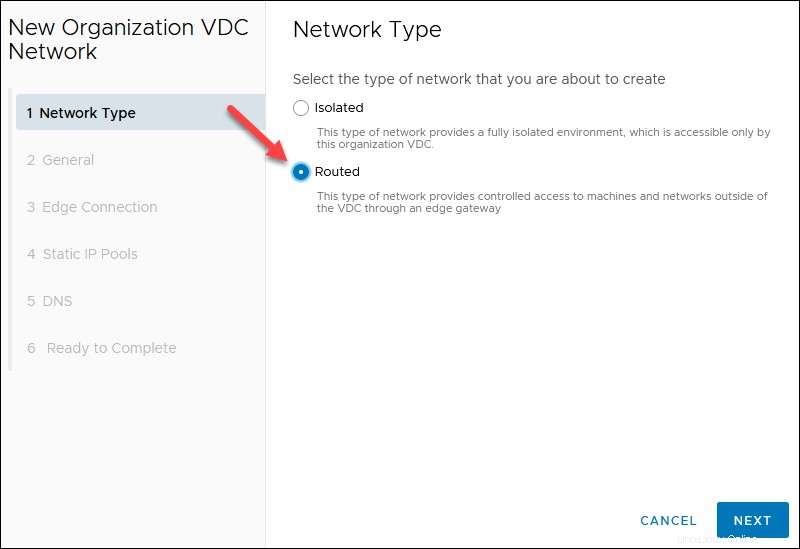

1. Seleccione Enrutado. para el paso de tipo de red y haga clic en SIGUIENTE.

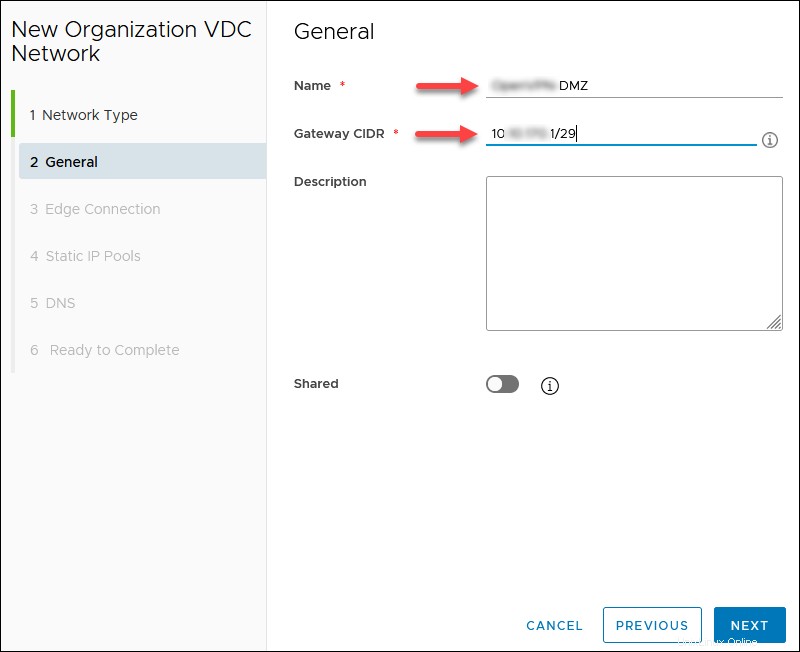

2. Introduzca un Nombre de red y el Puerta CIDR eligió anteriormente, por ejemplo, 10.xxx.xxx.1/29. Otros campos son opcionales. Haga clic en SIGUIENTE.

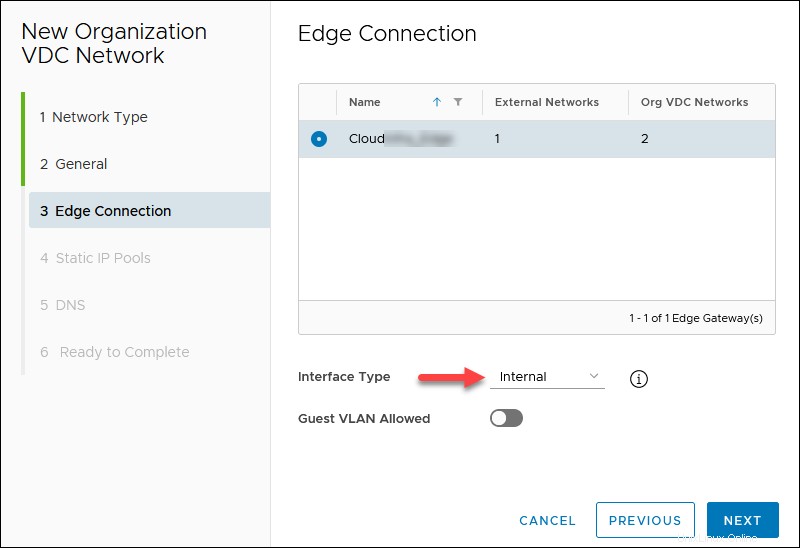

3. Elija Tipo de interfaz Interna para el borde seleccionado con la IP pública y haga clic en SIGUIENTE. Un ejemplo de puerta de enlace es 10.xxx.xxx.1.

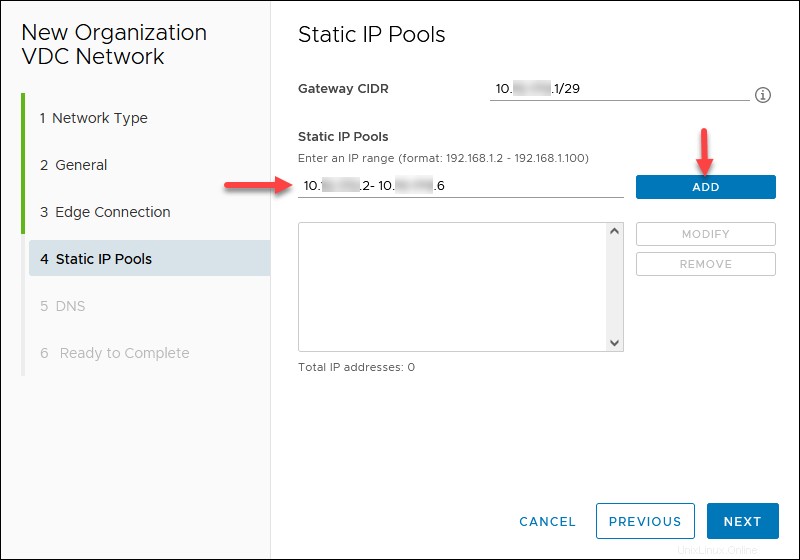

4. Añadir grupos de direcciones IP estáticas definido por la puerta de enlace CIDR que designó anteriormente. Por ejemplo, 10.xxx.xxx.2 - 10.xxx.xxx.6. Haga clic en SIGUIENTE.

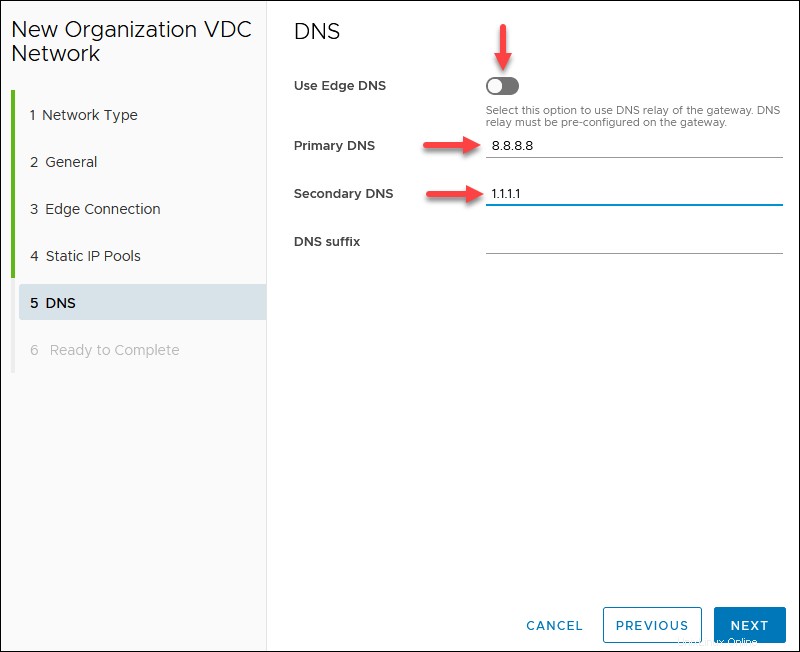

5. Si su borde tiene un DNS, puede habilitar Usar DNS de borde . De lo contrario, especifique un proveedor de DNS público, por ejemplo, 8.8.8.8 (DNS principal) y 1.1.1.1 (DNS secundario). Haga clic en SIGUIENTE.

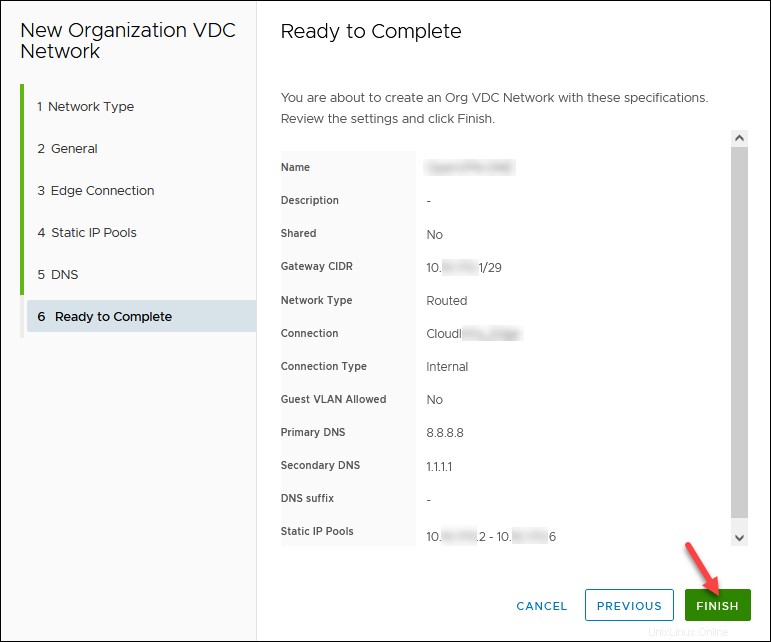

6. Revise la configuración de la red y haga clic en FINALIZAR. cuando esté listo.

Crear reglas perimetrales SNAT/DNAT

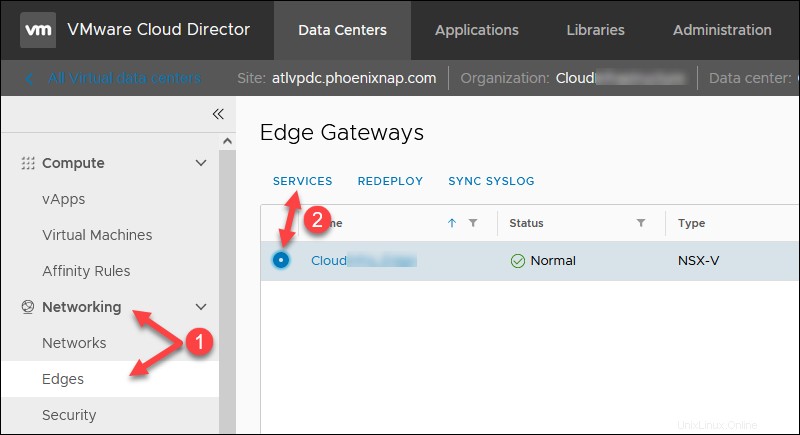

Para crear nuevas reglas, en los Centros de datos pestaña:

1. Navegue a Redes -> Bordes .

2. Seleccione una puerta de enlace Edge y haga clic en Servicios. Espere a que se cargue la ventana emergente para aplicar todas las reglas nuevas en el nombre de la red externa registrada.

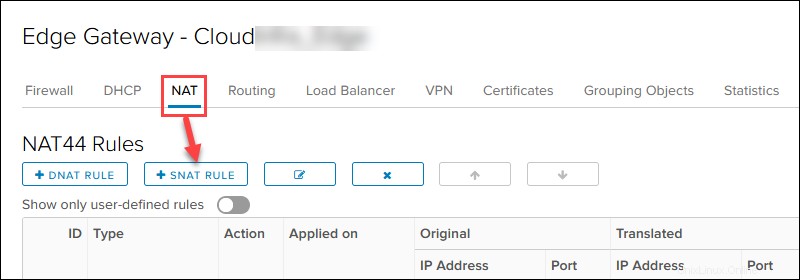

3. Haga clic en NAT pestaña para comenzar a agregar nuevas reglas. Puede guardar los cambios después de cada regla o cuando los agregue todos.

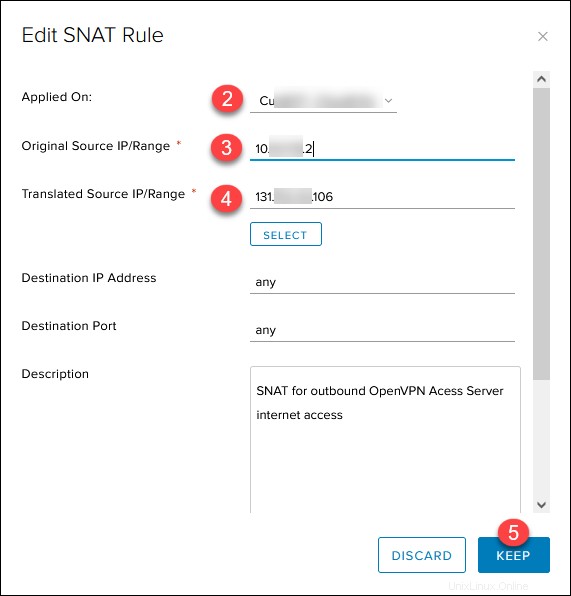

Crear regla SNAT

Para crear una regla SNAT para el acceso saliente a Internet en el NAT sección:

1. Haga clic en + REGLA SNAT botón.

2. Seleccione el público externo red.

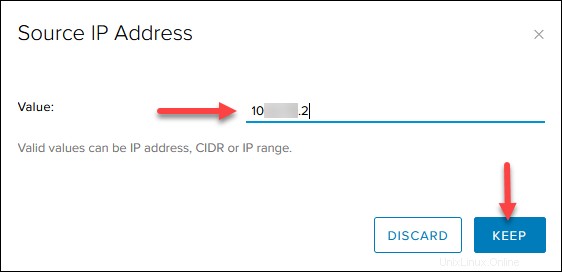

3. Agregue la IP del servidor de acceso de OpenVPN 10.xxx.xxx.2 en el Rango/IP de origen original para cualquier puerto y protocolo.

4. Agregue la primera IP pública disponible 131.xxx.xxx.106 anotada anteriormente en el Rango/IP de origen traducido para cualquier puerto y protocolo.

5. Agregue una descripción relevante y haga clic en MANTENER .

La opción Guardar cambios Aparece un mensaje en la página principal. Guarde el progreso ahora o cuando agregue todas las reglas.

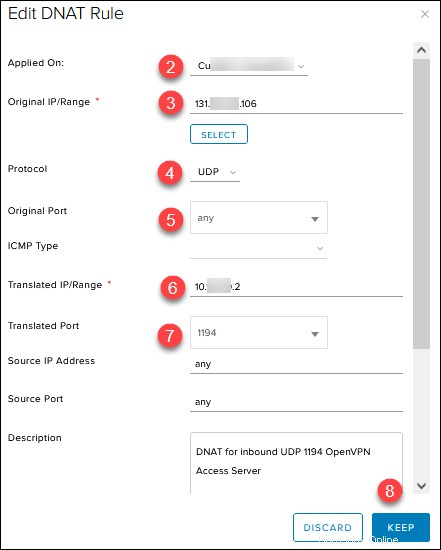

Crear reglas DNAT

Cree las reglas de entrada de DNAT en el NAT sección:

1. Haga clic en + REGLA DNAT botón.

2. Seleccione la red pública externa.

3. Agregue la IP pública 131.xxx.xxx.106 en el Rango/IP de origen original .

4. Seleccione UDP. en el Protocolo lista desplegable.

5. Elija Cualquiera en el Puerto de Origen lista desplegable.

6. Agregue la IP del servidor de acceso de OpenVPN 10.xxx.xxx.2 en el Rango/IP de origen traducido campo para cualquier puerto de origen e IP.

7. Introduzca 1194 en el Puerto Traducido .

8. Agregue una descripción relevante y haga clic en MANTENER .

Repita los mismos pasos para la segunda y tercera regla de entrada DNAT, con estos cambios:

- Establecer protocolo en TCP , Puerto traducido a 443 y agrega una descripción relevante.

- Establecer protocolo en TCP , Puerto traducido a 943 y agrega una descripción relevante. (Esta es una regla temporal para la administración inicial).

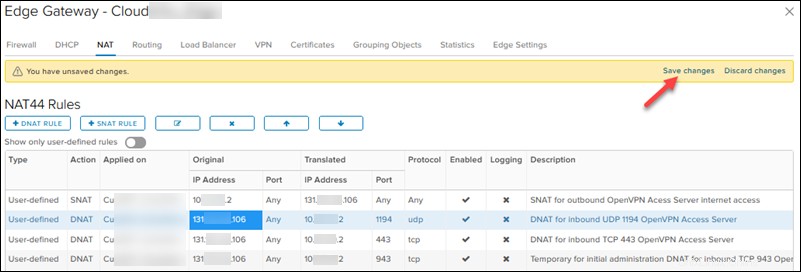

Recuerde hacer clic Guardar cambios cuando termine de agregar todas las reglas o después de cada regla.

La lista de reglas debería verse así:

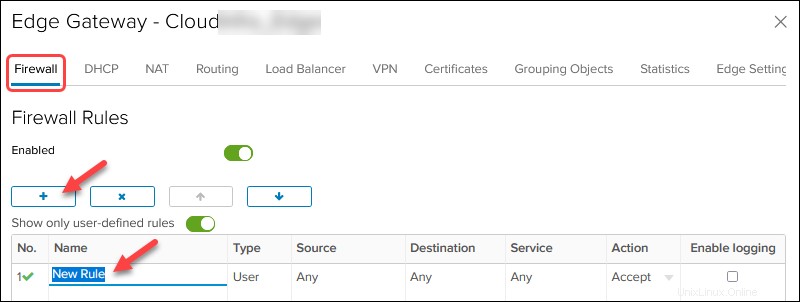

Crear reglas perimetrales de cortafuegos

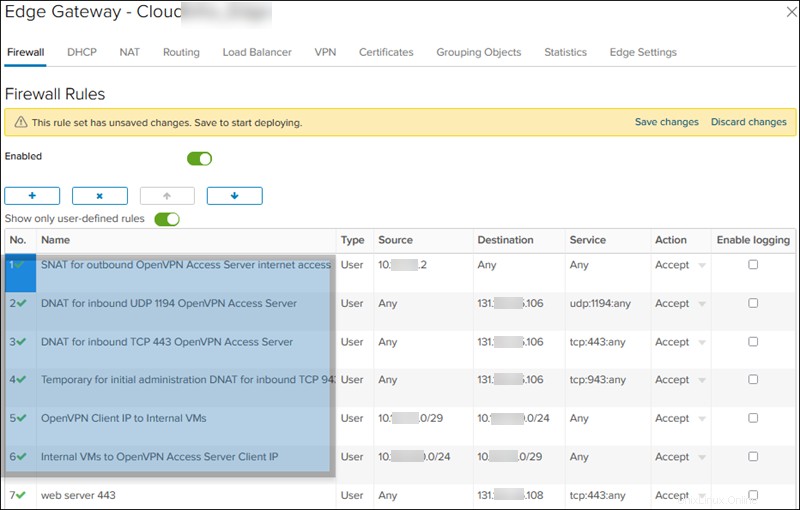

Las reglas de firewall en esta sección deben ser más altas que negar las reglas.

Para crear una regla de firewall en los Centros de datos pestaña:

1. Navegue a Redes -> Bordes .

2. Seleccione una puerta de enlace Edge y haga clic en Servicios. Espere a que se cargue la ventana emergente.

3. Haga clic en el Cortafuegos pestaña y el botón + para comenzar a agregar nuevas reglas. Necesita seis reglas diferentes enumeradas en el paso 6 a continuación. Guarde los cambios después de cada regla o cuando los agregue todos.

Edite los valores en las columnas para cada regla de firewall. Pase el cursor sobre una celda para ver las acciones disponibles. Para los nombres de las reglas de firewall, use la descripción de las reglas NAT.

4. Para Fuente y Destino, haga clic en la IP botón para agregar una IP.

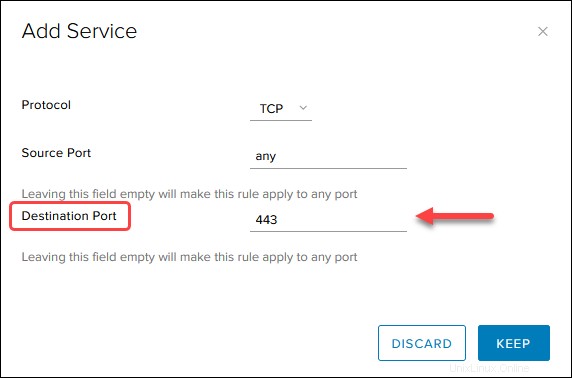

5. Para Servicio, haga clic en + y agregue el protocolo y el puerto de destino como se muestra en la imagen en el paso 6. Deje el puerto de origen en cualquier .

6. Cuando termine, la tabla de reglas de firewall se verá así:

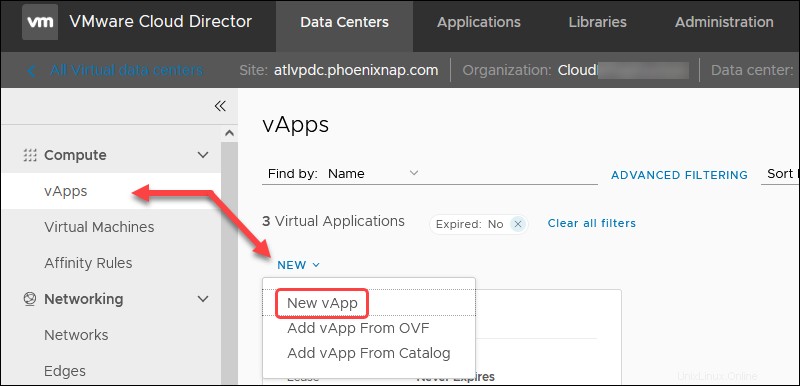

Crear vApp con VM

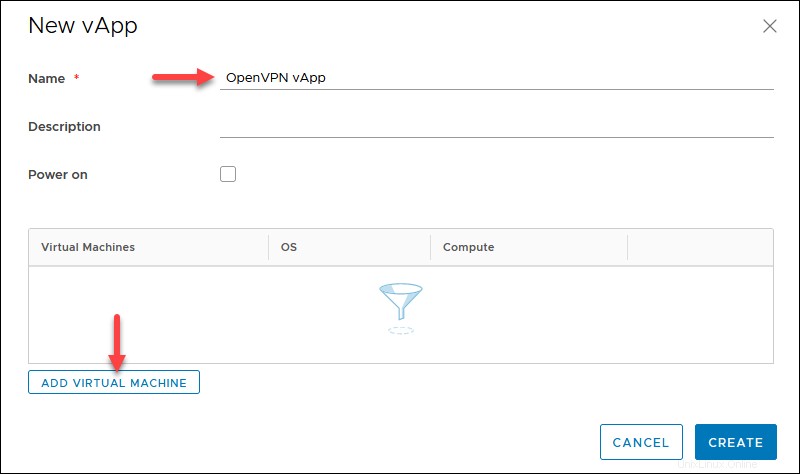

Para crear una vApp con una nueva VM en los Centros de Datos pestaña:

1. Vaya a Computar -> vApps -> NUEVO y seleccione Nueva aplicación virtual. .

2. Introduzca un nombre para la vApp y haga clic en AGREGAR MÁQUINA VIRTUAL botón

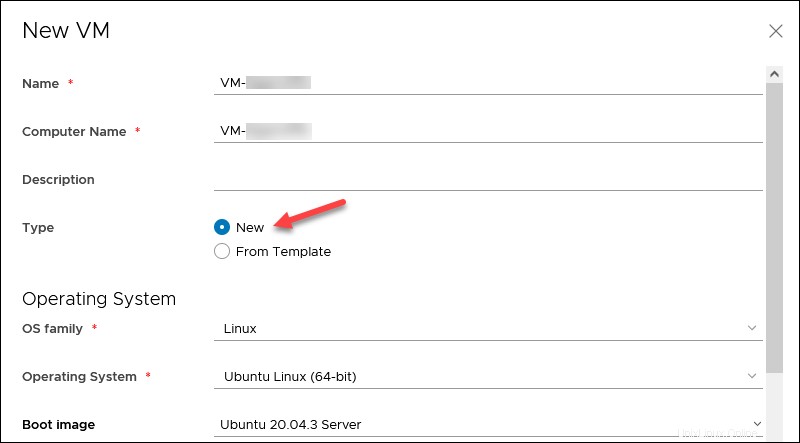

3. Introduzca un nombre de máquina virtual sin espacios.

4. Seleccione Tipo -> Nuevo y especifique los detalles del sistema operativo:

- Familia de sistemas operativos:Linux

- Sistema operativo:Ubuntu Linux (64 bits)

- Imagen de arranque:Servidor Ubuntu 20.04.3 .

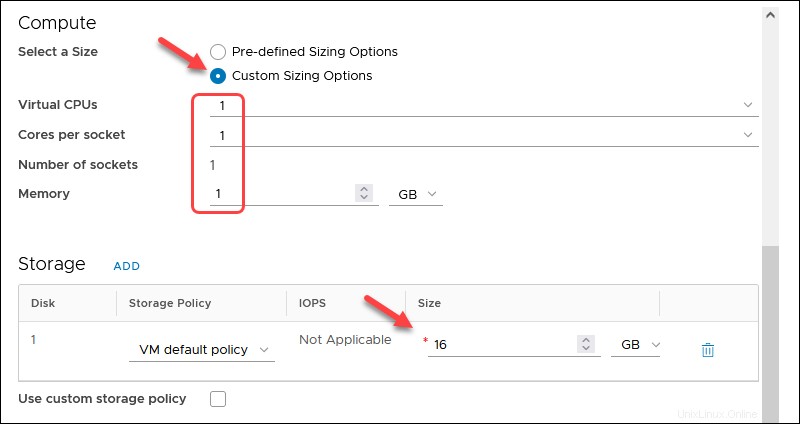

5. En el Calcular sección, seleccione Opciones de tamaño personalizado y establezca los cuatro valores en 1 .

6. Introduzca 16 GB para el tamaño del disco en el Almacenamiento sección.

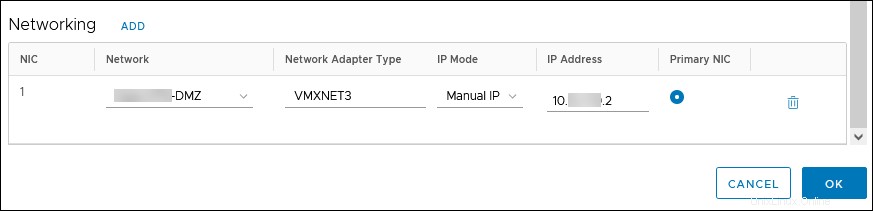

5. En la Red sección, elija:

- El enrutado creado anteriormente red.

- Tipo de adaptador de red: VMXNET3

- Modo IP:IP manual

- Dirección IP:IP del servidor de acceso OpenVPN 10.xxx.xxx.2

6. Haga clic en Aceptar. y luego CREAR. El progreso se muestra en la pantalla de vApps.

Configurar máquina virtual

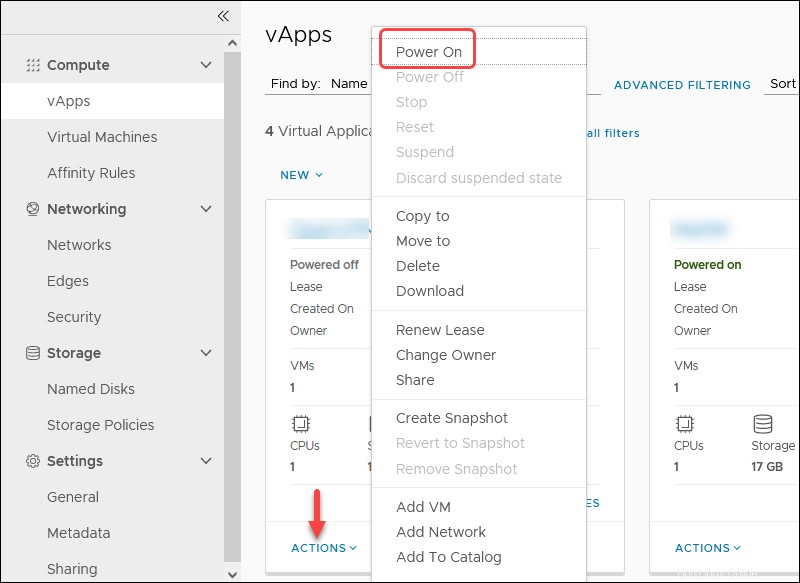

Para completar la configuración de la VM, encienda la vApp para iniciar la VM del servidor de acceso OpenVPN:

1. En la pantalla de vApps, haga clic en ACCIONES. enlace y elija Encender .

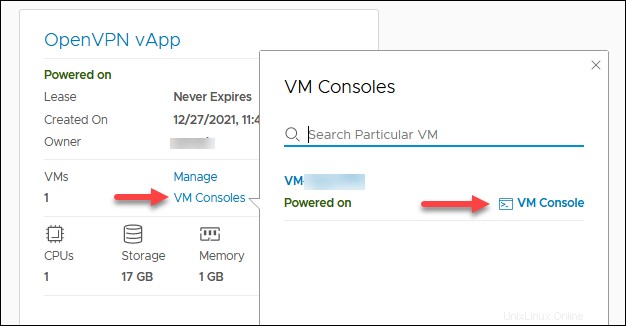

2. Haga clic en Consolas de VM. y luego Consola de VM para obtener acceso a la máquina virtual.

Espere a que se inicie la máquina virtual.

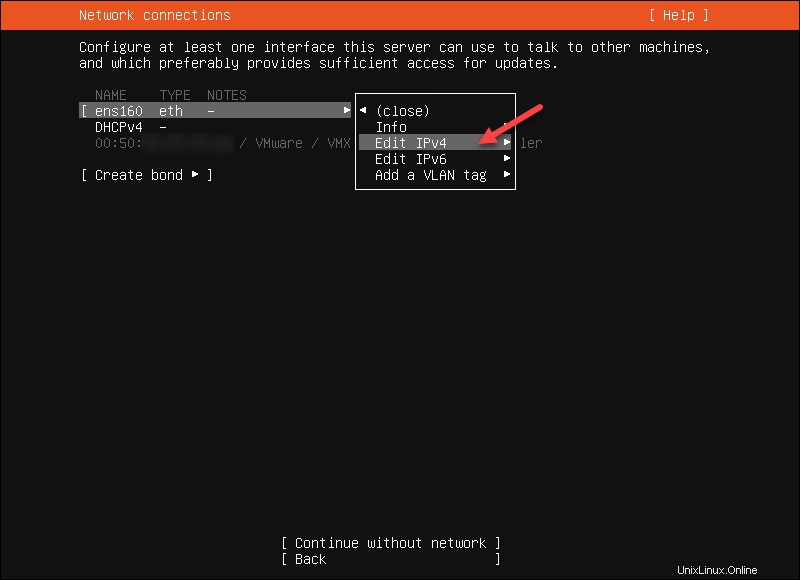

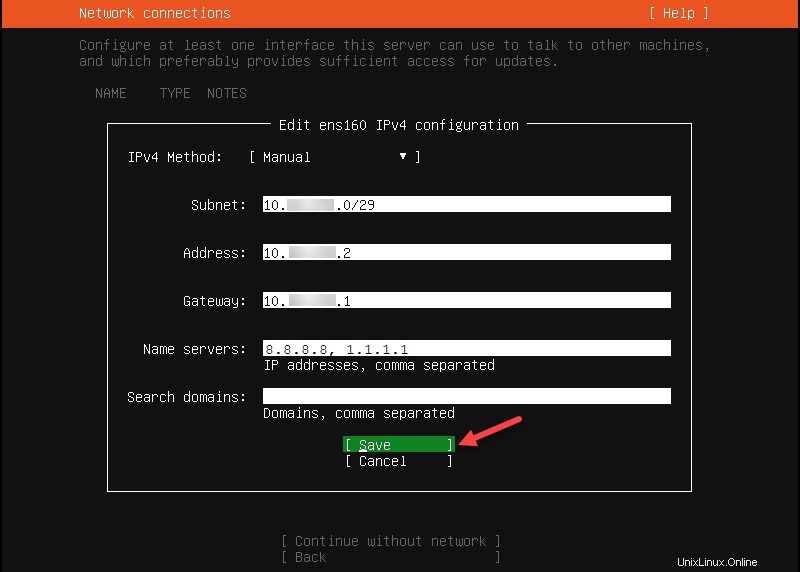

3. Resalte ens160 y elige Editar IPv4.

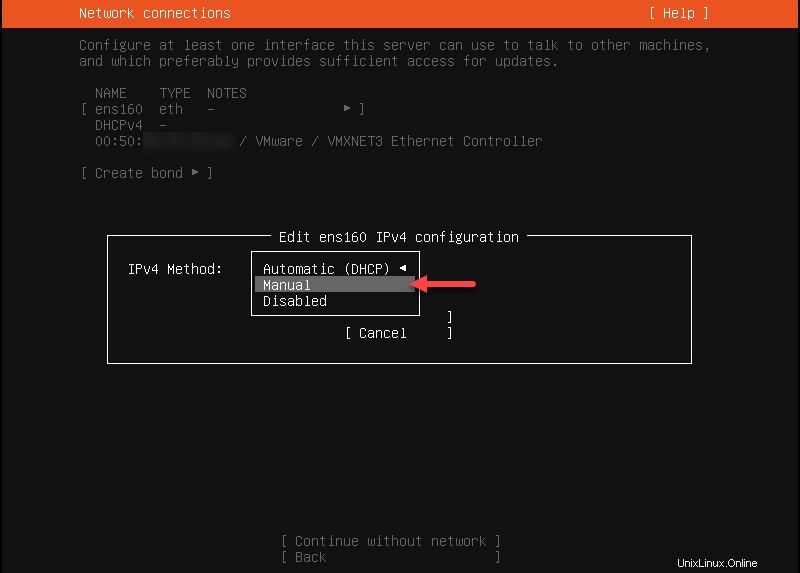

4. Elija Manual para el Método IPv4. Confirme seleccionando Listo .

5. Introduzca la configuración de red que utilizó anteriormente y seleccione Guardar .

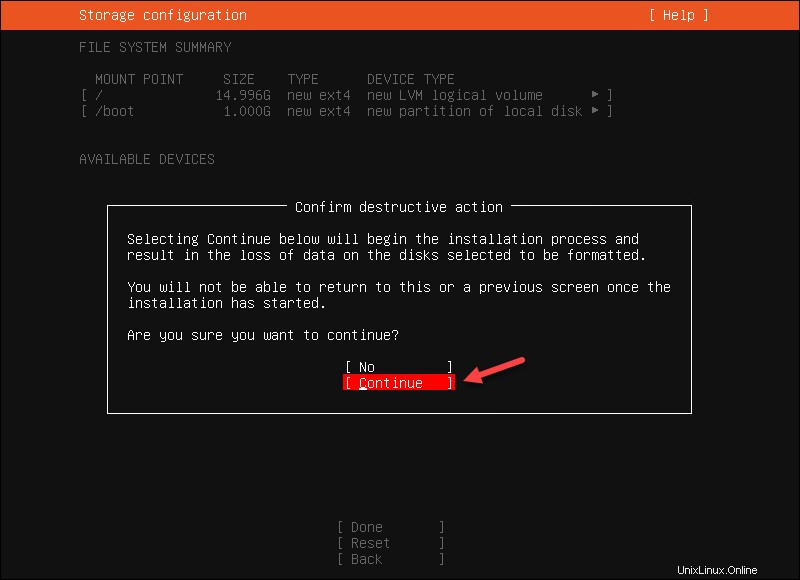

6. Selecciona Listo. para el resto de las opciones y Continuar a la pantalla de configuración de almacenamiento.

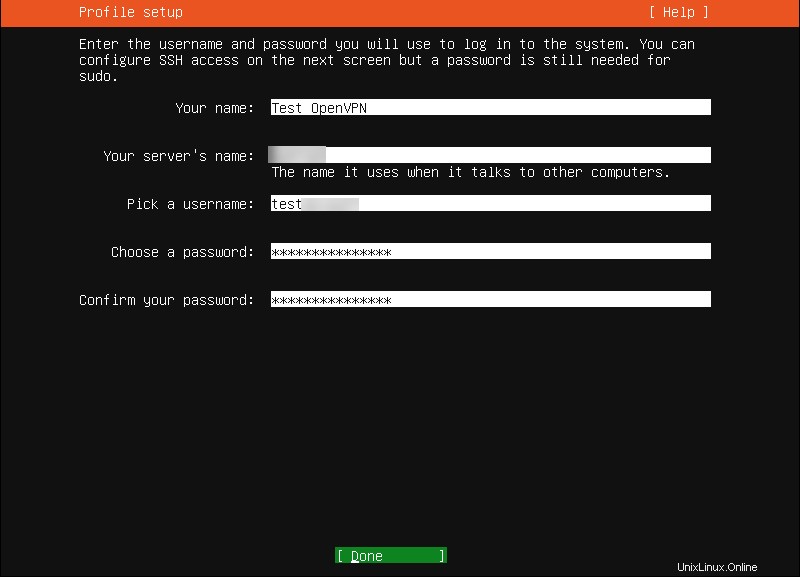

7. Complete la configuración del perfil y guarde la información de la cuenta de forma segura. El nombre de usuario se almacena en el archivo sudoers. No utilice "openvpn" como nombre de usuario para que el sistema operativo y la cuenta de la aplicación OpenVPN Access Server puedan estar separados.

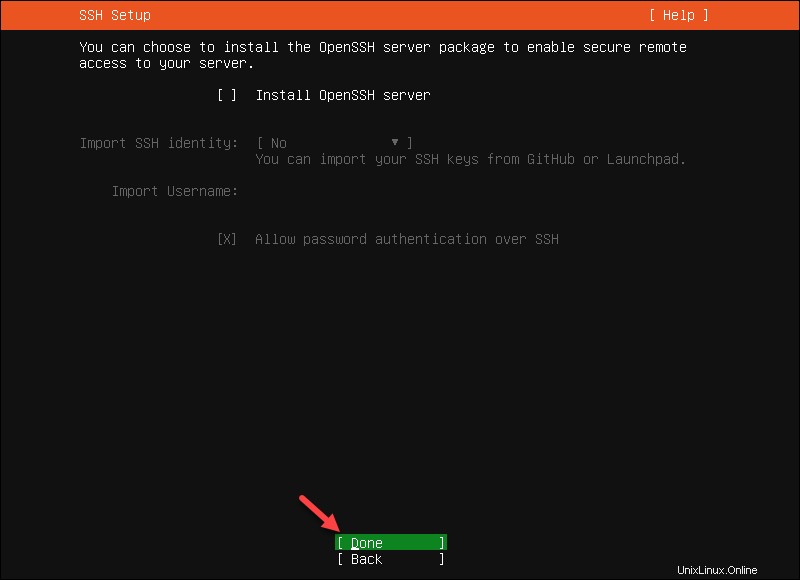

8. Omita la instalación del servidor SSH. Seleccione Listo para continuar.

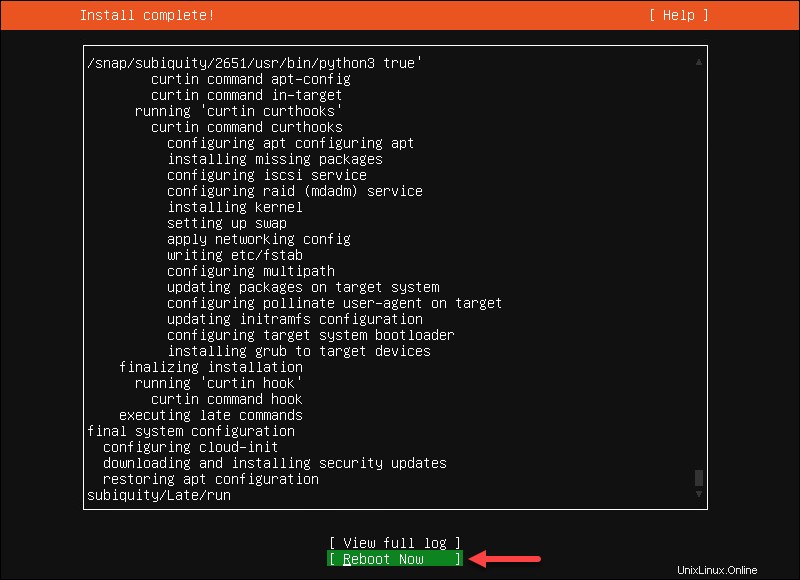

9. Espere a que finalice el proceso y seleccione Reiniciar ahora .

Cuando termine, la consola muestra el Error al desmontar /cdrom mensaje.

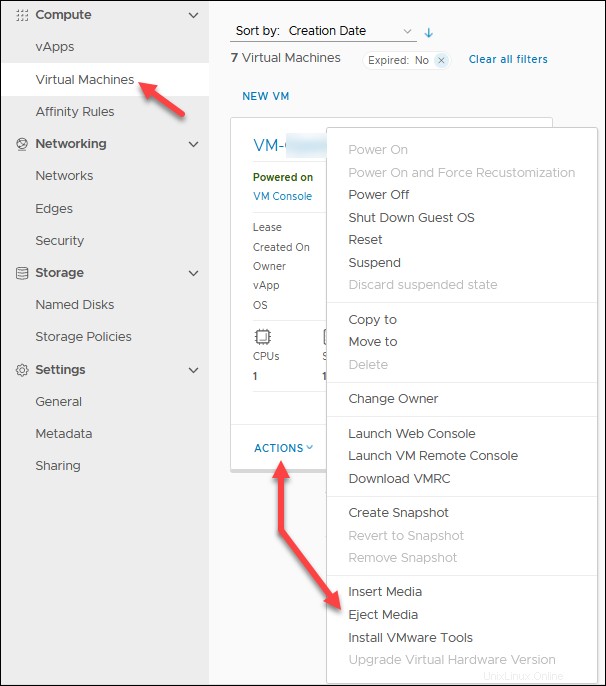

10. En Cloud Director, busque la VM del servidor de acceso OpenVPN en Computación -> Máquinas virtuales pantalla. Haz clic en ACCIONES y seleccione Expulsar medios para eliminar la ISO de Ubuntu de la máquina virtual.

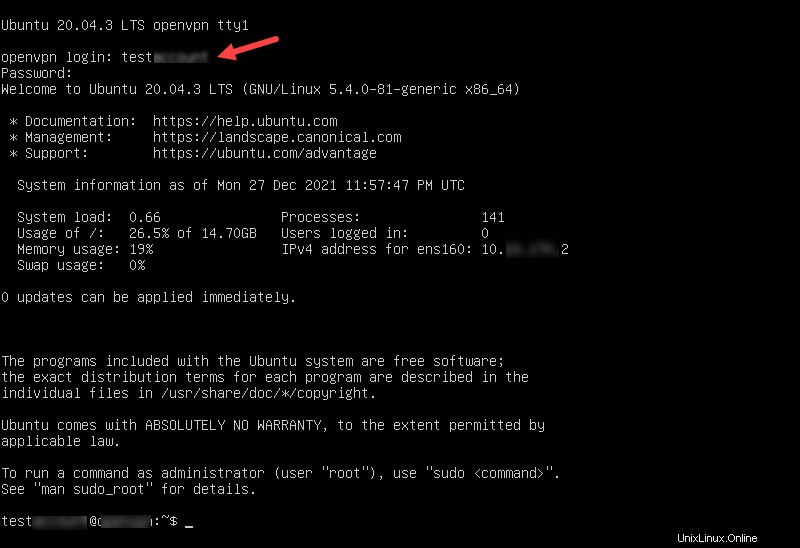

11. Regrese a la consola de la máquina virtual y presione Intro. para reiniciar la máquina. La máquina virtual arranca en la pantalla de inicio de sesión.

12. Ingrese el nombre de usuario y contraseña utilizado durante la creación del perfil.

Verificar la red de máquinas virtuales e instalar actualizaciones

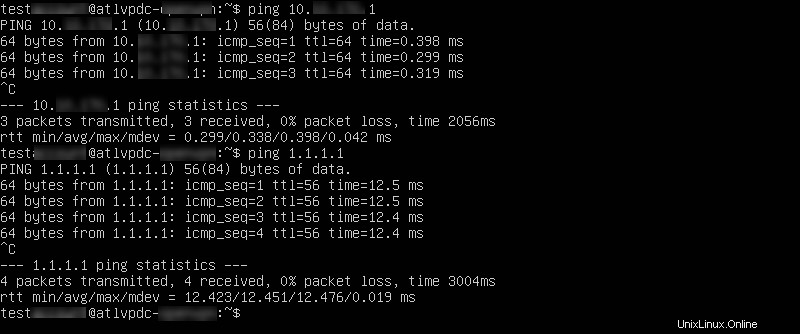

Haga ping a la puerta de enlace perimetral y a un servidor DNS a través de la consola de la máquina virtual para verificar la conexión.

ping 10.xxx.xxx.1

ping 1.1.1.1

Cuando confirme que la conexión funciona, actualice el sistema:

sudo su -

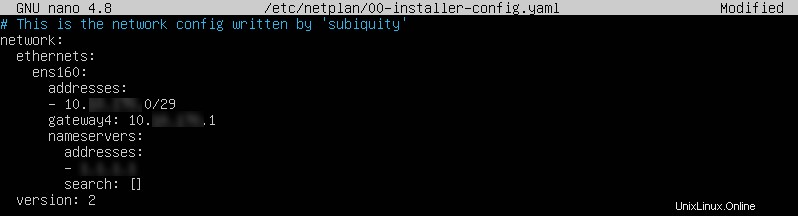

apt update -y && apt upgrade -yPara realizar cambios en la configuración de la red, edite la configuración del plan de red archivo usando un editor de texto:

nano /etc/netplan/00-installer-config.yaml

Instalar servidor de acceso OpenVPN

Para instalar el servidor de acceso OpenVPN:

1. Vaya a la página de paquetes de OpenVPN Access Server y haga clic en el icono de Ubuntu.

2. Copie y pegue los comandos uno por uno en la consola de VM mientras está conectado como root. Si hay algún error, compruebe si hay errores tipográficos . El segundo comando tiene O mayúscula, no un cero.

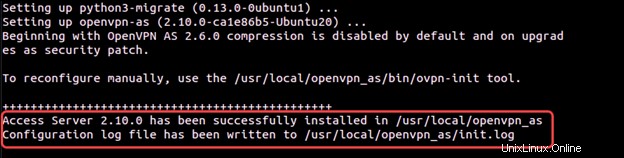

apt update && apt -y install ca-certificates wget net-tools gnupgwget -qO - https://as-repository.openvpn.net/as-repo-public.gpg | apt-key add -echo "deb http://as-repository.openvpn.net/as/debian focal main">/etc/apt/sources.list.d/openvpn-as-repo.listapt update && apt -y install openvpn-asCuando finaliza la actualización, verá el mensaje de confirmación.

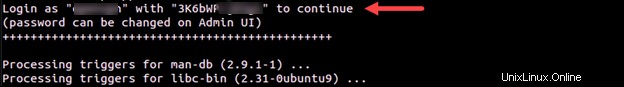

3. Guarde la contraseña del servidor de acceso de OpenVPN para poder usarla más tarde. La contraseña se puede cambiar a través de la interfaz de usuario del servidor de acceso de OpenVPN.

Configurar servidor de acceso OpenVPN

Para configurar el servidor de acceso OpenVPN:

1. Vaya a la página de administración del servidor de acceso OpenVPN usando la IP pública, por ejemplo:

https://131.xxx.xxx.106:943/admin2. Use las credenciales que anotó después de la instalación del servidor de acceso OpenVPN.

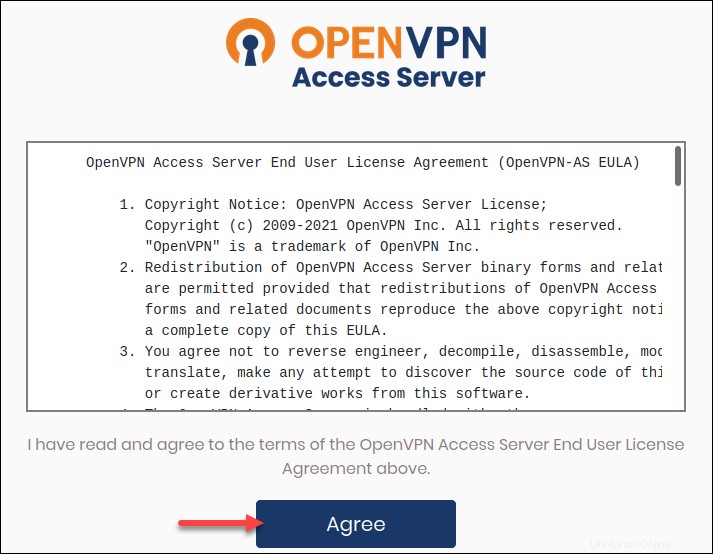

3. Haga clic en Aceptar si acepta los términos y condiciones.

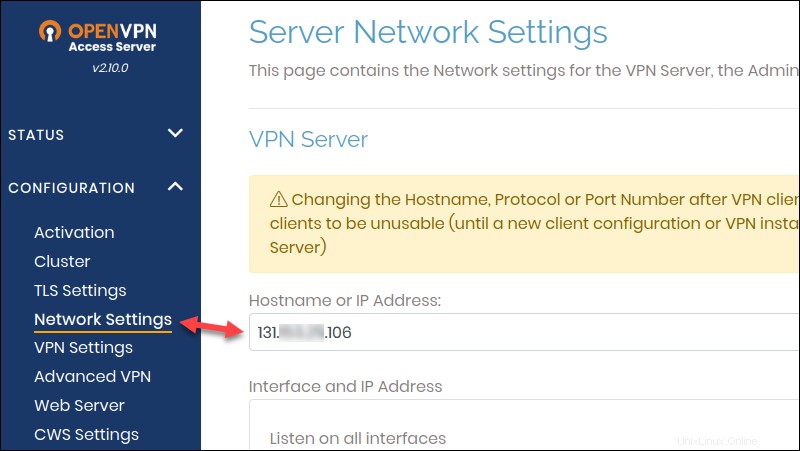

4. En Configuración -> Configuración de red , cambie el nombre de host de la dirección IP privada a la IP pública.

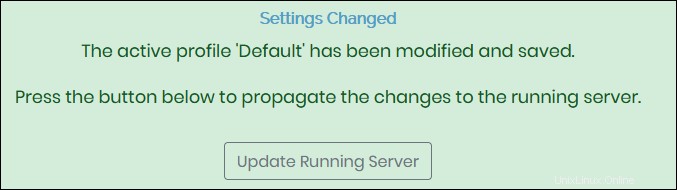

5. Desplácese hacia abajo y haga clic en Guardar configuración. y Actualizar servidor en ejecución.

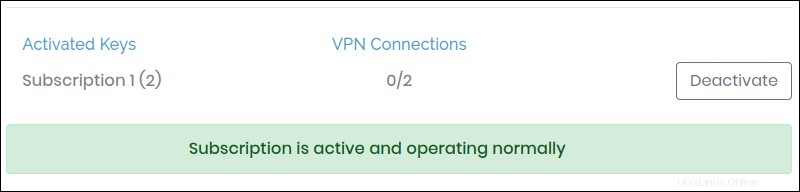

6. Navegue a Activación , ingrese la clave de suscripción del portal OpenVPN Access Server y haga clic en Activar .

Si tiene éxito, recibirá el mensaje "La suscripción está activa y funciona normalmente".

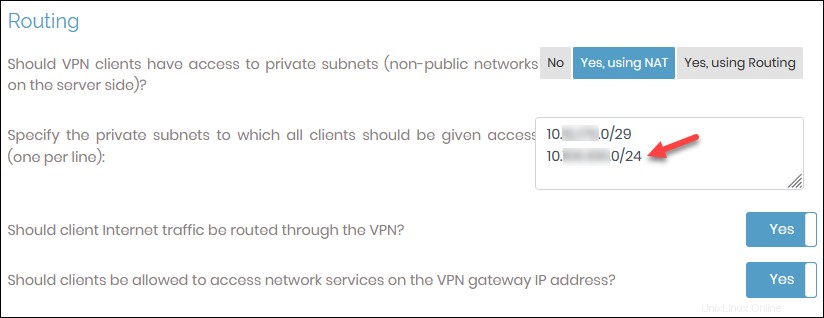

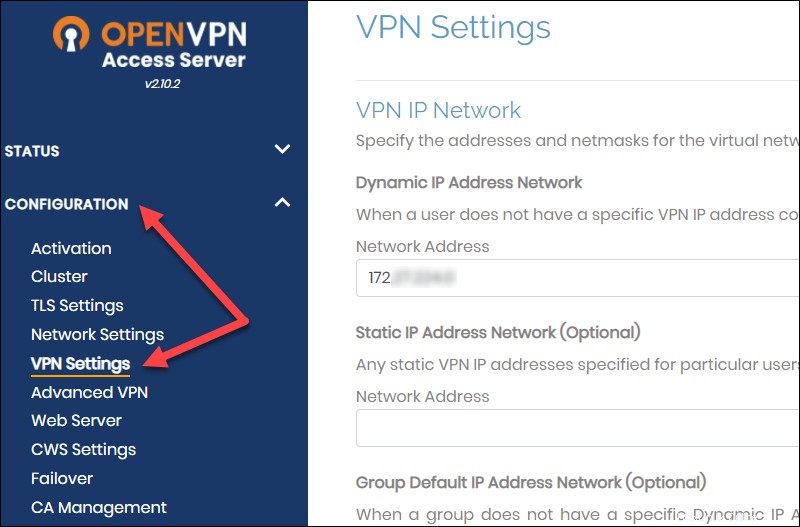

7. Vaya a Configuración -> Configuración de VPN , desplácese hasta Enrutamiento y agregue la subred de la máquina virtual invitada que usó anteriormente.

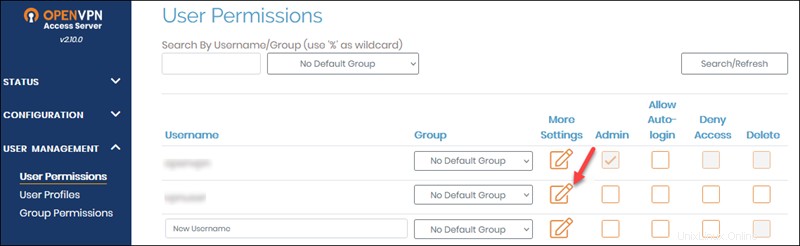

8. Vaya a Administración de usuarios -> Permisos de usuario y cree una nueva cuenta de usuario para el acceso VPN del cliente. Haga clic en el ícono Más configuraciones para agregar una contraseña .

9. Haga clic en Guardar configuración y actualizar el servidor en ejecución

Del lado del cliente , hay algunos pasos más:

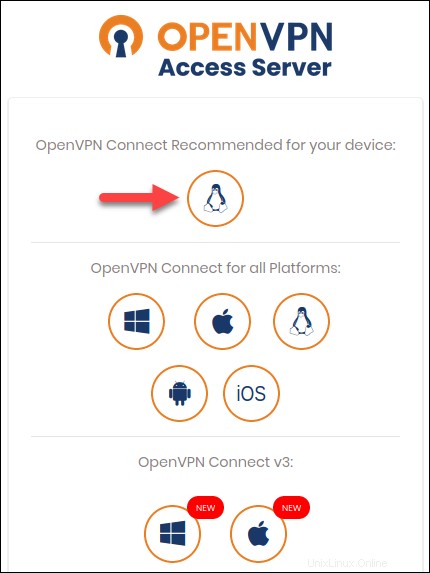

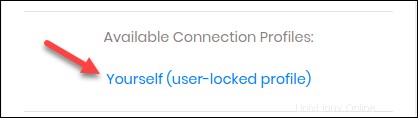

1. Iniciar sesión a https://your_public_ip/ con el usuario que acaba de crear.

2. Instalar el cliente recomendado para el sistema operativo que está utilizando. Según el sistema operativo que elija, obtendrá un archivo para descargar o será redirigido a la página para seguir las instrucciones de instalación.

En Windows, si recibe una alerta de Defender, acepte continuar con la instalación. El perfil se incluye con la instalación.

Si ya tiene instalada la aplicación OpenVPN Access Server y estás agregando otra conexión, descarga el perfil e impórtalo.

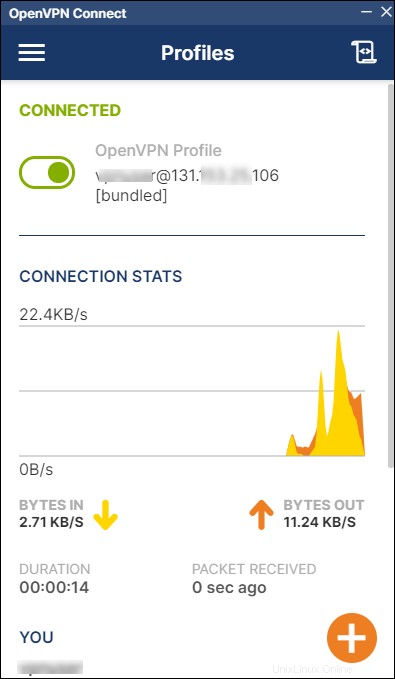

3. Finalmente, inicie el cliente OpenVPN Access Server y establecer una conexión.

Para probar si la conexión funciona, RDP o SSH en su VM usando la IP privada .

Pasos finales

Algunas reglas de firewall y DNAT ya no son necesarias. Inicie sesión en Cloud Director y elimine:

- Regla de cortafuegos TCP 943.

- Regla TCP 943 DNAT.

Para hacerlo:

- Navegue a Redes -> Bordes .

- Seleccione una puerta de enlace Edge y haga clic en Servicios.

- En el Cortafuegos sección, resalte la regla del puerto 943 y haga clic en la X botón para eliminarlo.

- En la NAT pestaña, elimine la regla DNAT TCP 943. Resalte la fila y haga clic en la X botón.

Resolución de problemas

Si puede conectarse a sus máquinas virtuales con el cliente SSL VPN Plus y no puede cuando está conectado con la aplicación OpenVPN Connect, revise las reglas del firewall que creaste y subred añadida a la página de administración de OpenVPN.

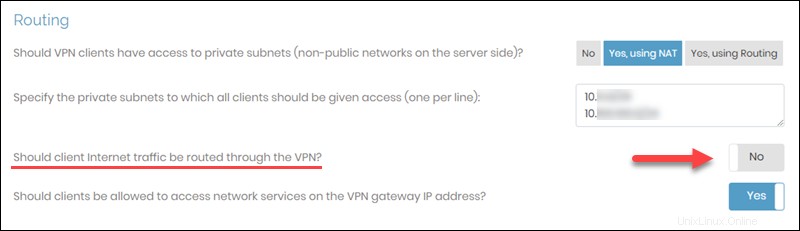

Además, intente cambiar la siguiente configuración en la página de administración del servidor de acceso de OpenVPN:

1. Vaya a https://your_public_ip/admin página.

2. Vaya a Configuración -> Configuración de VPN.

3. En el Enrutamiento sección, cambie “¿Debe enrutarse el tráfico de Internet del cliente a través de la VPN?” a No .

Enlaces útiles

Para obtener información adicional sobre OpenVPN Access Server, consulte la documentación de Open VPN:

- Recursos del servidor VPN comercial

- Centro de soporte del servidor de acceso OpenVPN

Si necesita hacer cálculos de subredes, use la calculadora de subredes.