Introducción

La plataforma de administración de cifrado (EMP) de phoenixNAP es un sistema centralizado que brinda seguridad de datos en múltiples proveedores de nube e infraestructuras de múltiples nubes. Con seguridad integrada para todas las necesidades de protección de datos, protege las claves de cifrado, los secretos y los tokens.

En este artículo, aprenderá cómo aprovisionar objetos de seguridad y proteger todos sus secretos.

Introducción a los objetos de seguridad

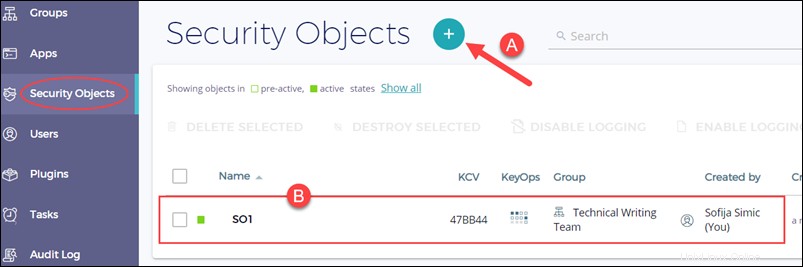

Para comenzar a trabajar con objetos de seguridad, inicie sesión en la Plataforma de administración de cifrado de phoenixNAP y navegue hasta Objetos de seguridad. sección de la barra lateral de la izquierda.

Puede crear/importar un nuevo objeto de seguridad (A) o administrar los existentes (B).

Agregar un nuevo objeto de seguridad

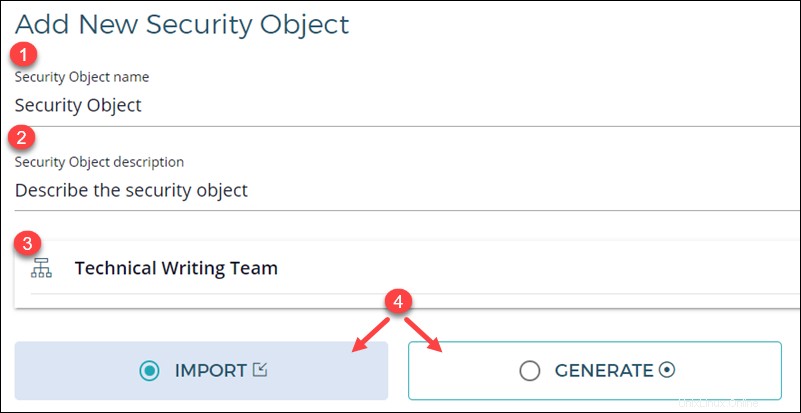

Para agregar un nuevo objeto de seguridad, haga clic en el más firme y escriba la siguiente información:

- Un nombre para el objeto de seguridad.

- Una breve descripción.

- Asígnelo a un grupo existente o cree un nuevo grupo al que pertenecerá el objeto.

- Elija si desea importar o generar un objeto de seguridad.

Opción 1:Importar objetos de seguridad

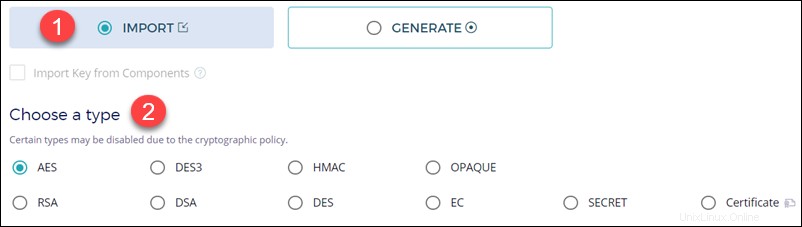

Para importar un objeto de seguridad existente, siga los pasos que se describen a continuación.

- Seleccione IMPORTAR al agregar un SO nuevo.

2. Especifique el tipo de clave que desea importar.

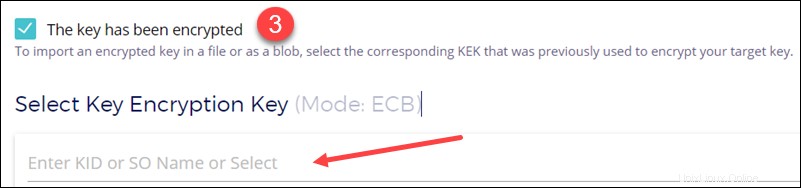

3. Si está importando un tipo de clave AES, DES, DES3, DSA o HMAC desde un archivo, es probable que la clave ya esté cifrada. Si es así, marque la casilla:La clave ha sido cifrada . Luego, seleccione la clave de cifrado de clave utilizada para esa instancia específica.

- Elija el formato del archivo (Raw ,

Base64 o hexadecimal ) que desea importar. - Subir archivo a EMP.

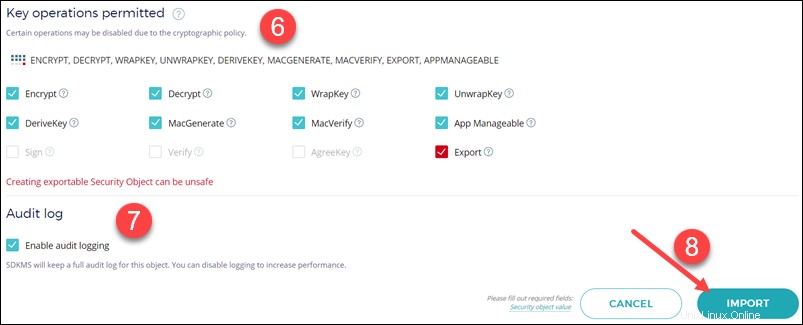

- Seleccione las operaciones clave que desea permitir. Debido a la política criptográfica, algunas operaciones se deshabilitarán según el tipo de clave especificado en el paso 2.

- De forma predeterminada, EMP habilita el registro de auditoría para mantener un registro de auditoría completo para este objeto. Si desea aumentar el rendimiento, desmarque la casilla para deshabilitar el registro.

- Finalmente, haga clic en IMPORTAR para importar la nueva clave de seguridad.

Opción 2:Generar Objetos de Seguridad

Para generar un SO usando phoenixNAP EMP:

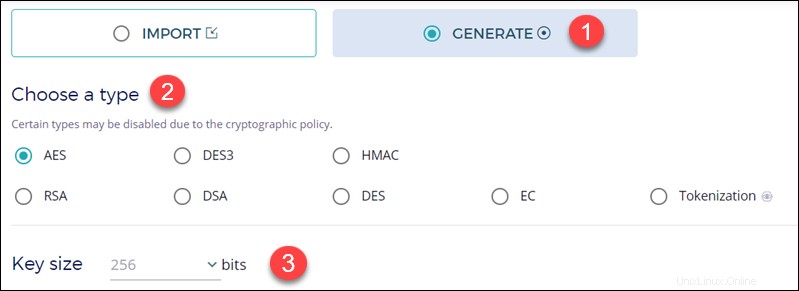

- Seleccione GENERAR al agregar un nuevo objeto de seguridad.

- Elija el tipo de clave que desea generar.

3. A continuación, defina el tamaño de la clave. Los valores permitidos dependen del tipo de clave.

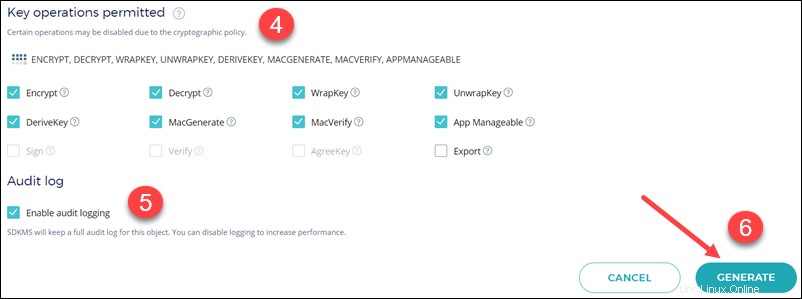

- Elija qué operaciones clave desea permitir. Algunas de las operaciones se desactivarán según el tipo de clave especificado en el paso 2.

- De forma predeterminada, EMP habilita el registro de auditoría para mantener un registro de auditoría completo para este objeto. Para aumentar el rendimiento, desmarque la casilla para deshabilitar el registro.

- Finalmente, haga clic en GENERAR para importar la nueva clave de seguridad.

Tokenización

Genere una clave utilizando la función de tokenización EMP para información de tarjetas de crédito, números de identificación y otra información confidencial. Los tokens reemplazan los datos clasificados con identificaciones alfanuméricas generadas aleatoriamente. Al hacerlo, eliminan cualquier conexión con el titular de la información.

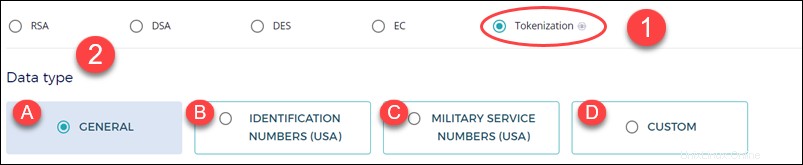

- Para crear un token, comience seleccionando Tokenización al elegir el tipo de clave que desea generar.

- Seleccione una de las cuatro categorías a las que pertenece el token de objeto de seguridad:

- Generales

- Números de identificación (EE. UU.)

- Números del servicio militar (EE. UU.)

- Personalizado

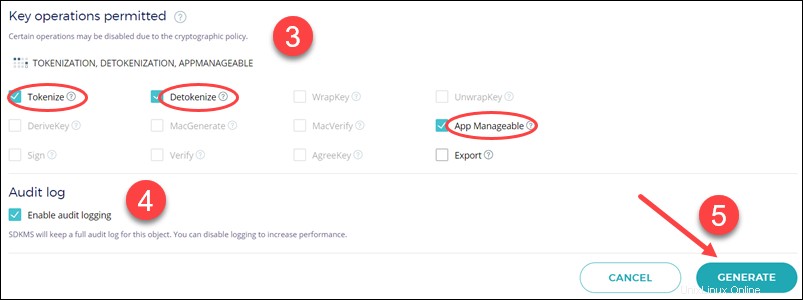

- El siguiente paso es elegir las operaciones clave permitidas. De forma predeterminada, la tokenización, la destokenización y la administración de aplicaciones están habilitadas, mientras que otras operaciones están deshabilitadas debido a la política criptográfica.

- EMP habilita el registro de auditoría de forma predeterminada para mantener un registro de auditoría completo para este objeto. Si prefiere no hacerlo, desmarque la casilla para deshabilitar el registro.

- Por último, haga clic en GENERAR para crear un nuevo token de objeto de seguridad con la configuración especificada.

Tipos de tokens de objetos de seguridad

El tipo de tokens que puede generar incluyen:

- Generalidades

- Tarjeta de crédito

- IMSI

- IMEI

- Dirección IP (v4)

- Número de teléfono (EE. UU.)

- Número de fax (EE. UU.)

- Dirección de correo electrónico

- Números de identificación (EE. UU.)

- SSN

- Número de pasaporte (EE. UU.)

- Licencia de conducir

- Número de identificación de contribuyente individual (EE. UU.)

- Números del servicio militar (EE. UU.)

- Número de Servicio del Ejército y la Fuerza Aérea (EE. UU.)

- Número de servicio de la Marina (EE. UU.)

- Número de Servicio de la Guardia Costera (EE. UU.)

- Número de Servicio del Cuerpo de Marines (EE. UU.)

- Número de servicio de la oficina militar (EE. UU.)

- Personalizado

- Solo números

- Hexadecimales

- Alfanumérico

Una vez que seleccione el token, debe especificar qué tipo de tokenización desea que tenga. Hay cuatro tipos principales de tokenización:

- token completo – enmascarar todo el token.

- Token + últimos 4 dígitos – enmascarar todo el token excepto los últimos cuatro dígitos.

- Primeros 6 dígitos + token - enmascarar todo el token excepto los primeros seis dígitos.

- Primeros 6 dígitos + token + últimos cuatro dígitos - enmascarar todo el token excepto los primeros seis dígitos y los últimos cuatro dígitos.

Para mayor seguridad, puede habilitar Agregar patrón de enmascaramiento opción para reemplazar los dígitos seleccionados del token con asteriscos (*).

Trabajar con objetos de seguridad

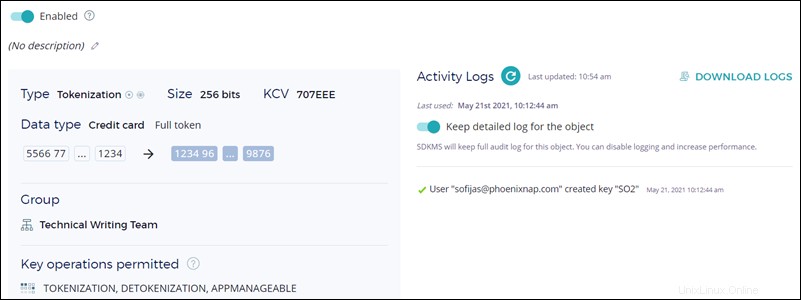

Los nuevos secretos y claves aparecen en la lista de la página principal, como en la imagen a continuación.

La lista muestra:

- El nombre del objeto de seguridad

- Su KCV

- Las operaciones clave habilitadas

- El grupo al que pertenece

- El usuario que creó el grupo

- Hace cuánto tiempo se creó

- El tipo de SO

- El tamaño del SO

- Cuando caduca el SO

Haga clic en la fila para ver más detalles sobre cada objeto de la lista. Al hacerlo, accederá a una nueva página con una descripción detallada de la configuración de SO.

Atributos/Etiquetas de objetos de seguridad

Cada SO tiene atributos/etiquetas, que puede ver cambiando a ATTRIBUTES /ETIQUETAS pestaña situada junto a INFO . Incluyen:

PKCS #11 y CNG:atributos estándar asignados según las especificaciones de SO.

Atributos personalizados:atributos que el usuario puede definir y agregar a los metadatos de la SO. Puede agregar fácilmente atributos personalizados cuando sea necesario haciendo clic en el botón azul.

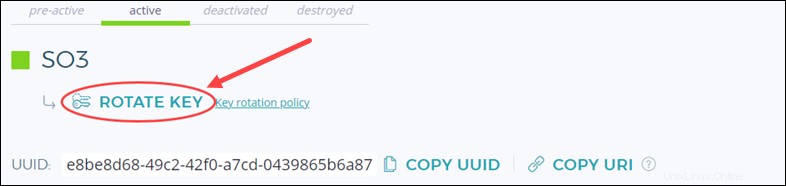

Rotación de claves

phoenixNAP EMP incluye la función de rotación de claves para objetos de seguridad que le permite reemplazar una clave de cifrado antigua con una nueva clave criptográfica.

Encontrará la opción de rotación de claves en la vista detallada del objeto de seguridad.

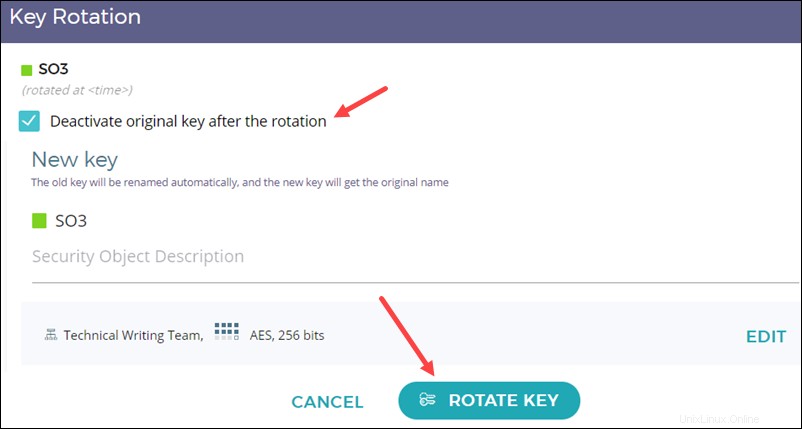

Una vez que haga clic en GIRAR CLAVE , se abre una nueva ventana. Si desea desactivar la clave original después de la rotación, marque la casilla antes de confirmar con la ROTAR CLAVE botón.

Estado del objeto de seguridad

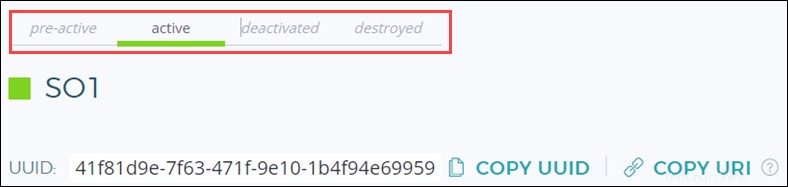

El estado del SO muestra si los usuarios pueden utilizar el SO para operaciones criptográficas. Un objeto de seguridad puede ser:

- preactivo (tiene una fecha de activación en el futuro y no está operativo antes de la fecha especificada)

- activo (puede usarse para operaciones criptográficas)

- desactivado/inhabilitado (no se puede utilizar para operaciones criptográficas)

- destruido (la clave se desactiva, el material de la clave se pierde y ya no se puede usar)

El estado actual se indica con un subrayado verde.

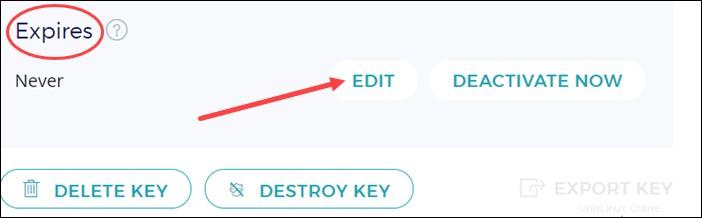

Una clave se desactiva si un usuario la desactiva manualmente o si llega a su fecha de caducidad. Al crear un nuevo objeto de seguridad, la configuración predeterminada nunca caduca.

Puede editar esta configuración en la vista SO detallada y agregar una fecha en la que desea que la clave pase al estado desactivado.

Habilitar/Deshabilitar objetos de seguridad

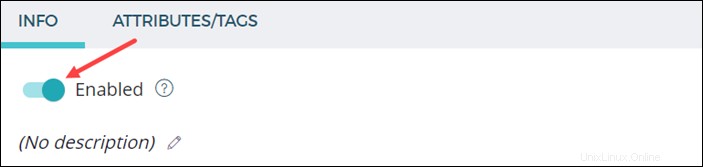

Puede habilitar o deshabilitar fácilmente los objetos de seguridad activando o desactivando Habilitado campo en la vista detallada clave. Cuando un SO está deshabilitado, no puede realizar ninguna operación criptográfica. Sin embargo, el material y los datos clave se guardan y se pueden activar fácilmente en cualquier momento.

Cómo eliminar/destruir objetos de seguridad

Hay dos formas de eliminar una clave en EMP:

- Eliminar . Eliminar una SO significa eliminar el material clave y sus metadatos de forma permanente. La acción no se puede deshacer y el objeto no se puede restaurar una vez eliminado.

- Destruir . Destruir una clave significa ponerla en un estado de desactivación irreversible y eliminar el material de la clave. Si bien el SO ya no se puede usar, sus metadatos se conservan.