Para abrirse camino en la industria de TI, es vital una comprensión fundamental de los conceptos de criptografía. Sin embargo, muchos todavía tienen dificultades cuando se trata de manejar certificados TLS, solicitudes de certificados y todo tipo de claves. Antes de comenzar con eso, hablemos de los conceptos básicos de encriptación en criptografía. En este artículo, explico los conceptos básicos de la criptografía simétrica y de clave pública para sentar una base sólida sobre la cual construir. Me concentro en los conceptos clave y dejo las matemáticas a los expertos.

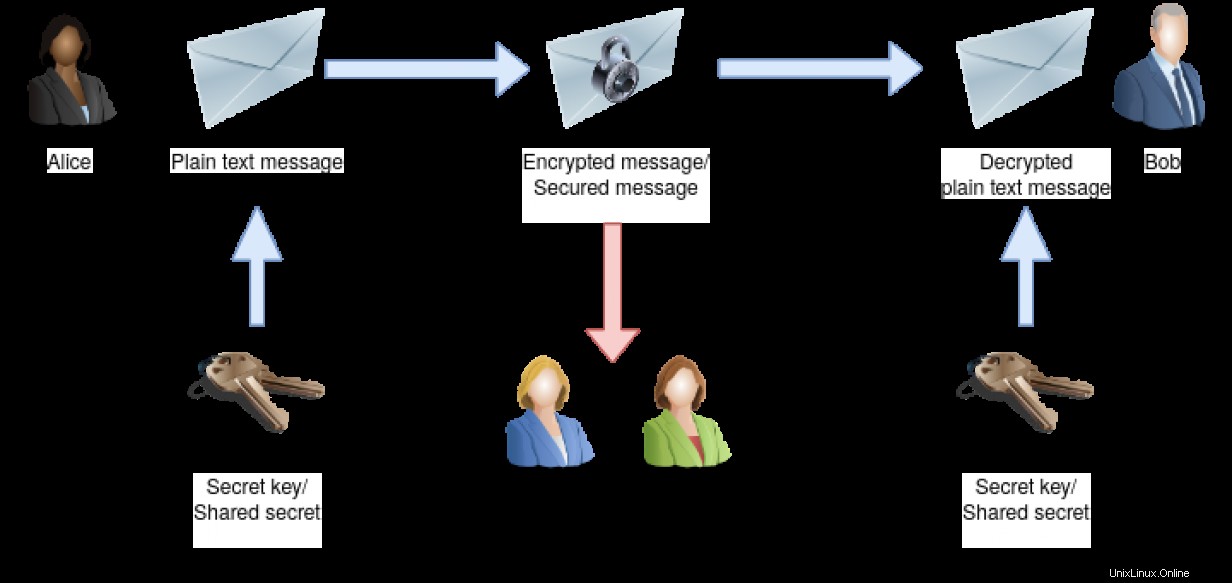

Nuestros protagonistas a lo largo de este artículo son Alice, que quiere comunicarse con Bob a través de un canal público. También tenemos a Eva y Trudy. Las siguientes técnicas deberían hacer imposible el espionaje. Estropear el contenido de un mensaje no debería pasar desapercibido.

[ También puede disfrutar leyendo: SSH sin contraseña mediante pares de claves públicas y privadas]

Criptografía de clave simétrica

Se llama criptografía de clave simétrica porque se utiliza la misma clave para cifrar un mensaje que para descifrarlo. Podrías considerarlo como una llave real para un candado que asegura tu mensaje para que ni Eve ni Trudy puedan leerlo o jugar con él de camino a Bob.

Por supuesto, Bob podría usar la misma clave secreta/secreto compartido para enviar un mensaje encriptado a Alice. Eve y Trudy no tienen la oportunidad de obtener el texto sin formato del mensaje interceptado.

Los algoritmos de clave simétrica tienen la ventaja de ser bastante rápidos. La desventaja es que es difícil distribuir el secreto compartido a los socios de comunicación. Enviar la clave a través de un canal público (y no seguro) no es una opción porque Eve podría interceptarlo y podría descifrar todas las comunicaciones futuras entre Alice y Bob. La mejor manera es que Alice y Bob intercambien la llave personalmente cara a cara. Piensa en tu compañero de equipo que se encuentra en otro país. Puede adivinar lo difícil que podría ser intercambiar el secreto compartido de forma segura.

Ahora piense en una situación en la que Alice y Bob no sean los únicos participantes en la comunicación, sino también Jason, Tyler y Nate. Tendrías que conocerlos a todos en persona para un intercambio seguro de claves.

La comunicación entre Alice y Bob es segura siempre que el secreto compartido se mantenga privado. Si la clave secreta se pierde o existe la posibilidad de que se vea comprometida, por ejemplo, Eve se enteró, debe crear una nueva clave y distribuirla a todos los socios de comunicación nuevamente.

Piense en la llave de su edificio de oficinas, que utiliza para varias puertas de su oficina. Cuando lo pierde, todas las cerraduras deben reemplazarse y usted y sus colegas necesitan llaves nuevas. Es un desastre. Ese es el mismo lío cuando tienes que renovar una clave secreta en criptografía de clave simétrica.

Criptografía asimétrica

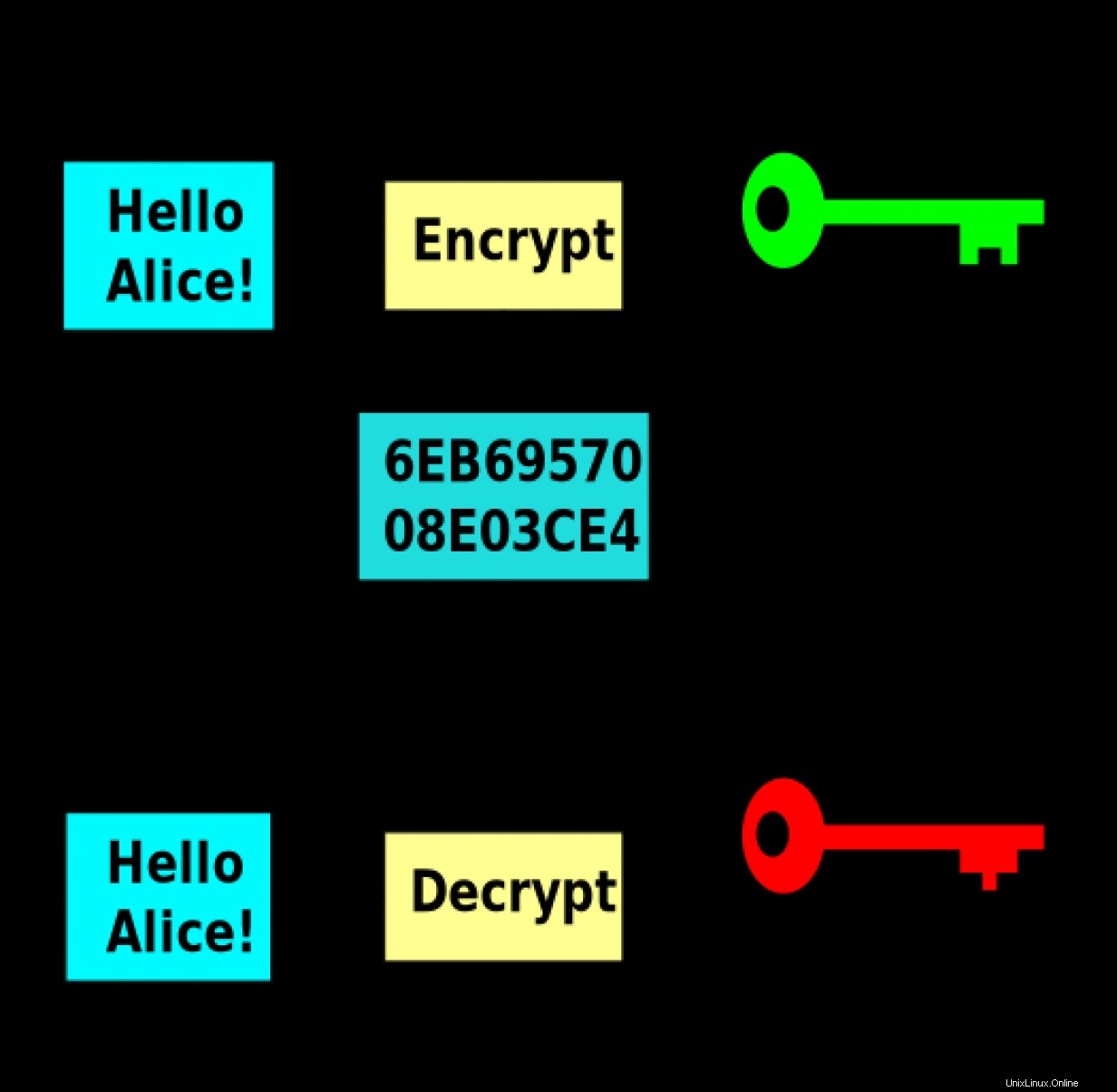

La criptografía asimétrica, o criptografía de clave pública, resuelve el problema de distribución de claves de la criptografía de clave simétrica. Lo hace mediante el uso de un par de llaves en lugar de una sola.

Se utiliza un algoritmo de clave asimétrica para generar un par de claves:una privada clave y un público llave. Como sugiere el nombre, debe mantener la clave privada segura y protegida y no compartirla con nadie. Piense en ello como la llave de su hogar. Apuesto a que mantienes tus ojos en esto. La clave pública, por otro lado, está destinada a ser distribuida públicamente. No tienes que mantenerlo en secreto y puedes compartirlo con cualquiera. ¿Pero por qué es eso?

Si bien la clave pública puede cifrar un mensaje, no puede descifrarlo nuevamente. Solo la clave privada correspondiente puede hacer eso. Si Eve y Trudy conocen la clave pública de Bob, pueden usarla para enviarle un mensaje encriptado. Sin embargo, no pueden descifrar un mensaje que Alice le envía a Bob encriptado con la misma clave pública. El mensaje solo se puede descifrar usando la clave privada correspondiente de Bob.

Cuando Alice y Bob quieren usar criptografía de clave pública para comunicarse, tienen que intercambiar sus claves públicas y están listos para comenzar.

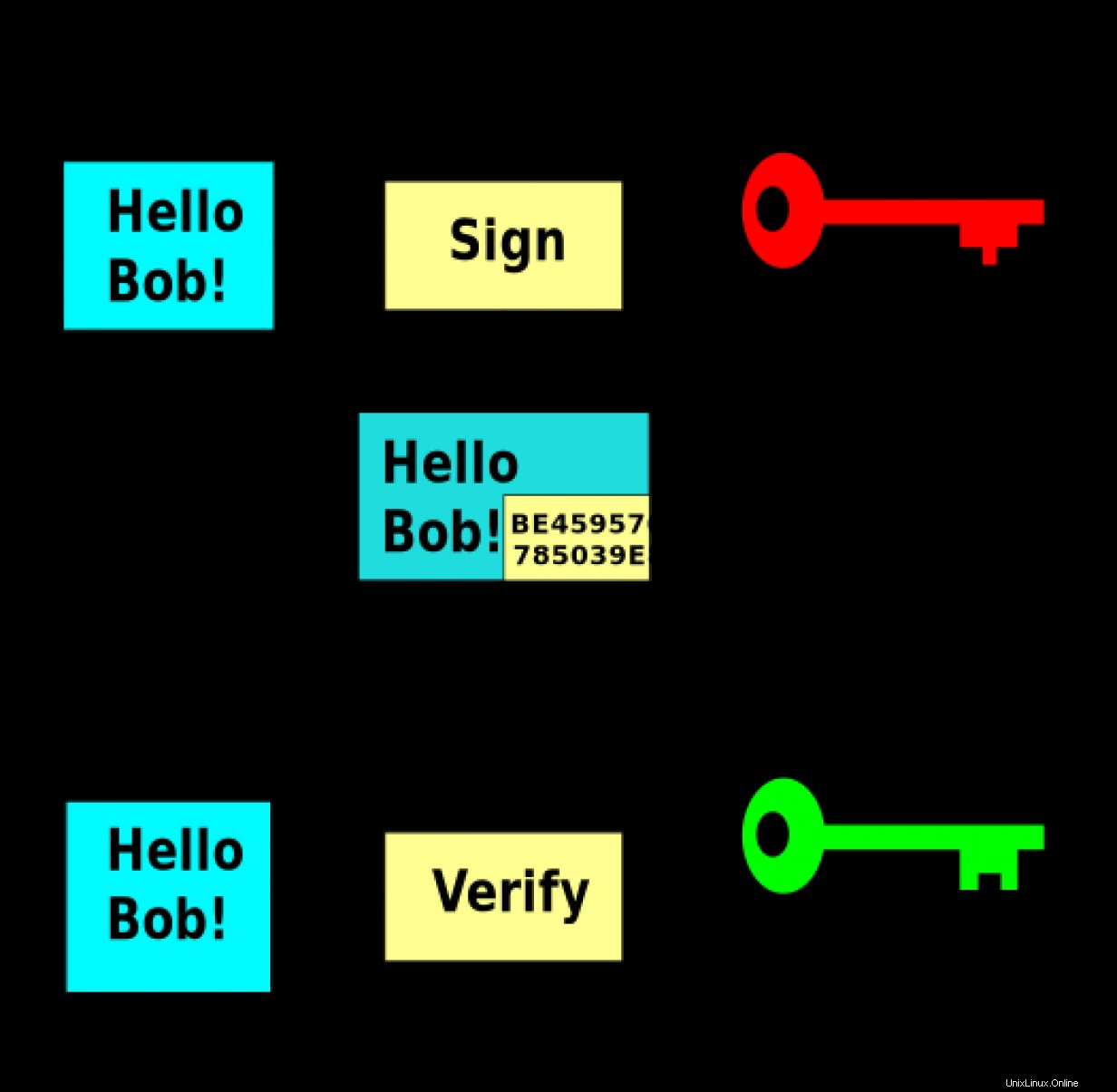

Pero, ¿qué sucede cuando Trudy usa la clave pública de Bob para enviarle un mensaje a nombre de Alice? ¿Cómo podría Bob verificar si este mensaje realmente vino de Alice y no cambió en el camino hacia él? Bien, Alice puede usar su clave privada para firmar el mensaje y Bob puede usar la clave pública de Alice para verificar y verificar la firma.

La seguridad de la criptografía de clave pública depende de la privacidad de la clave privada. Si la clave privada se ve comprometida, deberá generar un nuevo par de claves y revocar las antiguas. Sin embargo, es mucho más fácil distribuir la clave pública que un secreto compartido, ya que simplemente podría enviarla por correo electrónico.

Entonces el problema de distribución está resuelto. Tienes una forma de cifrar/descifrar mensajes, verificar el remitente y confirmar la integridad de un mensaje. ¿Alguna desventaja? Sí, los algoritmos de clave pública son bastante lentos en comparación con los algoritmos de clave simétrica. Esa es la razón por la que existen algunas formas de técnicas híbridas que utilizan criptografía de clave pública para intercambiar una clave de sesión simétrica y continuar la comunicación utilizando el algoritmo de clave simétrica más rápido.

[ ¿Está pensando en la seguridad? Consulte esta guía gratuita para impulsar la seguridad de la nube híbrida y proteger su negocio. ]

Resumir

Los algoritmos de clave simétrica funcionan bastante rápido, pero la distribución del secreto compartido puede ser difícil. La seguridad de esta técnica requiere que cada participante mantenga privado el secreto compartido. Los algoritmos de clave pública son más lentos, pero es mucho más fácil distribuir e intercambiar claves públicas. Recuerde mantener su clave privada segura y protegida todo el tiempo.