La popularidad de las VPN (redes privadas virtuales) ha crecido con la popularidad y la necesidad de que los trabajadores remotos usen acceso remoto fuera del firewall, a menudo en WiFi público, para acceder a las redes internas. Como cualquiera que venda un producto o servicio, los proveedores de servicios de VPN hacen afirmaciones y promesas audaces. Pero, ¿deberías confiar en ellos? ¿Cómo puede identificar vulnerabilidades y verificar la confiabilidad y el rendimiento de la VPN de su empresa?

Las VPN son una parte fundamental de un enfoque en capas para la seguridad de la red.

Una forma es observar las auditorías de seguridad y las pruebas de estrés realizadas por terceros imparciales. Las VPN son una parte fundamental de un enfoque en capas para la seguridad de la red, y el nuevo año es un buen momento para ver si su red corporativa está protegida contra las últimas amenazas de ciberseguridad.

¿Qué es una auditoría de VPN?

Lo primero es lo primero:¿De qué estamos hablando cuando nos referimos a una auditoría de VPN? Según un artículo reciente de TechRadar, "una auditoría de VPN es un proceso en el que un proveedor llama a una empresa independiente experimentada como PricewaterhouseCoopers para verificar un aspecto o algunos aspectos de su servicio".

¿Hay alguna diferencia entre una auditoría de VPN y una auditoría de seguridad? Sí.

¿Hay alguna diferencia entre una auditoría de VPN y una auditoría de seguridad? Sí. Las auditorías de VPN son auditorías de privacidad centradas en verificar las políticas de registro de un proveedor de VPN de consumo. Las auditorías de seguridad son exámenes más completos de una empresa que usa una VPN y sus políticas y controles de seguridad.

¿Qué información proporcionan los informes de auditoría de VPN?

La metodología, los datos y los hallazgos pueden variar según el alcance del informe, pero lo ideal es que analicen una VPN en su totalidad. Tenga en cuenta que algunos informes publicados pueden, según las instrucciones del proveedor de VPN, ver poco más que las extensiones del navegador de un servicio. Eso por sí solo no le dirá mucho, en todo caso, sobre su seguridad general.

Una auditoría integral del proveedor de VPN debe analizar cada parte, tecnológica y humana, del servicio:

- Servidores

- Código fuente

- Configuraciones

- Personal de la empresa

- Políticas de registro

- Aplicaciones

- Sistemas back-end

Cuando se trata de acceso a la red... desea la mayor cantidad de información detallada posible, tanto buena como mala.

Es natural que las empresas y los humanos quieran compartir solo los aspectos buenos de sus productos (o de ellos mismos). Pero cuando se trata del acceso a la red y la protección contra el acceso no autorizado, desea la mayor cantidad de información detallada posible, tanto buena como mala.

Dónde puede encontrar informes de auditoría de VPN

Los proveedores de VPN de buena reputación trabajan continuamente para mejorar sus productos y servicios, y las auditorías, ya sean internas o externas, son una de las herramientas que utilizan para encontrar y corregir errores.

Involucrar a un auditor externo lleva mucho tiempo y es costoso para un proveedor de servicios de VPN, por lo que probablemente pondrá a disposición del público un informe de auditoría o, al menos, de sus clientes existentes. La empresa querrá compartir los resultados positivos, así como sus esfuerzos para corregir cualquier brecha que haya descubierto la auditoría.

Probar y mejorar su VPN es fundamental para la gestión de riesgos

El acceso VPN cambia las reglas del juego para el trabajo remoto; los empleados pueden trabajar en cualquier lugar con una computadora portátil y acceso a Internet. Sin embargo, como decimos a menudo, el mejor enfoque de ciberseguridad es en capas, y existen varias medidas de seguridad que puede tomar para mejorar su VPN.

Comprobar fugas de IP y DNS Su DNS y dirección IP son fundamentales para mantener su red a salvo de piratas informáticos, los que usan sombreros negros, que intentan lanzar malware, denegación de servicio (DOS) u otros tipos de ataques. Algunas VPN han filtrado información de DNS e IP, pero puede probar su VPN en busca de fugas con herramientas en línea de fácil acceso.

Añadir un Kill Switch Cada servicio basado en Internet tiene una falla ocasional. Un interruptor de interrupción bloquea cualquier fuga de datos a través de la red en caso de que se interrumpa la conexión VPN.

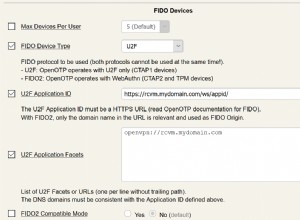

Usar IDS/IPS Los sistemas de detección de intrusos y los sistemas de prevención de intrusos monitorean continuamente su red, buscan posibles incidentes maliciosos y capturan información sobre esos incidentes. Los suscriptores de OpenVPN pueden activar IDS/IPS activando la función Cyber Shield.

Habilitar un cortafuegos Un firewall y una VPN pueden, y deben, usarse juntos para crear una red segura más completa. En lugar de desactivar un cortafuegos por completo, utilice una configuración de cortafuegos y reglas de cortafuegos que permitan el paso de aplicaciones o servicios autorizados.

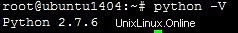

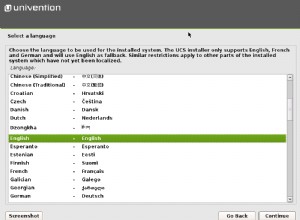

Educación Continua La mejor política de seguridad del mundo no funcionará si la gente no la conoce. Los empleados de su empresa quieren hacer su trabajo, pero no son expertos en la importancia de usar conexiones VPN para autenticación, control de acceso y seguridad de la información. Establezca un programa de educación para empleados que comparta regularmente las últimas actualizaciones para usar clientes VPN con diferentes sistemas operativos y recuérdeles su política de contraseñas.

Cree su propia lista de verificación de auditoría de seguridad Los administradores de red y los analistas de seguridad están en la mejor posición para comprender la funcionalidad de su red en su conjunto, así como los enfoques de seguridad y los procesos de gestión que existen. Trabaje con su equipo para desarrollar una lista de verificación que pueda usar como guía y revísela para asegurarse de que tenga en cuenta las últimas amenazas y medidas de seguridad.

Lecturas recomendadas

Más información sobre la importancia de la protección datos confidenciales con políticas de protección de datos que protegen su puntos finales , redes y entornos de nube aquí .