Un cortafuegos correctamente configurado es uno de los aspectos más importantes de la seguridad general del sistema.

UFW (Uncomplicated Firewall) es un front-end fácil de usar para administrar las reglas de firewall de iptables. Su objetivo principal es hacer que la administración de iptables sea más fácil o, como su nombre lo indica, sin complicaciones.

Este artículo describe cómo configurar un firewall con UFW en Debian 10.

Requisitos previos #

Solo el root o el usuario con privilegios sudo pueden administrar el firewall del sistema.

Instalando UFW #

Ingrese el siguiente comando para instalar el ufw paquete:

sudo apt updatesudo apt install ufw

Comprobando el estado de UFW #

La instalación no activará el cortafuegos automáticamente para evitar un bloqueo del servidor. Puede comprobar el estado de UFW escribiendo:

sudo ufw status verboseLa salida se verá así:

Status: inactive

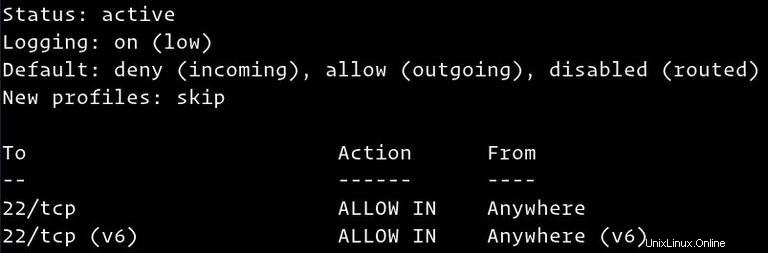

Si se activa UFW, la salida será similar a la siguiente:

Políticas predeterminadas de UFW #

De forma predeterminada, UFW bloquea todas las conexiones entrantes y permite todas las conexiones salientes. Esto significa que cualquier persona que intente acceder a su servidor no podrá conectarse a menos que abra específicamente el puerto. Las aplicaciones y servicios que se ejecutan en el servidor podrán acceder al mundo exterior.

Las políticas predeterminadas se definen en el /etc/default/ufw y se puede cambiar usando sudo ufw default <policy> <chain> comando.

Las políticas de firewall son la base para crear reglas más detalladas y definidas por el usuario. En general, las políticas predeterminadas iniciales de UFW son un buen punto de partida.

Perfiles de aplicación #

La mayoría de las aplicaciones se envían con un perfil de aplicación que describe el servicio y contiene la configuración de UFW. El perfil se crea automáticamente en el /etc/ufw/applications.d directorio durante la instalación del paquete.

Para enumerar todos los perfiles de aplicación disponibles en su sistema, escriba:

sudo ufw utf --helpDependiendo de los paquetes instalados en su sistema, la salida será similar a la siguiente:

Available applications:

DNS

IMAP

IMAPS

OpenSSH

POP3

POP3S

Postfix

Postfix SMTPS

Postfix Submission

...

Para encontrar más información sobre un perfil específico y las reglas incluidas, use la app info comando, seguido del nombre del perfil. Por ejemplo, para obtener información sobre el perfil de OpenSSH, usaría:

sudo ufw app info OpenSSHProfile: OpenSSH

Title: Secure shell server, an rshd replacement

Description: OpenSSH is a free implementation of the Secure Shell protocol.

Port:

22/tcp

El resultado incluye el nombre del perfil, el título, la descripción y las reglas del cortafuegos.

Permitir conexiones SSH #

Antes de habilitar primero el firewall UFW, debe permitir las conexiones SSH entrantes.

Si se está conectando a su servidor desde una ubicación remota y habilita el firewall UFW antes de permitir explícitamente las conexiones SSH entrantes, ya no podrá conectarse a su servidor Debian.

Para configurar su firewall UFW para aceptar conexiones SSH, ejecute el siguiente comando:

sudo ufw allow OpenSSHRules updated

Rules updated (v6)

Si el servidor SSH está escuchando en un puerto que no sea el puerto predeterminado 22, deberá abrir ese puerto.

Por ejemplo, su servidor ssh escucha en el puerto 7722 , ejecutarías:

sudo ufw allow 7722/tcpHabilitar UFW #

Ahora que el firewall UFW está configurado para permitir conexiones SSH entrantes, habilítelo ejecutando:

sudo ufw enableCommand may disrupt existing ssh connections. Proceed with operation (y|n)? y

Firewall is active and enabled on system startup

Se le advertirá que habilitar el firewall puede interrumpir las conexiones ssh existentes. Escribe "y" y presiona "Enter".

Puertos de apertura #

Dependiendo de las aplicaciones que se ejecuten en su servidor, deberá abrir los puertos en los que se ejecutan los servicios.

A continuación se muestran varios ejemplos de cómo permitir conexiones entrantes a algunos de los servicios más comunes:

Puerto abierto 80 - HTTP #

Permitir conexiones HTTP:

sudo ufw allow http

En lugar de http perfil, puede usar el número de puerto, 80 :

sudo ufw allow 80/tcpPuerto abierto 443 - HTTPS #

Permitir conexiones HTTPS:

sudo ufw allow https

También puede usar el número de puerto, 443 :

sudo ufw allow 443/tcpPuerto abierto 8080 #

Si ejecuta Tomcator cualquier otra aplicación que escuche en el puerto 8080 abre el puerto con:

sudo ufw allow 8080/tcpNúmero de rangos de puertos de apertura

Con UFW, también puede permitir el acceso a rangos de puertos. Al abrir un rango, debe especificar el protocolo del puerto.

Por ejemplo, para permitir puertos desde 7100 a 7200 en ambos tcp y udp , ejecute el siguiente comando:

sudo ufw allow 7100:7200/tcpsudo ufw allow 7100:7200/udp

Permitir direcciones IP específicas #

Para permitir el acceso a todos los puertos desde una dirección IP específica, use ufw allow from comando seguido de la dirección IP:

sudo ufw allow from 64.63.62.61Permitir direcciones IP específicas en un número de puerto específico

Para permitir el acceso a un puerto específico, digamos puerto 22 desde su máquina de trabajo con dirección IP de 64.63.62.61 use el siguiente comando:

sudo ufw allow from 64.63.62.61 to any port 22Permitiendo subredes #

El comando para permitir la conexión desde una subred de direcciones IP es el mismo que cuando se usa una sola dirección IP. La única diferencia es que debe especificar la máscara de red. Por ejemplo, si desea permitir el acceso a direcciones IP que van desde 192.168.1.1 a 192.168.1.254 al puerto 3360 (MySQL), puede usar este comando:

sudo ufw allow from 192.168.1.0/24 to any port 3306Permitir conexiones a una interfaz de red específica #

Para permitir el acceso a un puerto específico, digamos el puerto 3360 solo a la interfaz de red específica eth2 , use allow in on y el nombre de la interfaz de red:

sudo ufw allow in on eth2 to any port 3306Denegar conexiones #

La política predeterminada para todas las conexiones entrantes se establece en deny , lo que significa que UFW bloqueará todas las conexiones entrantes a menos que abras específicamente la conexión.

Digamos que abriste los puertos 80 y 443 , y su servidor está siendo atacado por 23.24.25.0/24 red. Para denegar todas las conexiones desde 23.24.25.0/24 , use el siguiente comando:

sudo ufw deny from 23.24.25.0/24

Si solo desea denegar el acceso a los puertos 80 y 443 de 23.24.25.0/24 usar:

sudo ufw deny from 23.24.25.0/24 to any port 80sudo ufw deny from 23.24.25.0/24 to any port 443

Escribir reglas de denegación es lo mismo que escribir reglas de permiso. Solo necesita reemplazar allow con deny .

Eliminar reglas UFW #

Hay dos formas diferentes de eliminar reglas UFW. Por número de regla y especificando la regla real.

Eliminar reglas de UFW por número de regla es más fácil, especialmente si es nuevo en UFW.

Para eliminar una regla por su número primero, debe encontrar el número de la regla que desea eliminar. Para hacerlo, ejecute el siguiente comando:

sudo ufw status numberedStatus: active

To Action From

-- ------ ----

[ 1] 22/tcp ALLOW IN Anywhere

[ 2] 80/tcp ALLOW IN Anywhere

[ 3] 8080/tcp ALLOW IN Anywhere

Para eliminar la regla número 3, la regla que permite las conexiones al puerto 8080, puede usar el siguiente comando:

sudo ufw delete 3

El segundo método consiste en eliminar una regla especificando la regla real. Por ejemplo, si agregó una regla para abrir el puerto 8069 puedes eliminarlo con:

sudo ufw delete allow 8069Deshabilitar UFW #

Si por alguna razón desea detener UFW y desactivar todas las reglas, ejecute:

sudo ufw disableMás tarde, si desea volver a habilitar UTF y activar todas las reglas, simplemente escriba:

sudo ufw enableRestablecer UFW #

Restablecer UFW desactivará UFW y eliminará todas las reglas activas. Esto es útil si desea revertir todos los cambios y comenzar de nuevo.

Para restablecer UFW, simplemente escriba el siguiente comando:

sudo ufw reset