UFW (cortafuegos sin complicaciones) es una utilidad de firewall fácil de usar con muchas opciones para la mayoría de los usuarios. Es una interfaz para las iptables , que es la forma clásica (y más difícil de acostumbrarse) de configurar reglas para su red.

¿Realmente necesitas un cortafuegos para escritorio?

Un cortafuegos es una forma de regular el tráfico entrante y saliente en su red. Un firewall bien configurado es crucial para la seguridad de los servidores.

Pero, ¿qué pasa con los usuarios normales de escritorio? ¿Necesita un firewall en su sistema Linux? Lo más probable es que esté conectado a Internet a través de un enrutador vinculado a su proveedor de servicios de Internet (ISP). Algunos enrutadores ya tienen un firewall incorporado. Además de eso, su sistema real está oculto detrás de NAT. En otras palabras, probablemente tenga una capa de seguridad cuando esté en su red doméstica.

Ahora que sabe que debe usar un firewall en su sistema, veamos cómo puede instalar y configurar fácilmente un firewall en Ubuntu o cualquier otra distribución de Linux.

Configuración de un cortafuegos con GUFW

GUFW es una utilidad gráfica para administrar el cortafuegos sin complicaciones (UFW ). En esta guía, repasaré la configuración de un cortafuegos mediante GUFW. que se adapte a tus necesidades, repasando los diferentes modos y reglas.

Pero primero, veamos cómo instalar GUFW.

Instalación de GUFW en Ubuntu y otros Linux

GUFW está disponible en todas las principales distribuciones de Linux. Recomiendo usar el administrador de paquetes de su distribución para instalar GUFW.

Si está utilizando Ubuntu, asegúrese de tener habilitado el Repositorio Universe. Para hacerlo, abra una terminal (tecla de acceso directo predeterminada: CTRL+ALT+T) e ingresa:

sudo add-apt-repository universe

sudo apt update -y

Ahora puedes instalar GUFW con este comando:

sudo apt install gufw -y

¡Eso es todo! Si prefiere no tocar el terminal, también puede instalarlo desde el Centro de software.

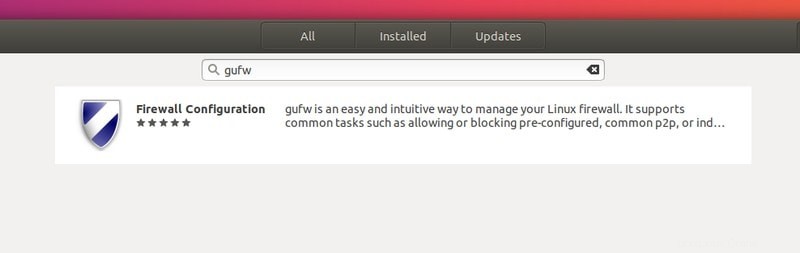

Abra el Centro de software y busque gufw. y haga clic en el resultado de la búsqueda.

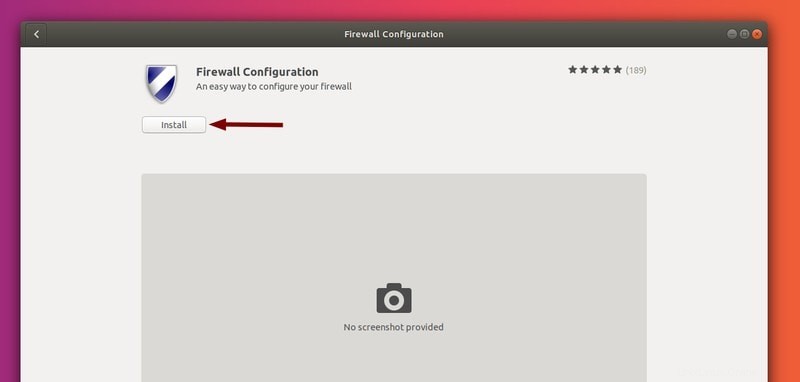

Continúe y haga clic en Instalar .

Para abrir gufw , ve a tu menú y búscalo.

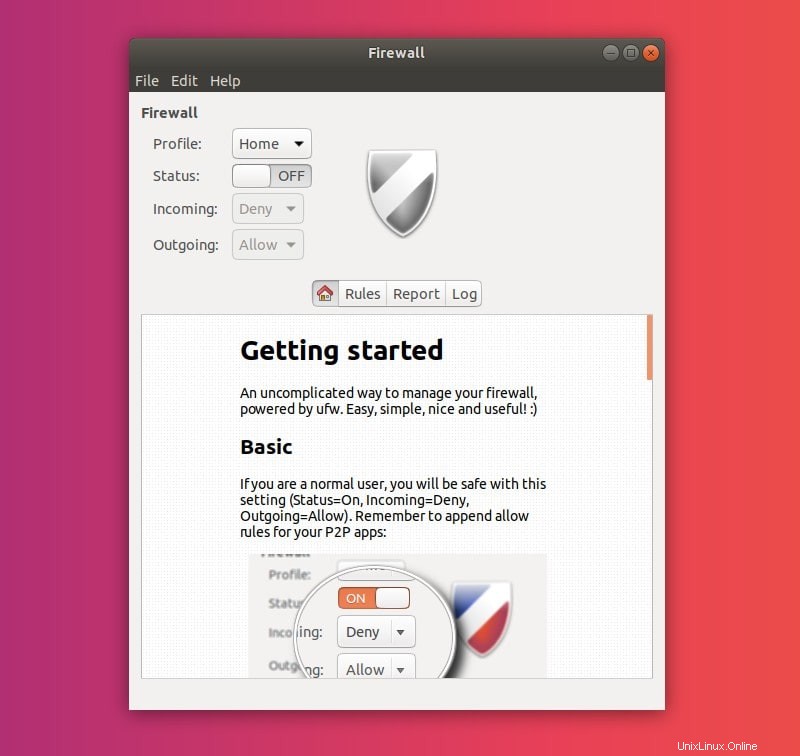

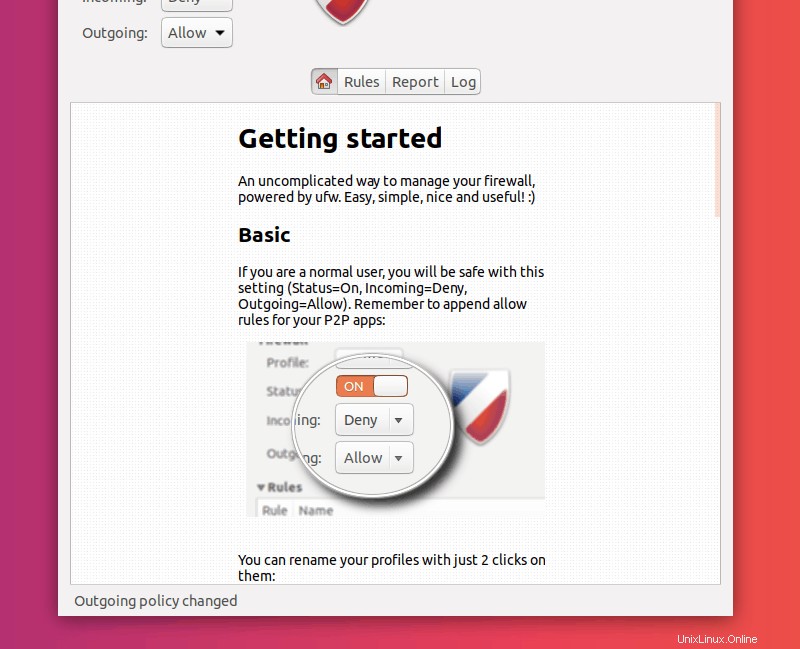

Esto abrirá la aplicación de firewall y será recibido por un "Primeros pasos ” sección.

Activar el cortafuegos

Lo primero que debe notar sobre este menú es el Estado palanca. Al presionar este botón, se activará o desactivará el firewall (predeterminado: off), aplicando sus preferencias (políticas y reglas).

Si está activado, el icono del escudo cambia de gris a color. Los colores, como se indica más adelante en este artículo, reflejan sus políticas. Esto también hará que el cortafuegos se inicie automáticamente al iniciar el sistema.

Comprender GUFW y sus perfiles

Como puedes ver en el menú, puedes seleccionar diferentes perfiles . Cada perfil viene con diferentes políticas predeterminadas . Lo que esto significa es que ofrecen diferentes comportamientos para el tráfico entrante y saliente.

Los perfiles predeterminados son:

- Inicio

- Público

- Oficina

Puede seleccionar otro perfil haciendo clic en el actual (predeterminado:Inicio ).

Seleccionando uno de ellos modificará el comportamiento por defecto. Más abajo, puede cambiar las preferencias de tráfico entrante y saliente.

De forma predeterminada, tanto en Inicio y en Oficina , estas políticas son Denegar entrada y Permitir saliente . Esto le permite usar servicios como http/https sin permitir que entre nada (por ejemplo, ssh).

Para público , son Rechazar entrada y Permitir saliente . Rechazar , similar a negar , no permite la entrada de servicios, pero también envía comentarios al usuario/servicio que intentó acceder a su máquina (en lugar de simplemente desconectar/colgar la conexión).

Nota

Si es un usuario de escritorio promedio, puede seguir con los perfiles predeterminados. Tendrás que cambiar manualmente los perfiles si cambias de red.

Entonces, si está de viaje, configure el firewall en el perfil público y, de aquí en adelante, el firewall se configurará en modo público en cada reinicio.

Configuración de reglas y políticas de cortafuegos [para usuarios avanzados]

Todos los perfiles usan las mismas reglas, solo diferirán las políticas sobre las que se basan las reglas. Cambiar el comportamiento de una política (Entrante/Saliente ) aplicará los cambios al perfil seleccionado.

Tenga en cuenta que las políticas solo se pueden cambiar mientras el cortafuegos está activo (estado:activado).

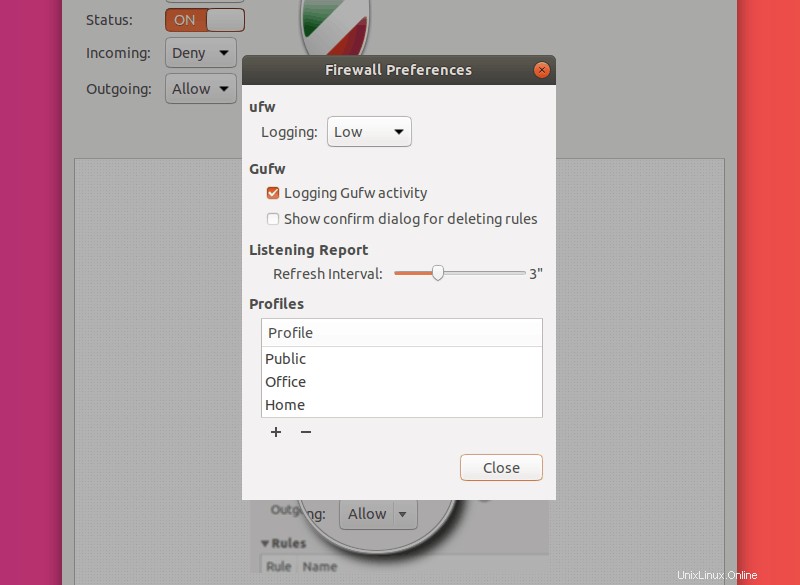

Los perfiles se pueden agregar, eliminar y renombrar fácilmente desde las Preferencias menú.

Preferencias

En la barra superior, haz clic en Editar . Seleccione Preferencias .

Esto abrirá las Preferencias menú.

¡Repasemos las opciones que tienes aquí!

Registro significa exactamente lo que pensaría:cuánta información escribe el cortafuegos en los archivos de registro.

Las opciones en Gufw se explican por sí mismos.

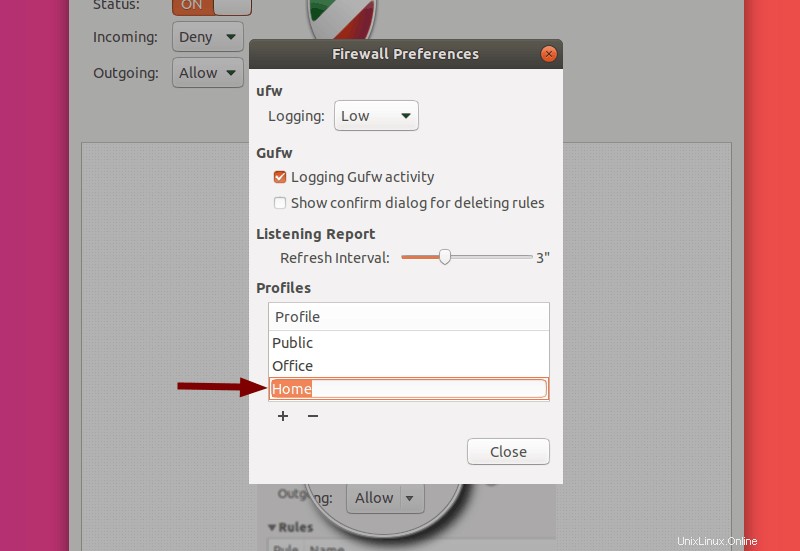

En la sección debajo de Perfiles es donde podemos agregar, eliminar y renombrar perfiles. Al hacer doble clic en un perfil, podrá cambiar el nombre eso. Pulsando Intro completará este proceso y presionando Esc cancelará el cambio de nombre.

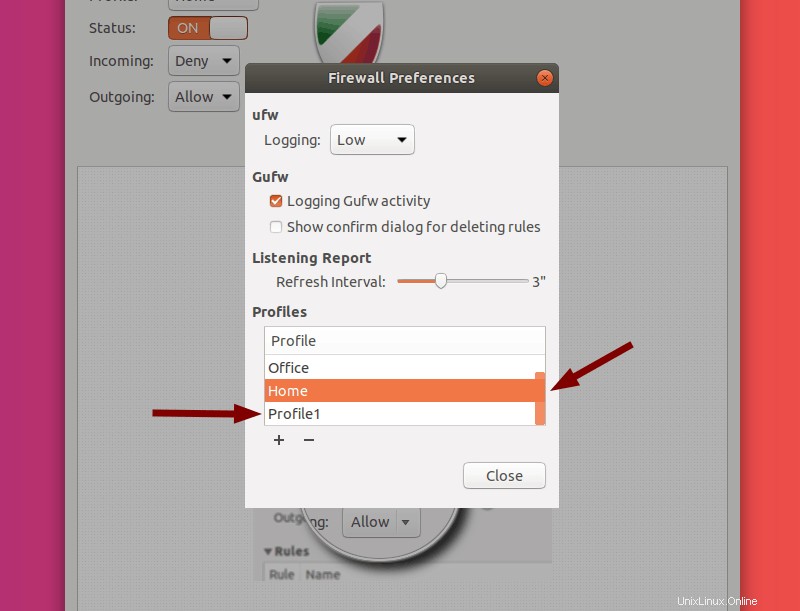

Para añadir un nuevo perfil, haga clic en + en la lista de perfiles. Esto agregará un nuevo perfil. Sin embargo, no le notificará al respecto. También deberá desplazarse hacia abajo en la lista para ver el perfil que creó (usando la rueda del mouse o la barra de desplazamiento en el lado derecho de la lista).

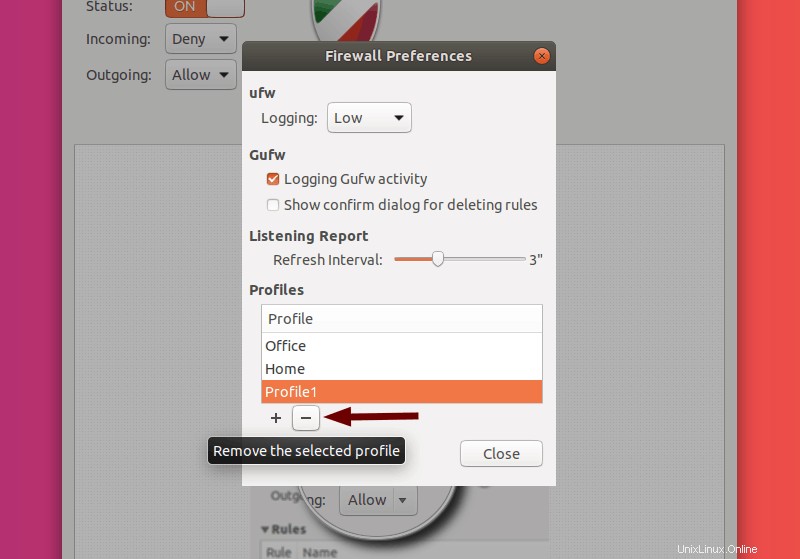

Al hacer clic en un perfil, resalte ese perfil. Presionando el – el botón eliminará el perfil resaltado.

Ahora puede hacer clic en Cerrar . A continuación, entraré en la configuración de diferentes reglas .

Reglas

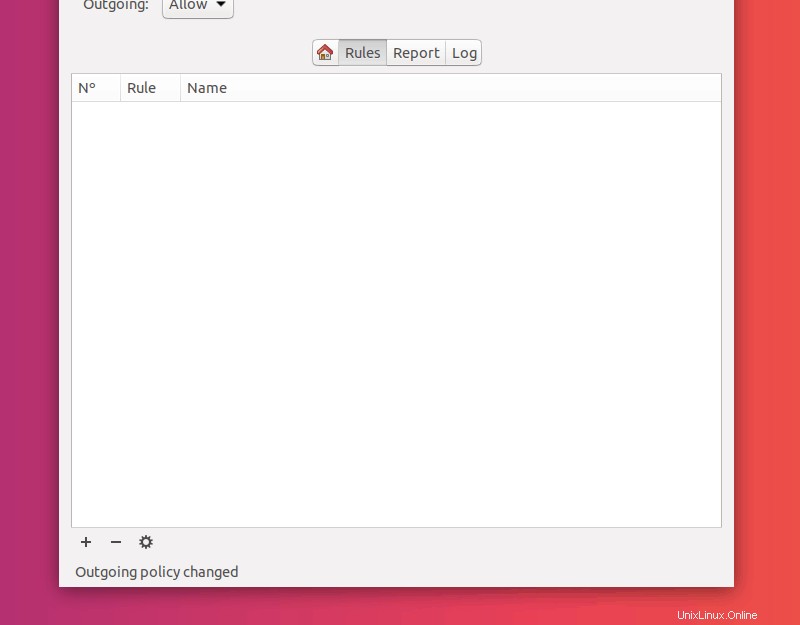

De vuelta al menú principal, en algún lugar en el medio de la pantalla puede seleccionar diferentes pestañas (Inicio, Reglas, Informe, Registros) . Ya cubrimos el Inicio pestaña (esa es la guía rápida que ves cuando inicias la aplicación).

Continúe y seleccione Reglas .

Esta será la mayor parte de la configuración de su firewall:reglas de red. Debe comprender los conceptos en los que se basa UFW. Eso es permitir, negar, rechazar y limitación tráfico.

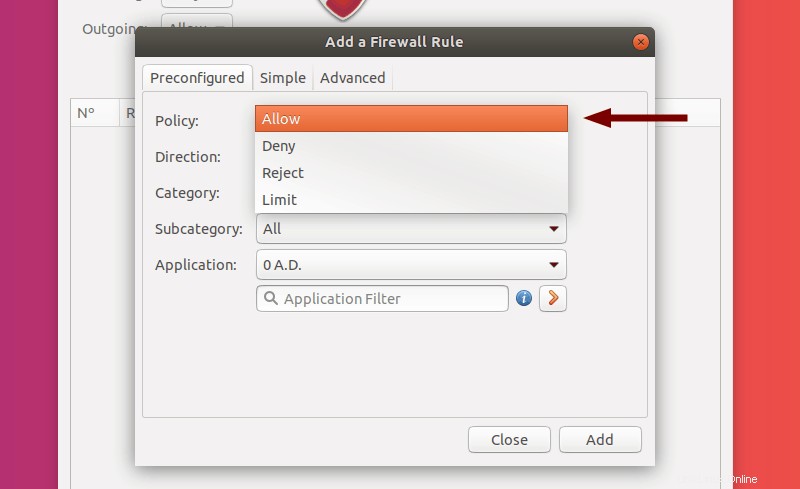

Permitir, Denegar, Rechazar, Limitar: Estas son las políticas disponibles para las reglas que agregará a su firewall.

Veamos exactamente qué significa cada uno de ellos:

- Permitir: permite cualquier tráfico de entrada a un puerto

- Denegar: niega cualquier tráfico de entrada a un puerto

- Rechazar: niega cualquier tráfico de entrada a un puerto e informa al solicitante sobre el rechazo

- Límite: niega el tráfico de entrada si una dirección IP ha intentado iniciar 6 o más conexiones en los últimos 30 segundos

Agregar reglas

Hay tres formas de agregar reglas en GUFW. Presentaré los tres métodos en la siguiente sección.

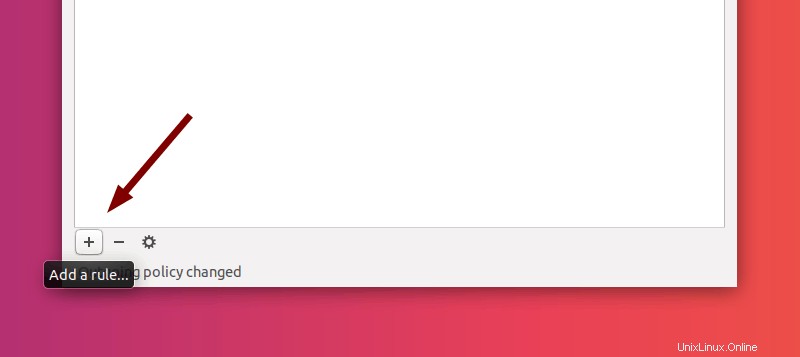

Pero primero, haga clic en + en la parte inferior de las Reglas pestaña.

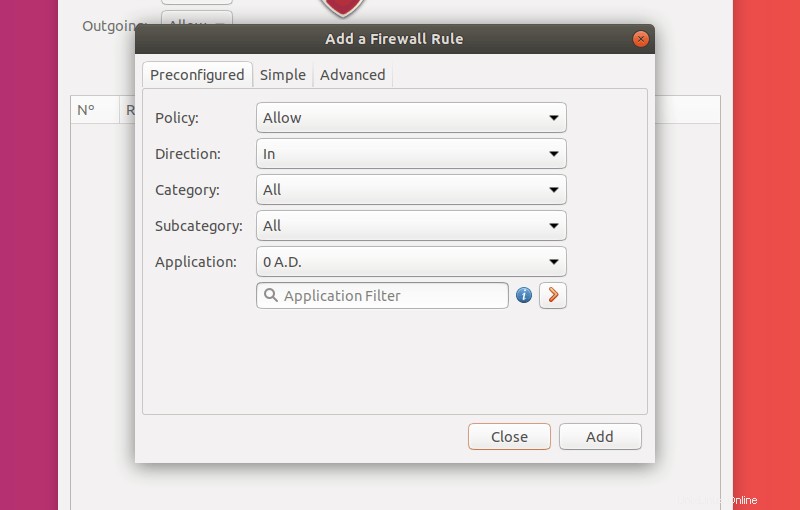

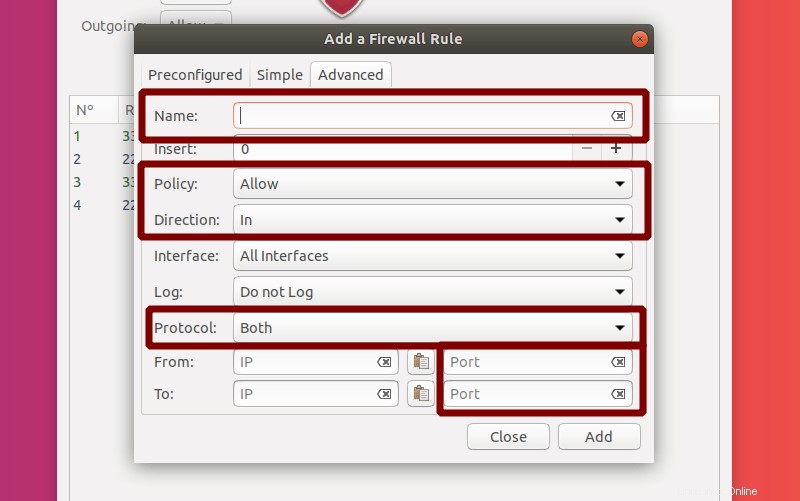

Esto debería abrir un menú emergente (Agregar una regla de firewall ).

En la parte superior de este menú, puede ver las tres formas en que puede agregar reglas. Lo guiaré a través de cada método, es decir, Preconfigurado, Simple, Avanzado . Haga clic para expandir cada sección.

Esta es la forma más amigable para principiantes de agregar reglas.

El primer paso es elegir una política para la regla (de las detalladas anteriormente).

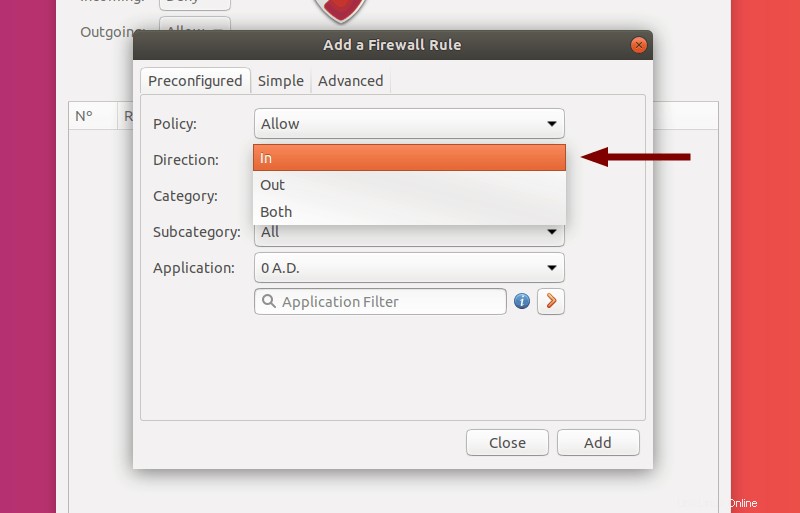

El siguiente paso es elegir la dirección a la que afectará la regla (Entrante, Saliente, Ambos ).

La categoría y Subcategoría las opciones son muchas. Estos reducen las Aplicaciones puedes seleccionar

Elegir una aplicación configurará un conjunto de puertos en función de lo que se necesita para esa aplicación en particular. Esto es especialmente útil para aplicaciones que pueden funcionar en múltiples puertos, o si no desea molestarse en crear reglas manualmente para números de puerto escritos a mano.

Si desea personalizar aún más la regla, puede hacer clic en el icono de flecha naranja . Esto copiará la configuración actual (aplicación con sus puertos, etc.) y lo llevará a Avanzado. menú de reglas. Hablaré de eso más adelante en este artículo.

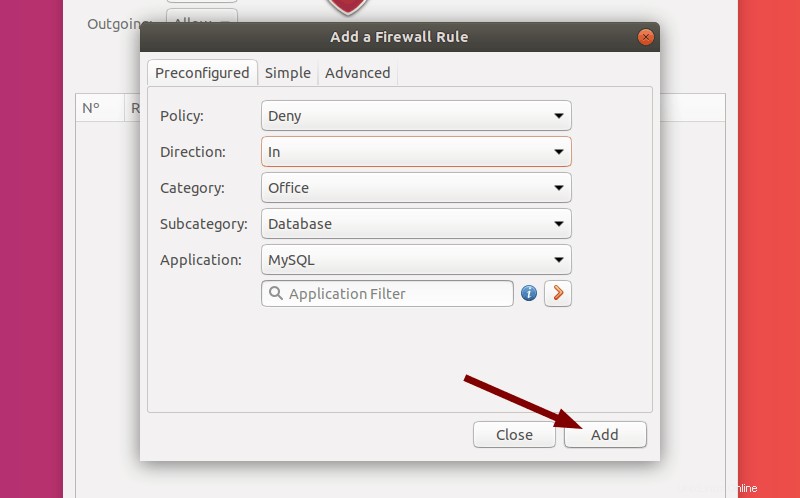

Para este ejemplo, elegí una base de datos de Office aplicación:MySQL . Rechazaré todo el tráfico entrante a los puertos utilizados por esta aplicación.

Para crear la regla, haga clic en Agregar .

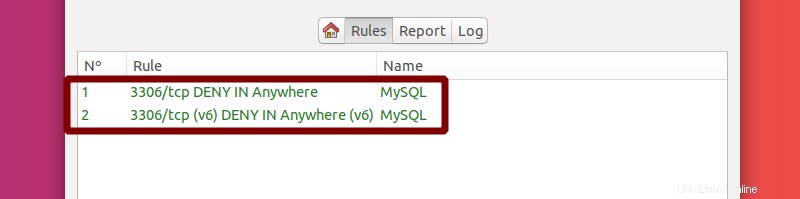

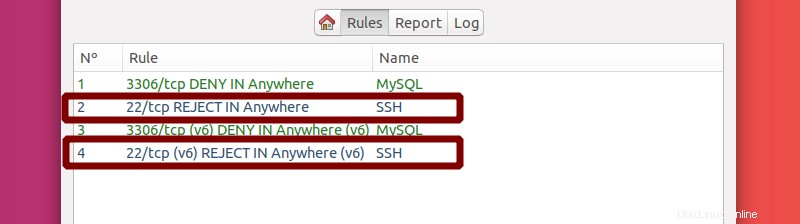

Ahora puede Cerrar la ventana emergente (si no desea agregar ninguna otra regla). Puede ver que la regla se ha agregado correctamente.

GUFW ha agregado los puertos y las reglas se han numerado automáticamente. Quizás se pregunte por qué hay dos reglas nuevas en lugar de una sola; la respuesta es que UFW agrega automáticamente una IP estándar regla y un IPv6 regla.

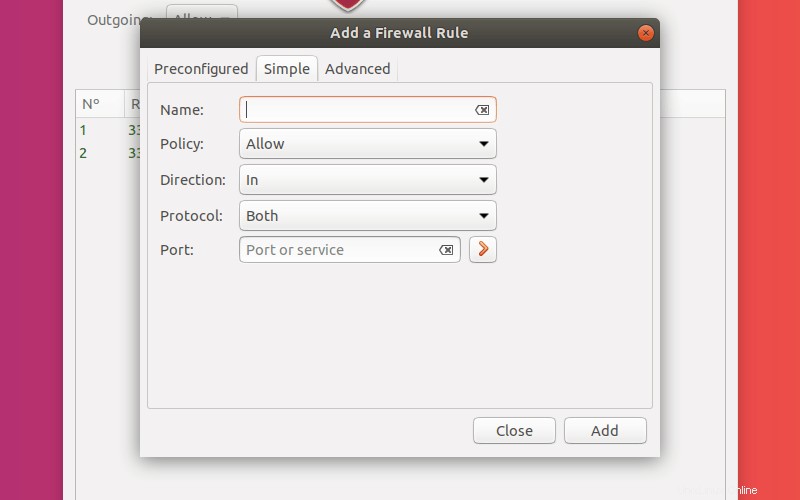

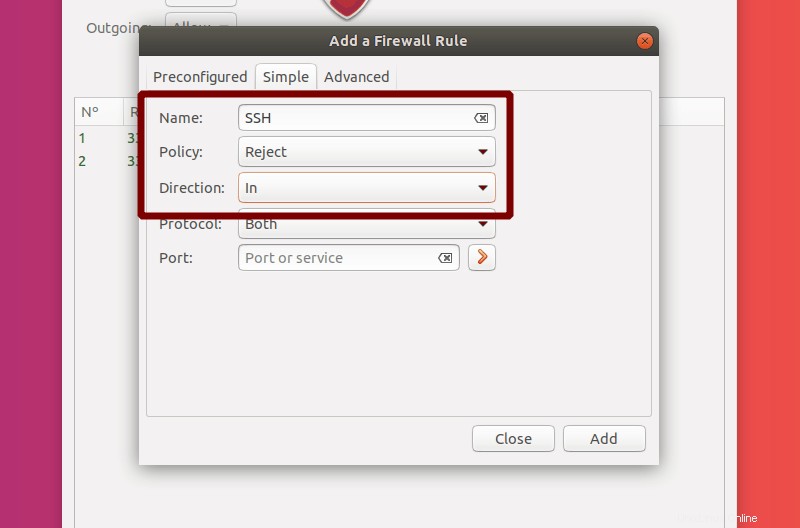

Aunque configurar reglas preconfiguradas es bueno, hay otra manera fácil de agregar una regla. Haga clic en + icono de nuevo y vaya a Simple pestaña.

Las opciones aquí son sencillas. Ingrese un nombre para su regla y seleccione la política y la dirección. Agregaré una regla para rechazar los intentos de SSH entrantes.

Los Protocolos puedes elegir son TCP, UDP o Ambos .

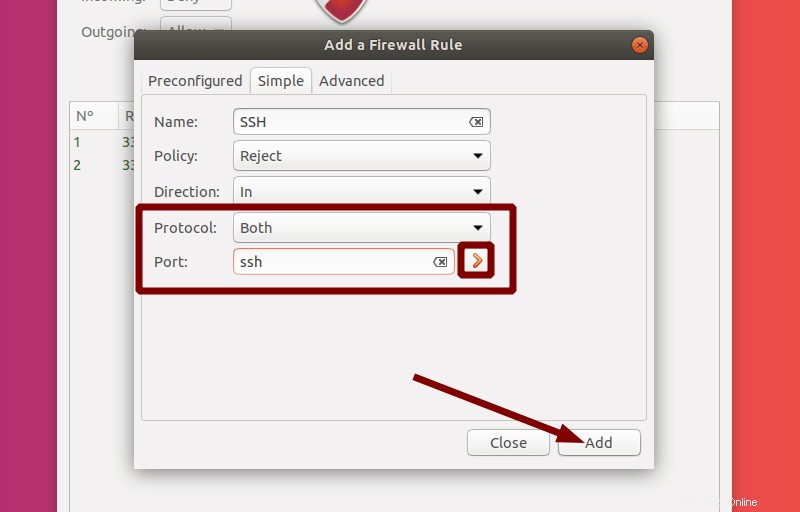

Ahora debe ingresar el Puerto para el que desea gestionar el tráfico. Puede ingresar un número de puerto (por ejemplo, 22 para ssh), un intervalo de puertos con extremos inclusivos separados por un : (dos puntos ) (por ejemplo, 81:89) o un nombre de servicio (por ejemplo, ssh). Usaré ssh y seleccione TCP y UDP para este ejemplo. Como antes, haga clic en Agregar para completar la creación de su regla. Puede hacer clic en el icono de flecha roja para copiar la configuración a Avanzado menú de creación de reglas.

Si selecciona Cerrar , puede ver que se ha agregado la nueva regla (junto con la regla IPv6 correspondiente).

Ahora hablaré sobre cómo configurar reglas más avanzadas, para manejar el tráfico de direcciones IP y subredes específicas y apuntar a diferentes interfaces.

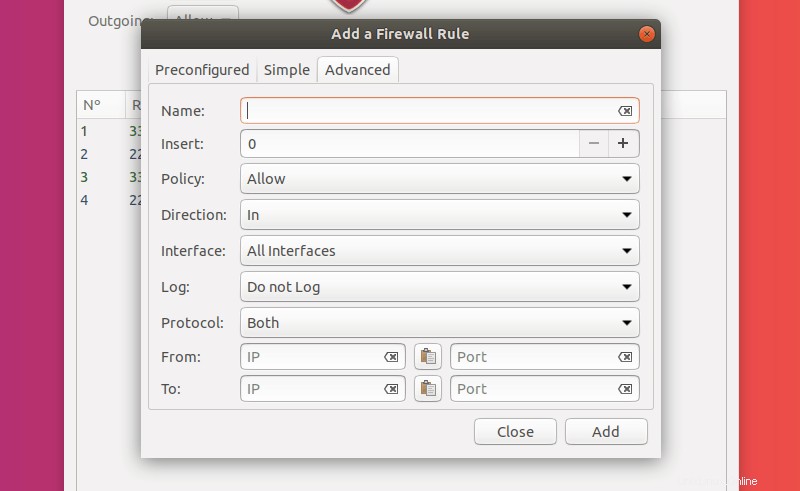

Abramos las Reglas menú de nuevo. Seleccione el Avanzado pestaña.

A estas alturas, ya debería estar familiarizado con las opciones básicas:Nombre, Política, Dirección, Protocolo, Puerto . Estos son los mismos que antes.

Lo que cambia es que ahora tienes opciones adicionales para especializar aún más nuestras reglas.

Mencioné antes que las reglas son numeradas automáticamente por GUFW. Con Avanzado reglas especificas la posición de tu regla ingresando un número en el Insertar opción.

Interfaz vamos a seleccionar cualquier interfaz de red disponible en su máquina. Al hacerlo, la regla solo tendrá efecto en el tráfico hacia y desde esa interfaz específica.

Iniciar sesión cambia exactamente eso:qué se registrará y qué no.

También puede elegir direcciones IP para el puerto/servicio solicitante y receptor (Desde , A ).

Todo lo que tiene que hacer es especificar una dirección IP (por ejemplo, 192.168.0.102) o una subred completa (por ejemplo, 192.168.0.0/24 para direcciones IPv4 que van desde 192.168.0.0 a 192.168.0.255).

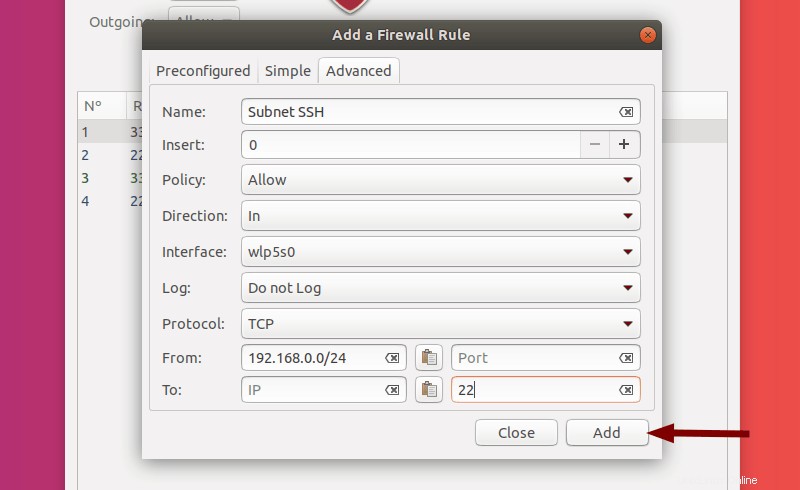

En mi ejemplo, configuraré una regla para permitir todas las solicitudes TCP SSH entrantes de los sistemas en mi subred a una interfaz de red específica de la máquina que estoy ejecutando actualmente. Agregaré la regla después de todas mis reglas de IP estándar, para que tenga efecto sobre las otras reglas que configuré.

Cerrar el menú.

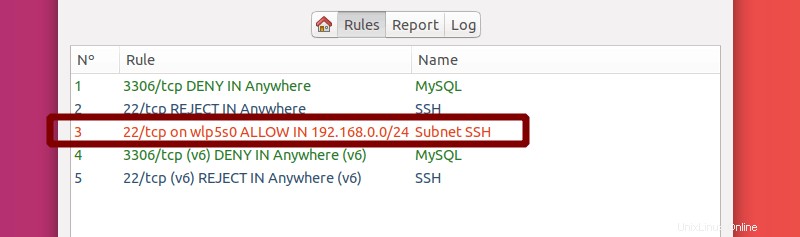

La regla se agregó con éxito después de las otras reglas de IP estándar.

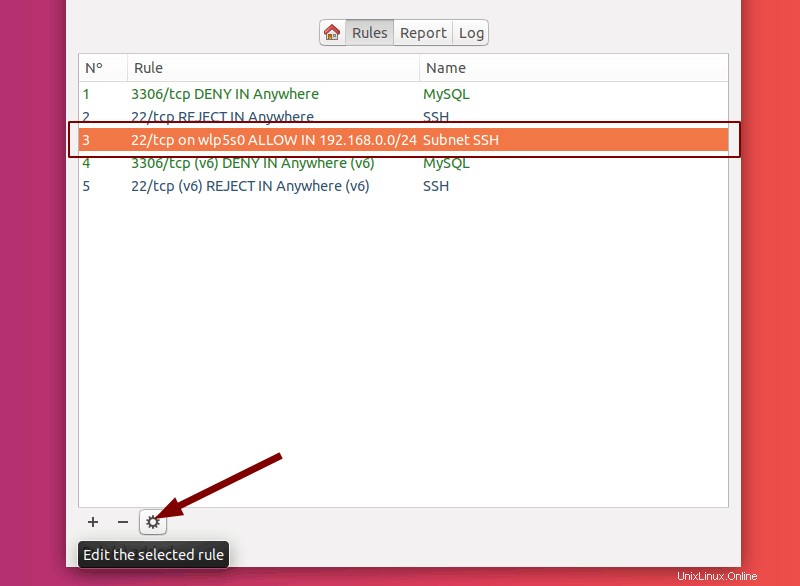

Editar reglas

Al hacer clic en una regla en la lista de reglas, se resaltará. Ahora, si haces clic en el pequeño icono de engranaje en la parte inferior, puedes editar la regla resaltada.

Esto abrirá un menú parecido a Avanzado menú que expliqué en la última sección.

Ahora puede seleccionar éter en Aplicar para modificar su regla y moverla al final de la lista, o presione Cancelar .

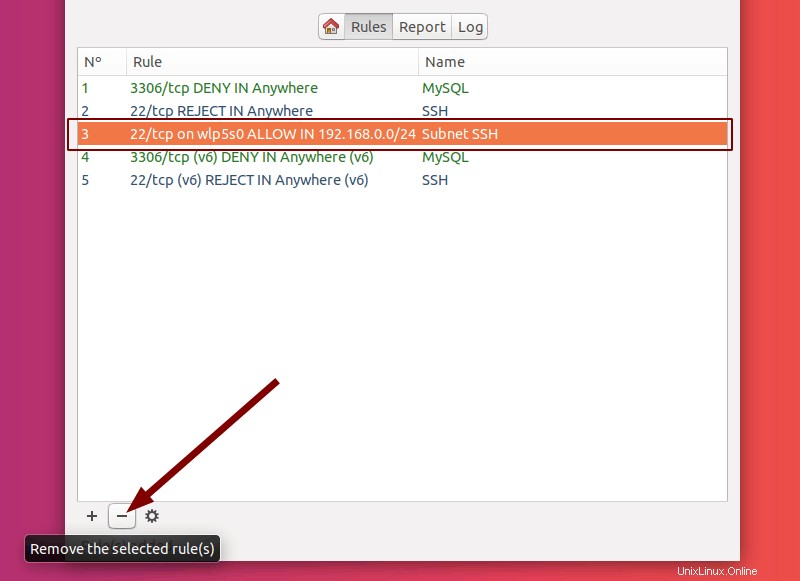

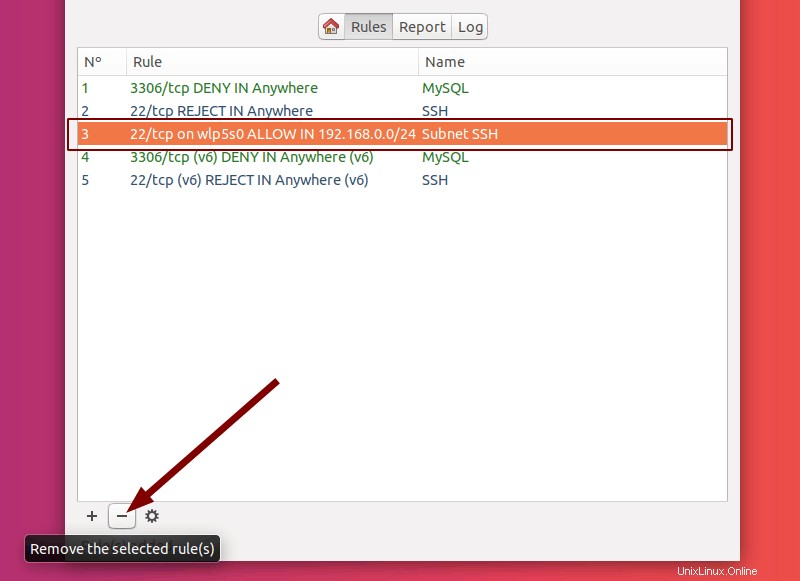

Eliminar reglas

Después de seleccionar (resaltar) una regla, también puede hacer clic en – icono.

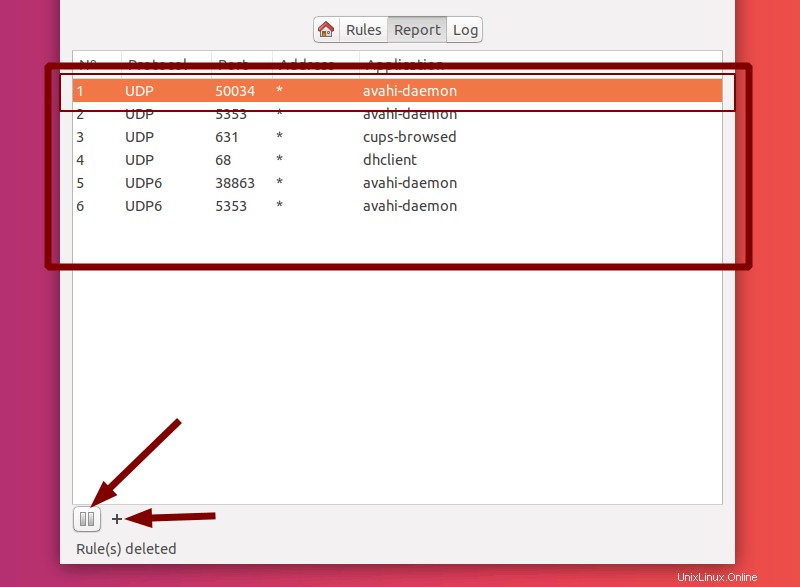

Informes

Seleccione el Informe pestaña. Aquí puede ver los servicios que se están ejecutando actualmente (junto con información sobre ellos, como Protocolo, Puerto, Dirección y Nombre de la aplicación). Desde aquí, puede Pausar el informe de escucha (icono de pausa) o Cree una regla a partir de un servicio destacado del informe de escucha (+ Icono) .

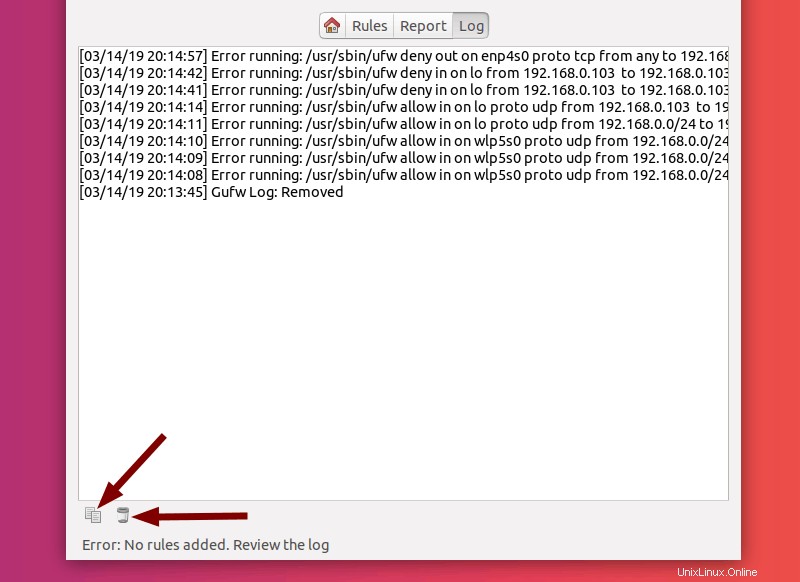

Registros

Seleccione los Registros pestaña. Aquí es donde tendrá que verificar si hay errores en las reglas sospechosas. Intenté crear algunas reglas no válidas para mostrarle cómo se verían cuando no sabe por qué no puede agregar una determinada regla. En la sección inferior, hay dos iconos. Al hacer clic en el primer icono, se copian los registros al portapapeles y haciendo clic en el segundo icono borra el registro .

Conclusión

Tener un firewall que esté correctamente configurado puede contribuir en gran medida a su experiencia con Ubuntu, haciendo que su máquina sea más segura de usar y permitiéndole tener un control total sobre el tráfico entrante y saliente.

He cubierto los diferentes usos y modos de GUFW , explicando cómo configurar diferentes reglas y configurar un firewall según sus necesidades. Espero que esta guía te haya sido útil.

Si es un principiante, esta debería ser una guía completa; incluso si está más versado en el mundo de Linux y tal vez se está metiendo en los servidores y las redes, espero que haya aprendido algo nuevo.

¡Háganos saber en los comentarios si este artículo lo ayudó y por qué decidió que un firewall mejoraría su sistema!