El envenenamiento de DNS es una ciberamenaza muy engañosa. Es un tipo de ataque cibernético que explota las vulnerabilidades del servidor para desviar el tráfico de los servidores legítimos a los falsos o maliciosos. Una vez que haya navegado a la página falsa, a pesar de ser el único que puede resolverla, es posible que tenga dificultades para resolver el problema. Necesitas saber exactamente cómo funciona todo para protegerte de ello.

Sin entender completamente cómo su computadora se conecta a Internet y luego a los sitios web deseados, un ataque de envenenamiento de DNS puede hacerle creer que el sitio web en sí ha sido pirateado. Aunque en algunos casos, puede ser solo su dispositivo, si el ataque se planifica cuidadosamente, el alcance del daño puede ser muy extenso. Entonces, si quieres saber más sobre los detalles de este hilo, sigue leyendo.

¿Qué es DNS?

En los primeros párrafos, hemos hablado de DNS varias veces, pero ¿qué es exactamente DNS? DNS significa "Sistema de nombres de dominio". Considéralo como un enorme directorio de Internet.

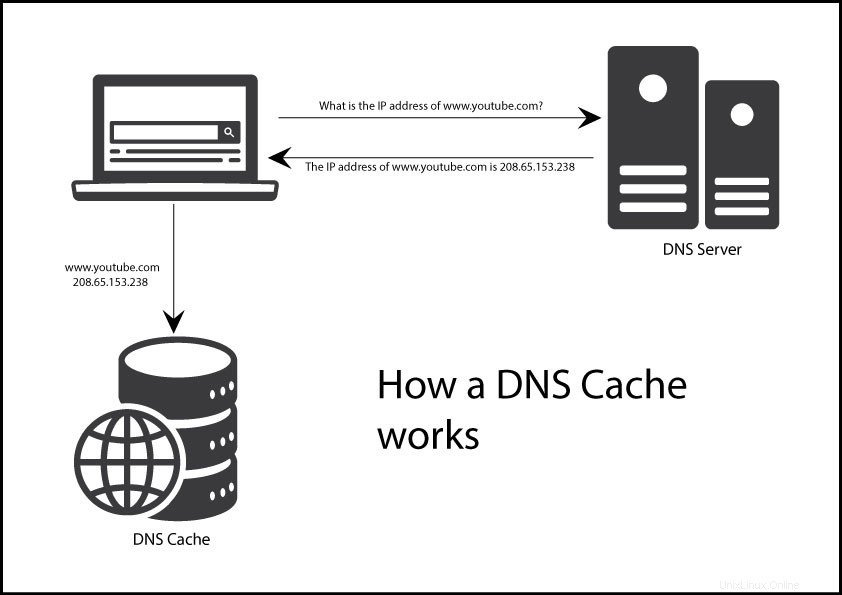

Cuando un usuario escribe la URL/nombre de dominio de su sitio web deseado en la ventana de su navegador (por ejemplo, www.youtube.com en Google Chrome), un DNS traduciría la URL amigable para humanos en direcciones IP amigables para máquinas (por ejemplo, 192.168 .0.1). Estas direcciones IP se asignan de forma única a cada dispositivo conectado a Internet. Esta parte también se conoce como resolución de DNS.

En pocas palabras, para ubicar la página web y sus recursos solicitados por el usuario, un DNS toma la URL, la convierte en una dirección IP, accede a los recursos y los muestra en el navegador web.

Ahora, antes de comprender en detalle qué es el envenenamiento de DNS, debemos comprender qué es una caché de DNS.

Caché de DNS

El almacenamiento en caché o el almacenamiento en caché de DNS es cuando la resolución de DNS almacena temporalmente las respuestas para las consultas de direcciones IP en un caché.

A través del almacenamiento en caché, un sistema DNS responde a las consultas más rápido, sin tener que comunicarse con varios servidores involucrados en el proceso de resolución. En general, los datos se pueden almacenar en caché en varias ubicaciones durante un período de tiempo específico (también conocido como tiempo de vida)

¿Cómo se envenena una caché de DNS?

Una caché de DNS se envenena cuando un actor externo/malintencionado ingresa información incorrecta en la caché de DNS, lo que obliga al navegador del usuario a regresar con una respuesta incorrecta. Por lo general, esta respuesta redirige al usuario a un sitio web distinto al que el usuario pretendía acceder. Mientras esto sucede, se puede instalar spyware, gusano o cualquier otro tipo de malware en la máquina del usuario desde la ubicación malévola.

Un servidor DNS no puede verificar los datos durante la resolución, lo que significa que la información incorrecta puede permanecer en el caché hasta que expire el tiempo de vida. Aunque este envenenamiento no puede desconectar el sitio web real de su dirección IP, los usuarios seguirán siendo redirigidos al sitio web no autorizado siempre que la caché de DNS esté envenenada.

Debido a las debilidades inherentes y de larga data del DNS, es bastante fácil para los atacantes infiltrarse en una búsqueda de DNS con fines maliciosos. El DNS se creó para una Internet más pequeña y con el principio de confianza ya que, en ese momento, no había razón para esperar que alguien intentara propagar información de DNS falsa.

¿Cómo evitar el envenenamiento de caché de DNS?

Es muy difícil eliminar la amenaza de una caché de DNS envenenada porque incluso si el servidor infectado se limpia por completo, los dispositivos de los usuarios individuales aún pueden regresar a los sitios maliciosos y causar problemas a sus usuarios. Sin embargo, es posible aumentar las posibilidades de evitar que un caché sea envenenado. La prevención puede considerarse una doble responsabilidad para los usuarios finales, así como para los propietarios de sitios web y los proveedores de servicios DNS.

Para propietarios de sitios web y proveedores de servicios DNS

– Utilice el protocolo DNSSEC (Extensiones de seguridad DNS), que implementa una política de firma digital jerárquica en cada nivel para evitar tales ataques de envenenamiento.

– Implemente herramientas de detección de suplantación de identidad para verificar si el servidor DNS correcto respondió a una solicitud e identifique si un servidor ha sido secuestrado a través de la respuesta DNS.

– Implementar el cifrado E2E (extremo a extremo) para que sus sistemas sean más resistentes. Permitirá que el sistema envíe solicitudes de DNS encriptadas que solo los destinatarios planificados pueden descifrar.

Para usuarios finales

– No abra enlaces desconocidos.

– Utilice una VPN (red privada virtual) siempre que sea posible.

– Analice regularmente sus dispositivos en busca de malware, incluidos virus, gusanos, keyloggers y troyanos.

– Vacíe regularmente su caché de DNS.

Conclusión

A lo largo del artículo, ha entendido qué es un ataque de envenenamiento de caché de DNS y cómo puede ayudar a prevenirlo. Es imperativo que se mantenga alerta para evitar tales ataques, de lo contrario, podría terminar con sus datos en riesgo, dejar sus dispositivos en riesgo de infección de malware o censura forzada, e incluso el atacante podría detener su actualización de seguridad dejándolo vulnerable a un plétora de otros ataques.

Como siempre, si tiene alguna consulta o inquietud, no dude en dejar un comentario a continuación e intentaremos resolverlo lo más rápido posible.