Let's Encrypt es una autoridad de certificación abierta, automatizada y gratuita desarrollada por Internet Security Research Group (ISRG). Los certificados emitidos por Let's Encrypt son válidos durante 90 días a partir de la fecha de emisión y actualmente cuentan con la confianza de todos los principales navegadores.

En este tutorial, cubriremos los pasos necesarios para instalar un certificado SSL gratuito de Let's Encrypt en un servidor CentOS 7 que ejecuta Apache como servidor web. Usaremos la utilidad certbot para obtener y renovar los certificados de Let's Encrypt.

Requisitos previos #

Asegúrese de cumplir con los siguientes requisitos previos antes de continuar con este tutorial:

- Tenga un nombre de dominio que apunte a la IP de su servidor público. Usaremos

example.com. - Apache está instalado y ejecutándose en su servidor.

- Tenga un host virtual Apache para su dominio.

- Los puertos 80 y 443 están abiertos en su firewall.

Instale los siguientes paquetes que son necesarios para un servidor web cifrado SSL:

yum install mod_ssl opensslInstalar Certbot #

Certbot es una herramienta que simplifica el proceso para obtener certificados SSL de Let's Encrypt y habilitar automáticamente HTTPS en su servidor.

El paquete certbot está disponible para su instalación desde EPEL. Si el repositorio EPEL no está instalado en su sistema, puede instalarlo usando el siguiente comando:

sudo yum install epel-releaseUna vez que el repositorio EPEL esté habilitado, instale el paquete certbot escribiendo:

sudo yum install certbotGenerar Dh Fuerte (Diffie-Hellman) Grupo #

El intercambio de claves Diffie-Hellman (DH) es un método de intercambio seguro de claves criptográficas a través de un canal de comunicación no seguro. Genere un nuevo conjunto de parámetros DH de 2048 bits para fortalecer la seguridad:

sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048Obtención de un certificado SSL de Let's Encrypt #

Para obtener un certificado SSL para nuestro dominio, vamos a utilizar el complemento Webroot que funciona creando un archivo temporal para validar el dominio solicitado en el ${webroot-path}/.well-known/acme-challenge directorio. El servidor Let's Encrypt realiza solicitudes HTTP al archivo temporal para validar que el dominio solicitado se resuelva en el servidor donde se ejecuta certbot.

Para hacerlo más simple, vamos a mapear todas las solicitudes HTTP para .well-known/acme-challenge a un solo directorio, /var/lib/letsencrypt .

Ejecute los siguientes comandos para crear el directorio y hacerlo escribible para el servidor Apache:

sudo mkdir -p /var/lib/letsencrypt/.well-knownsudo chgrp apache /var/lib/letsencryptsudo chmod g+s /var/lib/letsencrypt

Para evitar la duplicación de código, cree los siguientes dos fragmentos de configuración:

/etc/httpd/conf.d/letsencrypt.confAlias /.well-known/acme-challenge/ "/var/lib/letsencrypt/.well-known/acme-challenge/"

<Directory "/var/lib/letsencrypt/">

AllowOverride None

Options MultiViews Indexes SymLinksIfOwnerMatch IncludesNoExec

Require method GET POST OPTIONS

</Directory>

SSLCipherSuite EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH

SSLProtocol All -SSLv2 -SSLv3 -TLSv1 -TLSv1.1

SSLHonorCipherOrder On

Header always set Strict-Transport-Security "max-age=63072000; includeSubDomains; preload"

Header always set X-Frame-Options SAMEORIGIN

Header always set X-Content-Type-Options nosniff

# Requires Apache >= 2.4

SSLCompression off

SSLUseStapling on

SSLStaplingCache "shmcb:logs/stapling-cache(150000)"

# Requires Apache >= 2.4.11

SSLSessionTickets Off

El fragmento anterior incluye los chippers recomendados, habilita el grapado OCSP, HTTP Strict Transport Security (HSTS) y aplica algunos encabezados HTTP centrados en la seguridad.

Vuelva a cargar la configuración de Apache para que los cambios surtan efecto:

sudo systemctl reload httpdAhora, podemos ejecutar la herramienta Certbot con el complemento webroot y obtener los archivos del certificado SSL escribiendo:

sudo certbot certonly --agree-tos --email admin@example.com --webroot -w /var/lib/letsencrypt/ -d example.com -d www.example.comSi el certificado SSL se obtiene con éxito, certbot imprimirá el siguiente mensaje:

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/example.com/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/example.com/privkey.pem

Your cert will expire on 2018-12-07. To obtain a new or tweaked

version of this certificate in the future, simply run certbot

again. To non-interactively renew *all* of your certificates, run

"certbot renew"

- If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

CentOS 7 se envía con la versión 2.4.6 de Apache, que no incluye el SSLOpenSSLConfCmd directiva. Esta directiva solo está disponible en Apache 2.4.8 posterior y se utiliza para la configuración de parámetros de OpenSSL como el intercambio de claves Diffie-Hellman (DH).

Tendremos que crear un nuevo archivo combinado usando el certificado Let's Encrypt SSL y el archivo DH generado. Para hacer esto, escriba:

cat /etc/letsencrypt/live/example.com/cert.pem /etc/ssl/certs/dhparam.pem >/etc/letsencrypt/live/example.com/cert.dh.pemAhora que todo está configurado, edite la configuración de host virtual de su dominio de la siguiente manera:

/etc/httpd/conf.d/example.com.conf<VirtualHost *:80>

ServerName example.com

ServerAlias www.example.com

Redirect permanent / https://example.com/

</VirtualHost>

<VirtualHost *:443>

ServerName example.com

ServerAlias www.example.com

<If "%{HTTP_HOST} == 'www.example.com'">

Redirect permanent / https://example.com/

</If>

DocumentRoot /var/www/example.com/public_html

ErrorLog /var/log/httpd/example.com-error.log

CustomLog /var/log/httpd/example.com-access.log combined

SSLEngine On

SSLCertificateFile /etc/letsencrypt/live/example.com/cert.dh.pem

SSLCertificateKeyFile /etc/letsencrypt/live/example.com/privkey.pem

SSLCertificateChainFile /etc/letsencrypt/live/example.com/chain.pem

# Other Apache Configuration

</VirtualHost>

Con la configuración anterior, estamos forzando HTTPS y redirigiendo de la versión www a la que no es www. No dude en ajustar la configuración según sus necesidades.

Reinicie el servicio de Apache para que los cambios surtan efecto:

sudo systemctl restart httpd

Ahora puede abrir su sitio web usando https:// y notarás un ícono de candado verde.

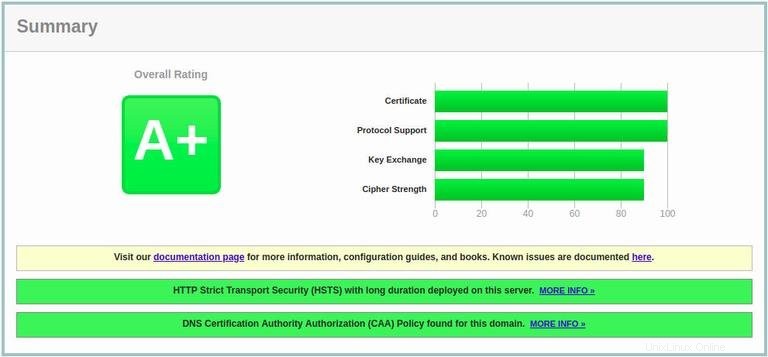

Si prueba su dominio con la prueba de servidor de SSL Labs, obtendrá una calificación A+ como se muestra a continuación:

Renovación automática del certificado Let's Encrypt SSL n.°

Los certificados de Let's Encrypt tienen una validez de 90 días. Para renovar automáticamente los certificados antes de que caduquen, crearemos un cronjob que se ejecutará dos veces al día y renovará automáticamente cualquier certificado 30 días antes de su vencimiento.

Ejecute el crontab comando para crear un nuevo cronjob que renovará el certificado, cree un nuevo archivo combinado que incluya la clave DH y reinicie apache:

sudo crontab -e0 */12 * * * root test -x /usr/bin/certbot -a \! -d /run/systemd/system && perl -e 'sleep int(rand(3600))' && certbot -q renew --renew-hook "systemctl reload httpd"

Guarde y cierre el archivo.

Para probar el proceso de renovación, puede usar el comando certbot seguido del --dry-run cambiar:

sudo certbot renew --dry-runSi no hay errores, significa que el proceso de renovación fue exitoso.