Nmap, también conocido como Mapeador de redes , es una herramienta gratuita de código abierto utilizada por los administradores de red para buscar vulnerabilidades dentro de su red y descubrimiento de redes.

Nmap permite encontrar dispositivos que se ejecutan en su red y descubrir puertos abiertos y servicios que, si no son seguros o reforzados, pueden llevar a posibles piratas informáticos a explotar vulnerabilidades conocidas y riesgos de seguridad.

En el siguiente tutorial, aprenderá cómo instalar y usar Nmap de forma básica en Debian 11 Bullseye.

Instalar Nmap

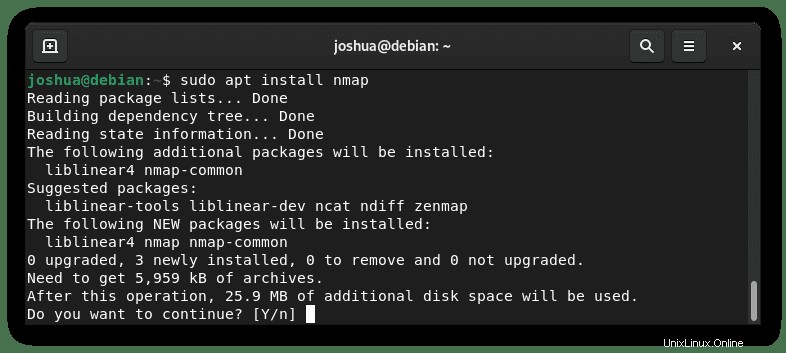

De forma predeterminada, NMAP está disponible en el repositorio de Debian 11. Para comenzar la instalación, ejecute el siguiente comando.

sudo apt install nmapEjemplo de salida:

Tipo Y , luego presione la TECLA ENTER para continuar con la instalación.

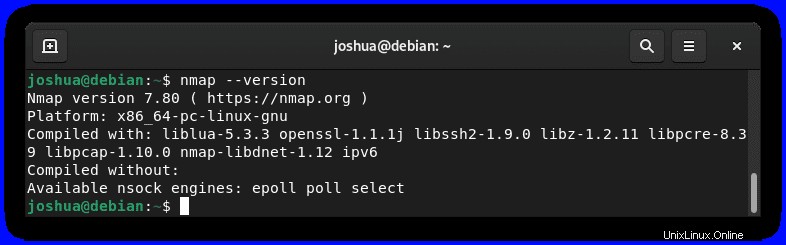

A continuación, verifique la instalación comprobando la versión y compilación.

nmap --versionEjemplo de salida:

Cómo usar el escáner Nmap

Una introducción al uso del escáner Nmap repasará algunas de las acciones más utilizadas. La forma en que funciona Nmap es usar nmap y la dirección IP de destino o la dirección de dominio junto con varias banderas adicionales.

¡Advertencia! No inicie escaneos sin el permiso del host, si no le importa, está bien, pero puede enfrentar consecuencias según las leyes de su país y, posiblemente, en menor medida, podría hacer que su ISP cancele su cuenta por actividad maliciosa o tenga su dirección IP. en la lista negra, lo que puede causar más problemas.

Esto está diseñado para probar la seguridad de sus propias propiedades y servicios, no para piratear.

Definiciones de estados de puertos de Nmap

Primero, antes de comenzar, debe saber qué indica la terminal del puerto cuando usa el escáner de puerto Nmap.

- cerrado – se puede acceder al puerto de destino, pero ninguna aplicación está escuchando o aceptando.

- abierto – el puerto de destino acepta TCP, UDP o SCTP.

- filtrado – nmap no puede determinar correctamente si el puerto de destino está abierto o cerrado debido al filtrado de paquetes.

- sin filtrar – se puede acceder al puerto, pero nmap no puede determinar si está abierto o cerrado.

- cerrado|filtrado – nmap alcanza el objetivo y nmap no puede determinar si el puerto está abierto o cerrado.

- abierto|filtrado – nmap no puede determinar si un puerto está abierto o filtrado.

Anfitrión de exploración

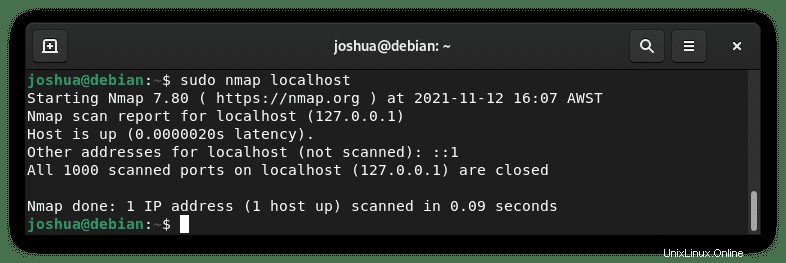

Para escanear un host. Esto puede ser interno o externo, esta es una buena opción para instalar en su servidor para hacer un barrido de cualquier puerto local abierto que deba bloquearse para aumentar aún más la seguridad de su sistema.

El primer ejemplo, utilizando una dirección IP.

Ejemplo:

sudo nmap [IP address] or [website address]O, para escanear internamente, use lo siguiente.

Ejemplo:

sudo nmap localhostEjemplo de salida:

Para realizar un escaneo rápidamente, puede usar -F bandera.

Ejemplo:

sudo nmap -F [IP address] or [website address]Al escanear, si desea escanear hosts específicos, puede especificarlo.

Ejemplo:

sudo nmap [IP address],[IP address],[IP address]Alternativamente, puede escanear toda la subred si la conoce.

Ejemplo:

sudo nmap [IP address]/24Escaneo del sistema operativo

Inicie un análisis del sistema operativo que indique a Nmap que intente averiguar qué sistema operativo se ejecuta en el sistema de destino. Si la dirección de destino está bloqueada y los puertos están filtrados o cerrados, los resultados serán menos que confiables o totalmente inútiles (buen resultado).

Ejemplo:

sudo nmap -O --osscan-guess [IP address] or [website address]Especificación de puertos y orden de escaneo

Inicie un escaneo de puertos personalizado, y esto puede ser útil para verificar puertos específicos que no están cubiertos en los 1000 puertos comunes principales para cada protocolo. Esto se hace agregando -p bandera.

Ejemplo:

sudo nmap –p 80,443,8080,9090 [IP address] or [website address]Escaneo de servicios

Inicie un escaneo de servicios que le indique a Nmap que verifique qué servicios se están ejecutando en el objetivo investigando los puertos abiertos. Algunos puertos de uso común no obtendrán mucha información, pero otros que se sabe que usan puertos compartidos específicos poco comunes mostrarán resultados mucho mejores si están abiertos.

Ejemplo:

sudo nmap -sV [IP address] or [website address]Escaneo TCP SYN

Iniciar escaneo TCP SYN (SYN/Connect()/ACK/Window/Maimon) . Este tipo de análisis se denomina a menudo análisis de conexiones entreabiertas y nunca se completa por completo. Este método se usa para DDoS pero a gran escala con botnets.

Ejemplo:

sudo nmap -sS [IP address] or [website address]Ayuda de Nmap

En general, Nmap tiene muchas características y combinaciones. Idealmente, para obtener más información sobre estos, use el siguiente comando para mostrar la lista de comandos y banderas opcionales que se pueden usar con sus escaneos.

sudo nmap --helpEjemplo de salida:

Nmap 7.80 ( https://nmap.org )

Usage: nmap [Scan Type(s)] [Options] {target specification}

TARGET SPECIFICATION:

Can pass hostnames, IP addresses, networks, etc.

Ex: scanme.nmap.org, microsoft.com/24, 192.168.0.1; 10.0.0-255.1-254

-iL <inputfilename>: Input from list of hosts/networks

-iR <num hosts>: Choose random targets

--exclude <host1[,host2][,host3],...>: Exclude hosts/networks

--excludefile <exclude_file>: Exclude list from file

HOST DISCOVERY:

-sL: List Scan - simply list targets to scan

-sn: Ping Scan - disable port scan

-Pn: Treat all hosts as online -- skip host discovery

-PS/PA/PU/PY[portlist]: TCP SYN/ACK, UDP or SCTP discovery to given ports

-PE/PP/PM: ICMP echo, timestamp, and netmask request discovery probes

-PO[protocol list]: IP Protocol Ping

-n/-R: Never do DNS resolution/Always resolve [default: sometimes]

--dns-servers <serv1[,serv2],...>: Specify custom DNS servers

--system-dns: Use OS's DNS resolver

--traceroute: Trace hop path to each host

SCAN TECHNIQUES:

-sS/sT/sA/sW/sM: TCP SYN/Connect()/ACK/Window/Maimon scans

-sU: UDP Scan

-sN/sF/sX: TCP Null, FIN, and Xmas scans

--scanflags <flags>: Customize TCP scan flags

-sI <zombie host[:probeport]>: Idle scan

-sY/sZ: SCTP INIT/COOKIE-ECHO scans

-sO: IP protocol scan

-b <FTP relay host>: FTP bounce scan

PORT SPECIFICATION AND SCAN ORDER:

-p <port ranges>: Only scan specified ports

Ex: -p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080,S:9

--exclude-ports <port ranges>: Exclude the specified ports from scanning

-F: Fast mode - Scan fewer ports than the default scan

-r: Scan ports consecutively - don't randomize

--top-ports <number>: Scan <number> most common ports

--port-ratio <ratio>: Scan ports more common than <ratio>

SERVICE/VERSION DETECTION:

-sV: Probe open ports to determine service/version info

--version-intensity <level>: Set from 0 (light) to 9 (try all probes)

--version-light: Limit to most likely probes (intensity 2)

--version-all: Try every single probe (intensity 9)

--version-trace: Show detailed version scan activity (for debugging)

SCRIPT SCAN:

-sC: equivalent to --script=default

--script=<Lua scripts>: <Lua scripts> is a comma separated list of

directories, script-files or script-categories

--script-args=<n1=v1,[n2=v2,...]>: provide arguments to scripts

--script-args-file=filename: provide NSE script args in a file

--script-trace: Show all data sent and received

--script-updatedb: Update the script database.

--script-help=<Lua scripts>: Show help about scripts.

<Lua scripts> is a comma-separated list of script-files or

script-categories.

OS DETECTION:

-O: Enable OS detection

--osscan-limit: Limit OS detection to promising targets

--osscan-guess: Guess OS more aggressively

TIMING AND PERFORMANCE:

Options which take <time> are in seconds, or append 'ms' (milliseconds),

's' (seconds), 'm' (minutes), or 'h' (hours) to the value (e.g. 30m).

-T<0-5>: Set timing template (higher is faster)

--min-hostgroup/max-hostgroup <size>: Parallel host scan group sizes

--min-parallelism/max-parallelism <numprobes>: Probe parallelization

--min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <time>: Specifies

probe round trip time.

--max-retries <tries>: Caps number of port scan probe retransmissions.

--host-timeout <time>: Give up on target after this long

--scan-delay/--max-scan-delay <time>: Adjust delay between probes

--min-rate <number>: Send packets no slower than <number> per second

--max-rate <number>: Send packets no faster than <number> per second

FIREWALL/IDS EVASION AND SPOOFING:

-f; --mtu <val>: fragment packets (optionally w/given MTU)

-D <decoy1,decoy2[,ME],...>: Cloak a scan with decoys

-S <IP_Address>: Spoof source address

-e <iface>: Use specified interface

-g/--source-port <portnum>: Use given port number

--proxies <url1,[url2],...>: Relay connections through HTTP/SOCKS4 proxies

--data <hex string>: Append a custom payload to sent packets

--data-string <string>: Append a custom ASCII string to sent packets

--data-length <num>: Append random data to sent packets

--ip-options <options>: Send packets with specified ip options

--ttl <val>: Set IP time-to-live field

--spoof-mac <mac address/prefix/vendor name>: Spoof your MAC address

--badsum: Send packets with a bogus TCP/UDP/SCTP checksum

OUTPUT:

-oN/-oX/-oS/-oG <file>: Output scan in normal, XML, s|<rIpt kIddi3,

and Grepable format, respectively, to the given filename.

-oA <basename>: Output in the three major formats at once

-v: Increase verbosity level (use -vv or more for greater effect)

-d: Increase debugging level (use -dd or more for greater effect)

--reason: Display the reason a port is in a particular state

--open: Only show open (or possibly open) ports

--packet-trace: Show all packets sent and received

--iflist: Print host interfaces and routes (for debugging)

--append-output: Append to rather than clobber specified output files

--resume <filename>: Resume an aborted scan

--stylesheet <path/URL>: XSL stylesheet to transform XML output to HTML

--webxml: Reference stylesheet from Nmap.Org for more portable XML

--no-stylesheet: Prevent associating of XSL stylesheet w/XML output

MISC:

-6: Enable IPv6 scanning

-A: Enable OS detection, version detection, script scanning, and traceroute

--datadir <dirname>: Specify custom Nmap data file location

--send-eth/--send-ip: Send using raw ethernet frames or IP packets

--privileged: Assume that the user is fully privileged

--unprivileged: Assume the user lacks raw socket privileges

-V: Print version number

-h: Print this help summary page.

EXAMPLES:

nmap -v -A scanme.nmap.org

nmap -v -sn 192.168.0.0/16 10.0.0.0/8

nmap -v -iR 10000 -Pn -p 80

SEE THE MAN PAGE (https://nmap.org/book/man.html) FOR MORE OPTIONS AND EXAMPLESCómo eliminar (desinstalar) Nmap

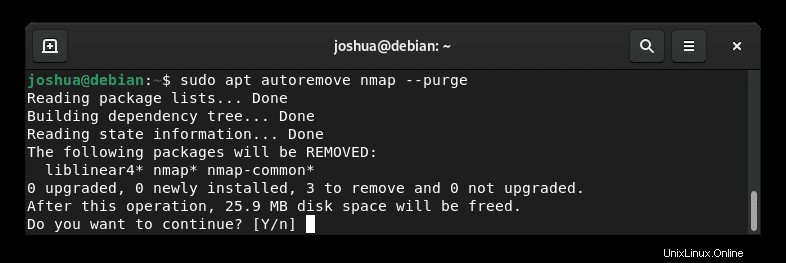

Para eliminar Nmap de su sistema Debian 11, use el siguiente comando para eliminar la aplicación.

sudo apt autoremove nmap --purgeEjemplo de salida:

Tipo Y , luego presione la TECLA ENTER para continuar con la eliminación de Nmap.

Tenga en cuenta que esto eliminará las dependencias no utilizadas que también se instalaron durante la instalación inicial de Nmap.