Lynis es una herramienta de auditoría de seguridad gratuita y de código abierto y se lanzó como un proyecto con licencia GPL y está disponible para sistemas operativos basados en Linux y Unix como MacOS, FreeBSD, NetBSD, OpenBSD y así. La gente, en general, no sabe que también podemos usar Lynis para la auditoría remota del sistema. De esta forma, podemos instalar Lynis en un sistema y realizar una auditoría en otros sistemas remotos.

¿Qué exploraremos aquí?

En este tutorial, proporcionaremos instrucciones sobre cómo realizar una auditoría de seguridad de Lynis en un sistema remoto. Empecemos ahora con este Cómo.

Requisitos previos

- 'Git' y 'Lynis' deben instalarse en el sistema Kali Linux.

- Debe establecerse una conexión 'SSH' entre los dos sistemas.

- Conectividad a Internet para los dos sistemas.

Configuración experimental

En este tutorial estamos usando dos sistemas Linux:1) Kali Linux 2) Ubuntu 20.04.

En el sistema Kali Linux, tenemos una configuración de Lynis que funciona. Hemos instalado Lynis usando la herramienta 'Git' como resultado, lo ejecutaremos desde el directorio 'lynis' obtenido. Nuestros comandos de lynis comenzarán con el prefijo:'./lynis'. Si lo ha instalado usando el administrador de paquetes apt, puede invocarlo desde cualquier lugar y directamente usando el nombre de la herramienta:'lynis'.

Ubuntu 20.04 es nuestro sistema remoto en el que realizaremos nuestra auditoría. La configuración IP de estas máquinas es la siguiente:

- Kali Linux:192.168.199.161/24

- Ubuntu:192.168.199.150/24

Pasos para auditar un sistema remoto

Ahora procederemos con los pasos a continuación para realizar una auditoría del sistema de seguridad en nuestro objetivo remoto.

Paso 1. Comience iniciando sesión en su sistema Kali Linux. Ahora necesitamos obtener los archivos de configuración de Lynis del repositorio de GitHub, así que abra una terminal y ejecute el siguiente comando:

$ git clone https://github.com/CISOfy/lynis

Paso 2. Una vez que se recuperan los archivos git, una carpeta llamada 'lynis ’ debería aparecer en su sistema:

$ls

Ahora muévase a la carpeta 'lynis' y cree una carpeta 'archivos':

$ archivos cd &&archivos mkdir

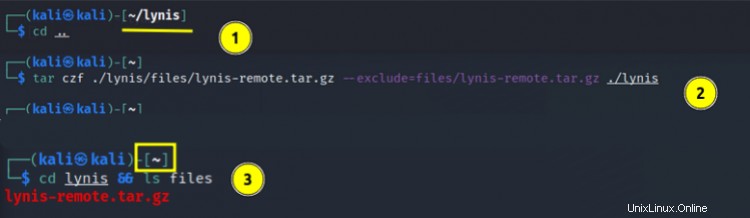

Paso 3. Cree un archivo tar de la carpeta lynis ejecutando los siguientes comandos desde 'fuera' de esta carpeta:

$ cd ..

$ tar czf ./lynis/files/lynis-remote.tar.gz --exclude=files/lynis-remote.tar.gz ./lynis

Ahora muévase nuevamente dentro de la carpeta lynis y verifique si hay un archivo llamado ‘lynis-remote.tar.gz’ está dentro de la carpeta 'archivos':

$ cd lynis &&ls archivos/

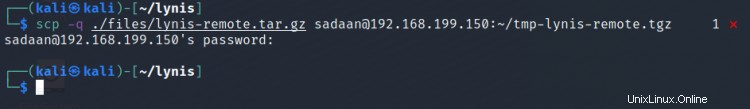

Paso 4. Es hora de copiar el archivo tar anterior a nuestra máquina de destino, es decir, Ubuntu con 192.168.199.150/24. Estamos usando el comando 'scp' para esta tarea:

$ scp -q ./files/lynis-remote.tar.gz ‘SU_NOMBRE DE USUARIO’@192.168.199.150:~/tmp-lynis-remote.tgz

Nota: En cada comando, reemplace 'SU_NOMBRE DE USUARIO' y la dirección IP con el nombre de usuario y la dirección IP del sistema de destino.

Confirme la autenticidad del sistema de destino e ingrese su contraseña para que la transferencia funcione.

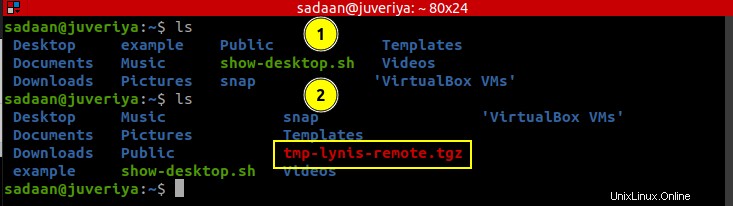

Paso 5. Después de ejecutar el comando anterior, debería aparecer una carpeta llamada 'tmp-lynis-remote.tgz' en el sistema de destino.

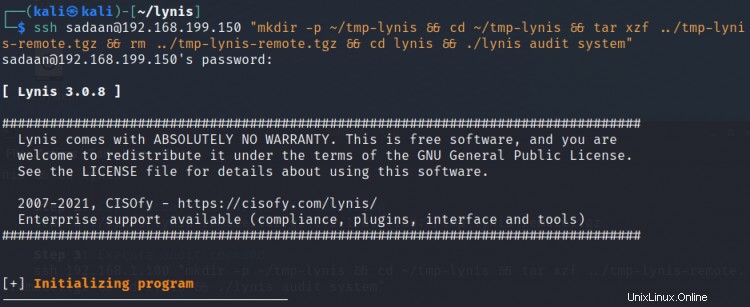

Paso 6. Impresionante, nuestro archivo tar ahora ha llegado a la máquina de destino, ahora necesitamos ejecutar el siguiente comando para comenzar a escanear la máquina de destino:

$ ssh 'SU_NOMBRE DE USUARIO'@192.168.199.150 "mkdir -p ~/tmp-lynis &&cd ~/tmp-lynis &&tar xzf ../tmp-lynis-remote.tgz &&rm ../tmp-lynis-remote.tgz &&cd lynis &&./sistema de auditoría de lynis"

Dependiendo del tamaño del escaneo, tomará algún tiempo completar el escaneo, así que tenga paciencia. En la mayoría de los casos tiene una duración de 2 minutos. En la terminal, puede ver varias pruebas realizadas por Lynis:

Salida de muestra:

[+] Núcleo

------------------------------------

- Comprobación del nivel de ejecución predeterminado [ RUNLEVEL 5 ]

- Comprobación del soporte de CPU (NX/PAE)

Soporte de CPU:compatible con PAE y/o NoeXecute [ FOUND ]

- Comprobación de la versión y versión del núcleo [ HECHO ]

- Comprobación del tipo de kernel [ HECHO ]

- Comprobación de los módulos del kernel cargados [ HECHO ]

Encontrados 147 módulos activos

- Comprobación del archivo de configuración del kernel de Linux [ ENCONTRADO ]

- Comprobación del programador de kernel de E/S predeterminado [NO ENCONTRADO]

- Comprobación de actualizaciones de kernel disponibles [ OK ]

- Comprobación de la configuración de volcados del núcleo

- configuración en archivos systemd conf [DEFAULT]

- configuración en etc/perfil [ PREDETERMINADO ]

- Configuración 'dura' en security/limits.conf [ PREDETERMINADO ]

- Configuración 'suave' en security/limits.conf [ PREDETERMINADO ]

- Comprobación de la configuración de volcados del núcleo de setuid [ PROTEGIDO ]

- Comprobar si es necesario reiniciar [ NO ]

[+] Memoria y Procesos

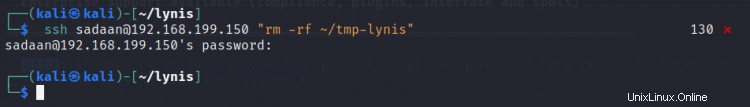

Paso 7. Una vez que se complete el proceso de escaneo, simplemente podemos limpiar el directorio extraído 'tmp-lynis' en la máquina remota del paso 6.

$ ssh ‘TU_NOMBRE DE USUARIO’@192.168.199.150 "rm -rf ~/tmp-lynis"

Paso 8. Los resultados del escaneo se muestran en la terminal Kali Linux. También podemos recuperar el registro de escaneo y el informe desde la máquina remota usando:

scp -q ‘SU_NOMBRE DE USUARIO’@192.168.199.150:~/lynis.log ./files/192.168.199.150-lynis.log

scp -q ‘TU_NOMBRE DE USUARIO’@192.168.199.150:~/lynis-report.dat ./files/192.168.199.150-lynis-report.dat

Paso 9:Para limpiar los archivos de registro de lynis (cuando se usa una cuenta sin privilegios) creados en el sistema remoto, ejecute el comando:

ssh ‘TU_NOMBRE DE USUARIO’@192.168.199.150 "rm ~/lynis.log ~/lynis-report.dat"

Eso está todo hecho. Hemos escaneado con éxito nuestro sistema remoto.

Resumen

En este tutorial, hemos aprendido cómo escanear un sistema remoto con Lynis. Si ha seguido correctamente este tutorial, notará que no hemos dejado ningún rastro de auditoría en el sistema remoto. Lynis es una gran herramienta para cualquiera que busque probar el nivel de seguridad de su sistema. Los escaneos son rápidos y brindan sugerencias perspicaces para mejorar la seguridad general del sistema. En el próximo tutorial, esperamos explorar varios detalles de un análisis de Lynis, como advertencias, sugerencias, etc., así que manténgase informado.