Si después de instalar Debian 10 u 11 Bullseye obtiene un error en el uso del firewall UFW:"No se encuentra el comando", entonces debe instalarlo. Y en este tutorial, aprenderemos eso.

UFW (fuego sin complicaciones wall) es una interfaz para IPTables , que se supone que simplifica el proceso de configuración de un cortafuegos. El objetivo de UFW es un front-end sencillo basado en la línea de comandos para ofrecer IPTables muy potentes, pero no exactamente fáciles de configurar. UFW admite tanto IPv4 como IPv6. Si desea proteger la red o desea monitorear las conexiones entrantes y salientes de su servidor, no hay forma de evitar un firewall. UFW es una herramienta práctica que se puede controlar y configurar a través del terminal.

UFW es bastante fácil de instalar porque está incluido en las fuentes del paquete, al menos si está utilizando una distribución Ubuntu o Debian. Aprender – Cómo actualizar Debian 10 Buster a 11…

Instalar y habilitar el cortafuegos UFW en Debian 11 o 10

1. Configurar UFW en Debian 11/10

Si después de instalar Debian Linux no podrá usar el comando UFW debido a un error no encontrado, entonces debe instalarlo primero.

sudo apt update sudo apt install ufw

2. Activar/iniciar cortafuegos en Debian Bullseye

Después de la configuración, el servicio del cortafuegos no se activará de forma predeterminada y, para activarlo, ejecute:

sudo ufw enable

3. Comprobar el estado de UFW

Para confirmar que el servicio de firewall de UFW funciona correctamente sin ningún error:

sudo ufw status

4. Para detener o Deshabilitar (opcional)

En caso de que desee detener o deshabilitar su firewall, ejecute:

sudo ufw disable

5. Reglas de cortafuegos:permitir o denegar puertos

Activar el cortafuegos sin definir reglas ya significa que todas las conexiones entrantes están prohibidas y todas las conexiones salientes están permitidas.

ufw utiliza un conjunto de reglas de tres niveles, que se almacena en tres archivos de configuración. Estos se leen y evalúan en el siguiente orden:

/etc/ufw/before.rules /var/lib/ufw/user.rules (o /lib/ufw/user.rules – en el que también se conservan las reglas definidas en la línea de comandos)/etc/ufw/after.rules

Esto significa que las reglas en user.rules puede sobrescribir aquellas en before.rules y reglas en after.rules las de user.rules

Los archivos de reglas predeterminadas de UFW contienen algunas reglas básicas para permitir un tráfico de red interno sin problemas. Sin embargo, puede agregar reglas en ufw con una sintaxis de comando muy simple dada a continuación:

sudo ufw allow|deny|reject SERVICE

Por ejemplo:

Para permitir el número de puerto 8080 en UFW, el comando será:

sudo ufw allow 8080

para denegar el acceso:

sudo ufw deny 8080

6. Permitir intervalos de puertos e IP especiales

UFW puede habilitar el acceso a rangos de puertos en lugar de puertos individuales. Aquí debe especificar el protocolo, es decir, UDP o TCP, para el que se deben aplicar las reglas.

Si el rango de puertos que desea permitir se extiende de 5000 a 5010, debe ejecutar los siguientes comandos para UDP y TCP en la terminal.

sudo ufw allow 5000:5010/udp sudo ufw allow 5000:5010/tcp

También es posible especificar direcciones IP permitidas con UFW. Por ejemplo, si desea permitir conexiones desde la dirección IP privada 192.168.0.104, ejecute el siguiente comando:

sudo ufw allow from 192.168.0.104

También puede permitir ciertos puertos para una dirección IP. Para hacer esto, debe mencionar ese puerto en particular, como el 22, si desea establecer una conexión a través de SSH a la dirección IP mencionada anteriormente. Esto funciona con el siguiente comando:

sudo ufw allow from 192.168.253.49 to any port 22

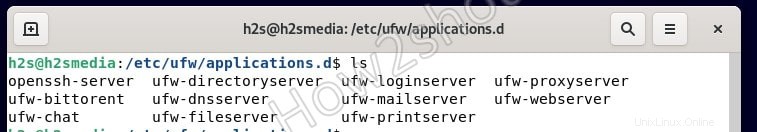

7. Filtro de aplicaciones

Pocos archivos de servicios comunes se crean automáticamente cuando se instala un servicio/programa para ser protegido por ufw. Los archivos de configuración correspondientes se encuentran en /etc/ufw/applications.d/ directorio. Estos son archivos de texto simples que contienen el nombre del servicio, una breve descripción y los puertos y protocolos que se abrirán.

Se puede obtener una descripción general de todos los filtros de aplicaciones actuales con el comando

sudo ufw app list

Esto se ve así, por ejemplo:

Available applications: Apache LDAPS LPD MSN MSN SSL Mail submission NFS OpenSSH POP3 POP3S PeopleNearby SMTP SSH

8. Permitir todas las conexiones UFW entrantes y salientes predeterminadas

Para denegar o permitir todas las conexiones entrantes:

Para denegar todas las conexiones:

sudo ufw default deny incoming

Para permitir todas las conexiones:

sudo ufw default allow incoming

Para denegar o permitir todas las conexiones salientes:

Permitir todas las llamadas salientes

sudo ufw default allow outgoing

Rechazar todos los mensajes salientes

sudo ufw default deny outgoing

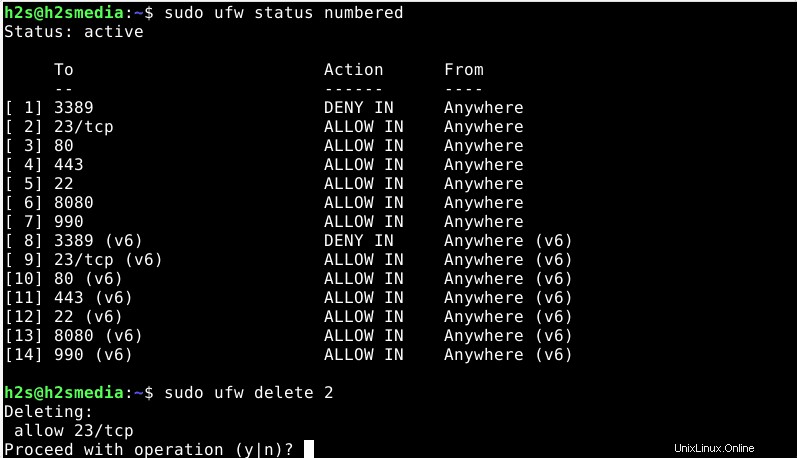

9. Enumerar y eliminar reglas de firewall de UFW en Debian 11 o 10

Antes de eliminar, primero veamos una lista de todas las reglas activas en el firewall UFW. Para eso podemos usar:

sudo ufw status numbered

Verá todas las reglas de UFW junto con el número de serie en el que se han activado. Para eliminar cualquiera de ellos, simplemente use el comando dado junto con el número de serie del mismo. Por ejemplo, en el comando anterior, quiero eliminar la segunda regla 22/TCP. Entonces el comando será:

sudo ufw delete 2

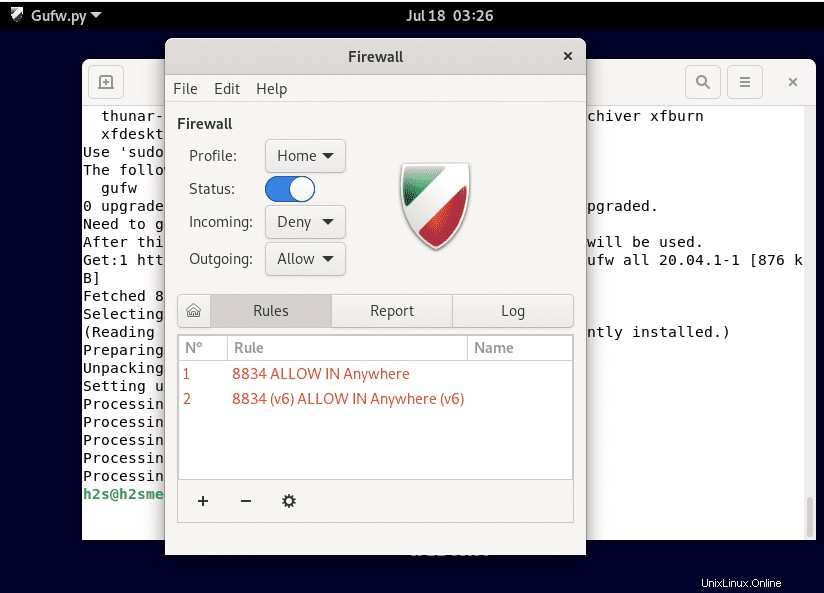

10. Interfaz gráfica de usuario para cortafuegos UFW en Debian 11 o 10

Aquellos que usan Graphical Desktop Linux pueden instalar una interfaz gráfica de usuario para su firewall UFW llamada "GUFW" (Graphical Uncomplicated Firewall) para operarlo fácilmente. La herramienta proporciona una interfaz con la que puede crear cómodamente reglas para conexiones entrantes y salientes.

sudo apt install gufw