Este artículo cubre algunas de las mejores herramientas de prueba de penetración para Linux. La seguridad cibernética es una gran preocupación tanto para las organizaciones pequeñas como para las grandes. En una era en la que cada vez más empresas se están trasladando al medio en línea para ofrecer servicios, la amenaza de enfrentar un ataque cibernético ha seguido aumentando.

Esto significa que cada vez más empresas buscan protegerse. Y está causando un crecimiento en la demanda de probadores de penetración y hackers éticos. Como aspirante a consultor de seguridad de redes, estas son algunas de las mejores herramientas de pruebas de penetración que debe conocer.

#10. HTTrack:la mejor herramienta para clonar sitios web completos

Sitio web oficial:https://www.httrack.com/

Si un atacante quiere ingresar a un sitio web, no puede iniciar un ataque en el sitio web en vivo. ¡HTTrack es una de las mejores herramientas de prueba de penetración que es de gran ayuda en este caso! A menudo conocido como el clonador de sitios web, HTTrack es una herramienta que puede duplicar de manera efectiva cualquier sitio web para su uso sin conexión.

Lo hace descargando todos los recursos, archivos HTML y directorios de un sitio web en el almacenamiento local del usuario. Una vez que se guarda el sitio web, podemos comenzar a realizar ataques fuera de línea en la copia local del sitio web.

El comando para instalar la herramienta (Ubuntu):

sudo apt install httrack

#9. Wireshark:la mejor herramienta de PenTesting para análisis de redes y paquetes

Sitio web oficial:https://www.wireshark.org/

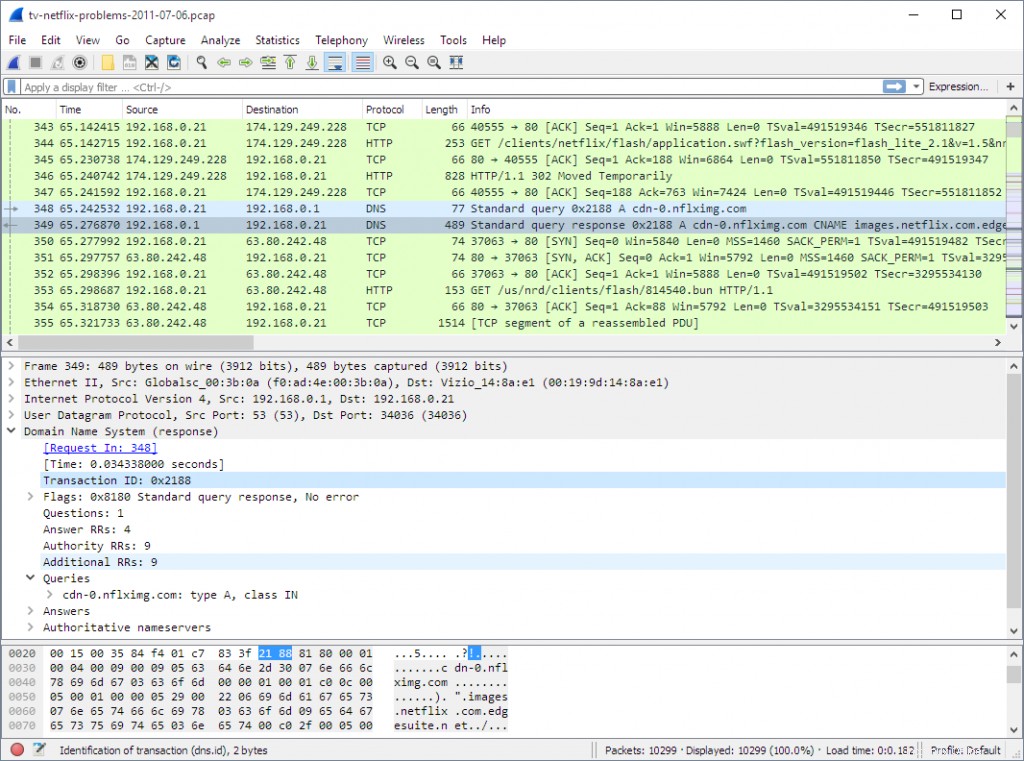

Wireshark se usa ampliamente para rastrear paquetes de datos a través de una red.

También puede referirse a Wireshark como "analizador de red", "analizador de protocolo de red" o simplemente "olfateador". Wireshark captura el tráfico de red entre dos dispositivos y nos ayuda a analizar los paquetes transaccionados.

Wireshark usa una biblioteca llamada pcap para capturar paquetes de red, lo que convierte a Wireshark en una herramienta poderosa cuando el usuario realiza análisis de red o soluciona problemas de red. También permite la evaluación de la vulnerabilidad de la red.

El comando para instalar la herramienta (Ubuntu):

sudo apt install wireshark

#8. Aircrack-NG:la mejor herramienta para descifrar contraseñas inalámbricas

Sitio web oficial:https://www.aircrack-ng.org/

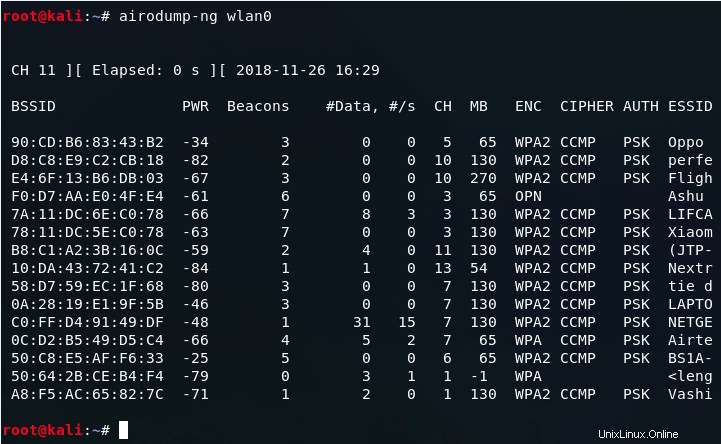

Aircrack-ng es una de las mejores herramientas de prueba de penetración para evaluar redes inalámbricas. Se compone de cuatro herramientas especializadas principales, cada una dirigida a una tarea de capturar, atacar, probar y descifrar.

- aircrack-ng es la primera herramienta que se utiliza para descifrar las encriptaciones WEP y WPA/WPA2-PSK.

- airmon-ng se puede usar para administrar los modos de tarjetas inalámbricas o para eliminar los procesos de la herramienta aircrack.

- Con airodump-ng, obtiene un rastreador de datos inalámbrico que puede capturar paquetes que viajan desde uno o más WAP.

- Por último, tiene aireplay-np, que se puede utilizar como inyector de paquetes y para estimular los ataques de DOS.

El comando para instalar la herramienta (Ubuntu):

sudo apt install aircrack-ng

#7. NMap:la mejor herramienta de Pentesting para auditorías de red en profundidad

Sitio web oficial:https://nmap.org/

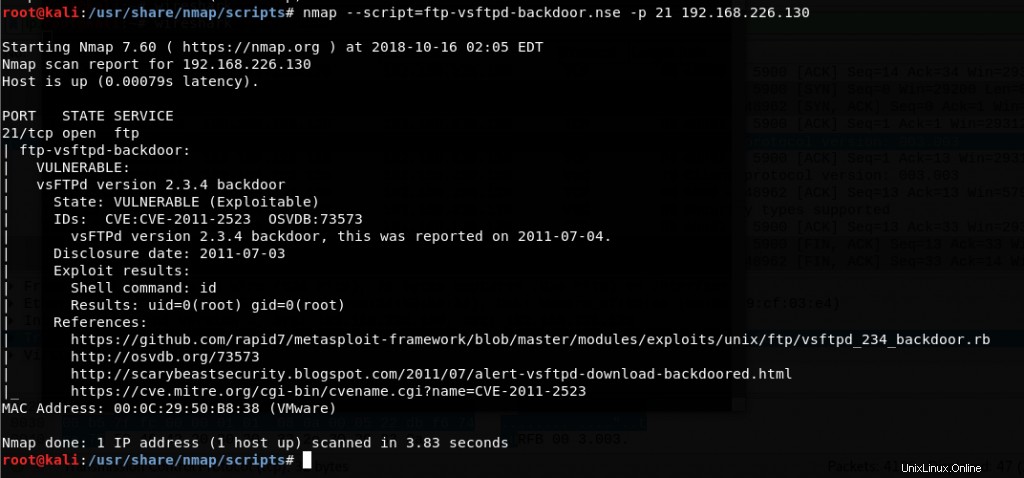

Con un nombre abreviado de 'Network Mapper', NMap es la mejor herramienta para fines de auditoría de red. NMap se usa comúnmente para el descubrimiento y la exploración de redes.

Permite al usuario encontrar información importante, como hosts en una red, puertos y su estado para cada host, datos de huellas digitales del sistema operativo y ayuda a detectar vulnerabilidades. Nmap puede buscar de manera eficiente hosts y servicios en una red mientras permite al usuario encontrar puertos abiertos y problemas relacionados con la seguridad.

El comando para instalar la herramienta (Ubuntu):

sudo apt install nmap

#6. THC Hydra:la mejor herramienta de prueba de penetración para descifrar contraseñas de red

Repo oficial de Github: https://github.com/vanhauser-thc/thc-hydra

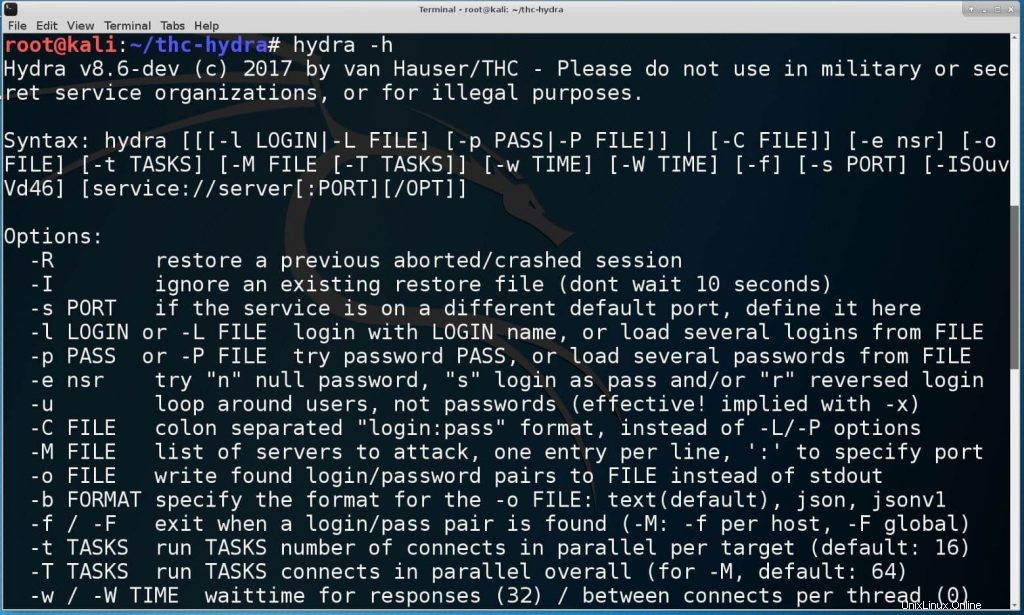

Hydra es famosa por ser la herramienta más rápida cuando se trata de descifrar la información de inicio de sesión de la red (nombres de usuario y contraseñas). Su nombre completo es The Hacker's Choice Hydra, lo que dice mucho sobre la reputación de la herramienta en el mundo de las pruebas de penetración.

Admite una amplia gama de protocolos de ataque, incluidos, entre otros, SSH, MySQL, IMAP, HTTPS, HTTP (Proxy), FTP, VMware-Auth, IRC, telnet y muchos más. Básicamente, es una herramienta que utiliza la fuerza bruta para descifrar credenciales basándose en ataques de diccionario.

El comando para instalar la herramienta (Ubuntu):

sudo apt install hydra-gtk

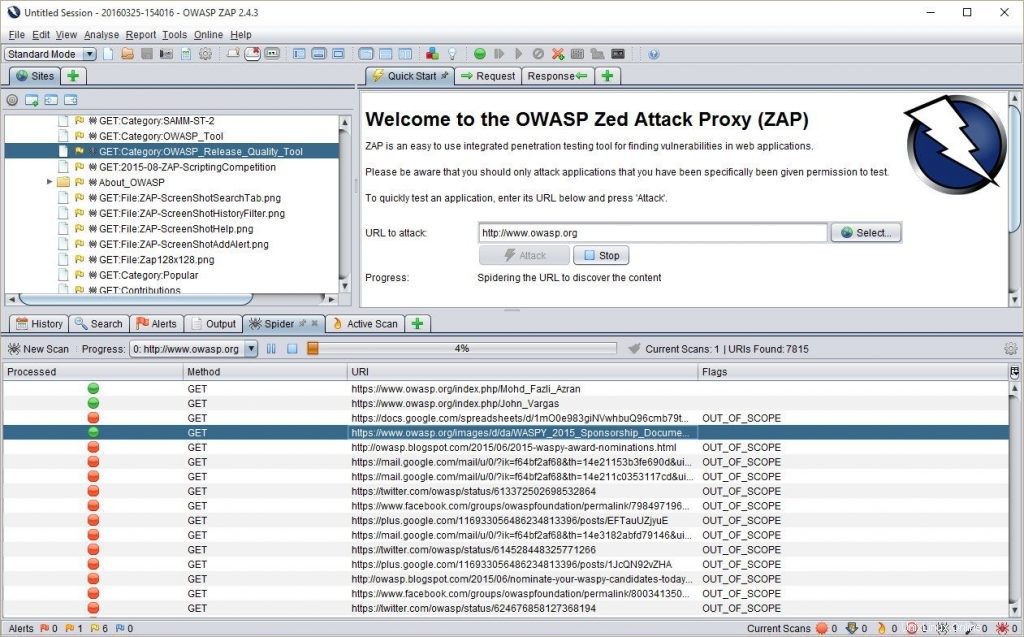

#5. OWASP ZAP:la mejor herramienta de prueba de penetración para el análisis de seguridad de aplicaciones web

Sitio web oficial:https://www.zaproxy.org/

El Proyecto de Seguridad de Aplicaciones Web Abiertas – Zed Attack Proxy tiene una amplia gama de funciones. OWASP:Zap es una herramienta integral para realizar auditorías de seguridad para aplicaciones web. Esta herramienta se creó con Java y alberga una gran variedad de características que incluyen, entre otras, el rastreador web AJAX, el escáner web, el servidor proxy y el fuzzer. Cuando se usa como un servidor proxy, puede mostrar todo el tráfico de su destino y manipular los datos como se desee.

El comando para instalar la herramienta (Ubuntu):

wget https://github.com/zaproxy/zaproxy/releases/download/2.9.0/ZAP_2.9.0_Linux.tar.gz tar -xzvf ZAP_2.9.0_Linux.tar.gz rsync -av ZAP_2.9.0/ /opt/zaproxy/

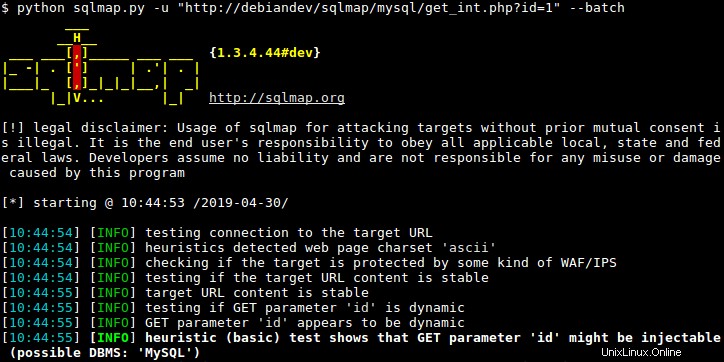

#4. SQLMap:la mejor herramienta de inyección de SQL

Sitio web oficial:http://sqlmap.org/

Las inyecciones de SQL son una forma masiva y potente de ciberataque. Una herramienta popular utilizada para la detección y explotación de vulnerabilidades de inyección SQL en una base de datos es SQLMap.

Una vez que se detectan las vulnerabilidades de SQL en la URL del objetivo, SQLMap puede proceder a ejecutar un ataque de inyección SQL en el objetivo. Permite al usuario acceder al back-end de la aplicación web y ejecutar sus comandos SQL personales para leer datos confidenciales de la base de datos que, de lo contrario, deberían estar ocultos.

El comando para instalar la herramienta (Ubuntu):

sudo apt install sqlmap

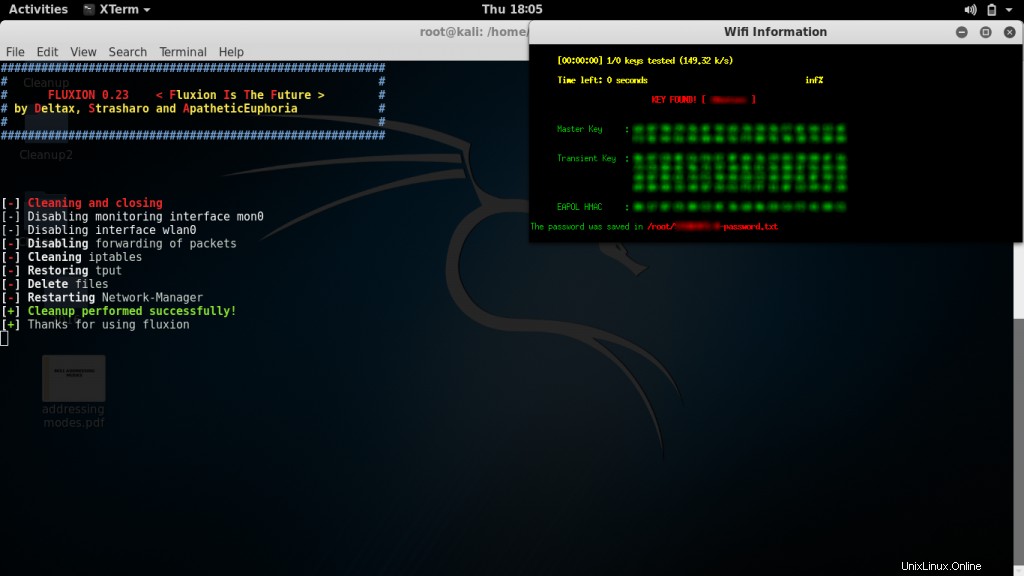

#3. Fluxion:la mejor herramienta para ataques Evil-Twin y de ingeniería social

Repositorio oficial de Github:https://github.com/FluxionNetwork/fluxion

Fluxion es la primera herramienta que viene a la mente de los pentesters cuando piensan en Evil Twin Attack. Funciona creando un punto de acceso gemelo en el punto de acceso de destino.

Luego espera a que un usuario de destino intente conectarse con el AP de destino y redirija al usuario de destino para ingresar las credenciales de acceso. Si las credenciales son correctas, se permite el acceso al usuario objetivo, mientras que Fluxion registra las credenciales del usuario.

El comando para instalar la herramienta (Ubuntu):

git clone https://github.com/FluxionNetwork/fluxion cd fluxion/ sudo ./fluxion.sh

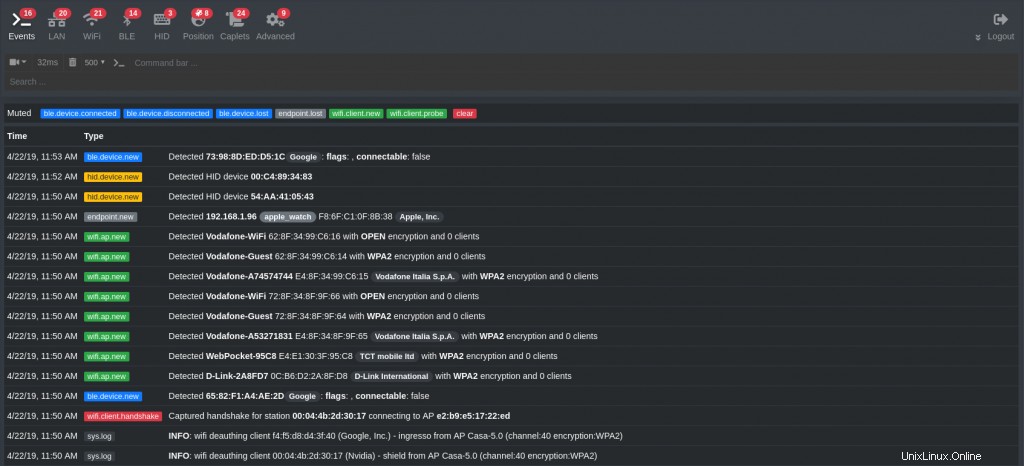

#2. Bettercap:mejor herramienta de ataque MITM

Sitio web oficial:https://www.bettercap.org/

Bettercap es una utilidad de red que fue desarrollada para probar y realizar un Man in The Middle Attack (MiTMA) en una aplicación web de destino. Permite al usuario interceptar todas las comunicaciones realizadas por el objetivo con su red escuchando a escondidas los paquetes de red que envía el objetivo.

Estos datos pueden permitir al usuario rastrear datos confidenciales y omitir SSL y HSTS en la red del objetivo.

El comando para instalar la herramienta (Ubuntu):

sudo apt install golang git build-essential libpcap-dev libusb-1.0-0-dev libnetfilter-queue-dev go get -u github.com/bettercap/bettercap

#1. Metasploit:la mejor herramienta de Pentesting y un maestro de la explotación

Sitio web oficial:https://www.metasploit.com/

La herramienta más popular y poderosa en la comunidad de pruebas de penetración es Metasploit. Ofrece una gran variedad de módulos, servicios y funciones al usuario. Pero en las descripciones más básicas, Metasploit se basa en cuatro módulos principales.

El primer módulo es Exploit, que es un método para atacar el sistema de destino o inyectar vulnerabilidades. El Payload se ejecuta después del Exploit y permite al usuario obtener datos del sistema de destino. El módulo auxiliar tiene como objetivo escanear y probar el sistema de destino. Finalmente, el módulo Encoder permite al usuario insertar una puerta trasera en el sistema de destino.

El comando para instalar la herramienta (Ubuntu):

wget https://downloads.metasploit.com/data/releases/metasploit-latest-linux-x64-installer.run chmod +x metasploit-latest-linux-x64-installer.run ./metasploit-latest-linux-x64-installer.run

Vuelvo a ti ahora...

¿Cuál, según usted, es una de las mejores herramientas de prueba de penetración de esta lista? ¿O tiene una herramienta diferente que no está cubierta aquí? ¡Háznoslo saber en los comentarios a continuación!