Encriptar una unidad USB es una excelente idea para garantizar que sus datos estén seguros y protegidos.

Si está almacenando datos comerciales o cualquier tipo de información confidencial personal en una unidad USB, es importante mantenerla a salvo de piratas informáticos y fisgones.

O si pierde accidentalmente su unidad USB, puede estar seguro de que nadie podrá leer los datos.

Cifrar unidades USB y manejarlas en Linux es extremadamente fácil.

Puede usar la aplicación gnome-disks para formatear la unidad USB con el cifrado habilitado. Después de eso, los exploradores de archivos como Dolphin y Nautilus podrán acceder a él fácilmente.

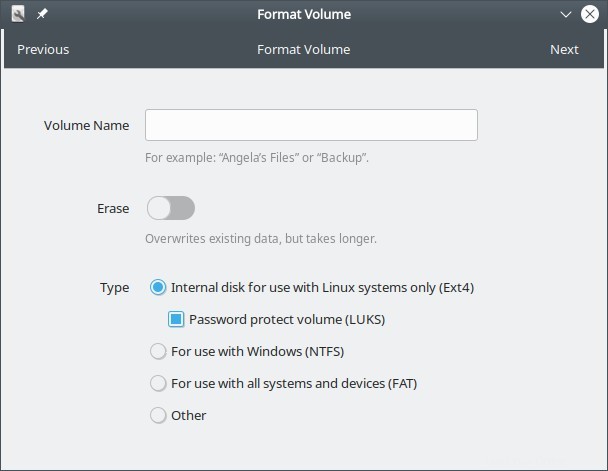

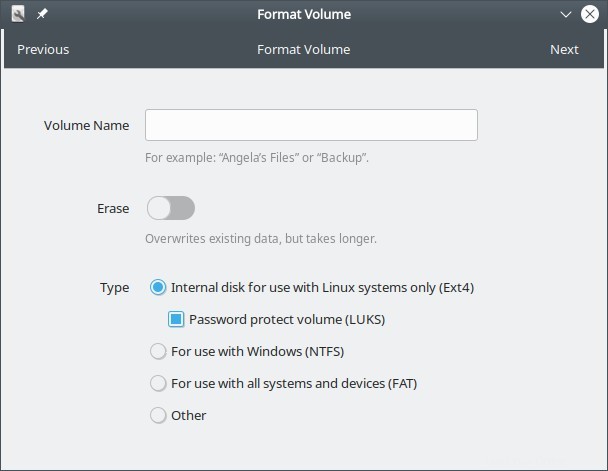

Formateo de discos Gnome con LUKS

Inserte la unidad USB e inicie la aplicación gnome-disks, y luego formatee a EXT4 con LUKS Encryption seleccionado.

Sin embargo, este método de encriptación solo funciona con el sistema de archivos EXT4.

Alternativamente, puede usar comandos como cryptsetup para cifrar la unidad y usarla de la misma manera.

En este artículo, echaremos un vistazo rápido a cómo encriptar una memoria USB usando cryptsetup, que implementa el estándar LUKS.

1. Conecte la unidad USB

Conecte la unidad USB al sistema, pero no la monte. No haga clic en él dentro de un explorador de archivos, que en realidad lo monta.

Si la unidad ya está montada, retírela y vuelva a insertarla o use el comando desmontar.

$ umount /dev/sde1

Ahora, si ejecuta el comando lsblk, mostrará el dispositivo de la unidad USB, pero no el punto de montaje.

$ lsblk NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINT loop0 7:0 0 281.6M 1 loop /snap/atom/273 loop1 7:1 0 282.4M 1 loop /snap/atom/275 loop2 7:2 0 138.8M 1 loop /snap/chromium/1514 loop3 7:3 0 99.2M 1 loop /snap/core/10859 loop4 7:4 0 138.8M 1 loop /snap/chromium/1523 loop5 7:5 0 98.4M 1 loop /snap/core/10823 loop6 7:6 0 219M 1 loop /snap/gnome-3-34-1804/66 loop7 7:7 0 55.5M 1 loop /snap/core18/1988 loop8 7:8 0 162.9M 1 loop /snap/gnome-3-28-1804/145 loop9 7:9 0 64.4M 1 loop /snap/gtk-common-themes/1513 loop10 7:10 0 64.8M 1 loop /snap/gtk-common-themes/1514 loop11 7:11 0 140K 1 loop /snap/gtk2-common-themes/13 loop12 7:12 0 944.1M 1 loop /snap/xonotic/64 loop13 7:13 0 61.6M 1 loop /snap/core20/904 loop14 7:14 0 916.7M 1 loop /snap/xonotic/53 loop15 7:15 0 111.3M 1 loop /snap/shutter/27 loop16 7:16 0 55.4M 1 loop /snap/core18/1944 sda 8:0 0 111.8G 0 disk └─sda1 8:1 0 95.4G 0 part / sdb 8:16 0 111.8G 0 disk └─sdb1 8:17 0 95.8G 0 part /media/enlightened/f41b21a7-e8be-48ac-b10d-cad641bf709b sdc 8:32 0 447.1G 0 disk └─sdc1 8:33 0 400G 0 part /media/enlightened/a935afc9-17fd-4de1-8012-137e82662ff01 sdd 8:48 0 465.8G 0 disk └─sdd1 8:49 0 420G 0 part /media/enlightened/757dcceb-3e17-4ca8-9ba1-b0cf68fb0134 sde 8:64 1 28.8G 0 disk └─sde1 8:65 1 28.8G 0 part $

No se muestra ninguna ubicación de montaje para la unidad USB de 32 GB /dev/sde anterior.

2. Configurar LUKS

Ahora ejecute el comando cryptsetup para configurar el cifrado basado en LUKS

$ sudo cryptsetup luksFormat /dev/sde1 WARNING: Device /dev/sde1 already contains a 'vfat' superblock signature. WARNING! ======== This will overwrite data on /dev/sde1 irrevocably. Are you sure? (Type 'yes' in capital letters): YES Enter passphrase for /dev/sde1: Verify passphrase: $

En el comando anterior especificamos la partición que es /dev/sde1 .

3. Formatee la unidad

Ahora tenemos que abrir primero la partición cifrada y asignarla a un dispositivo virtual.

Use la opción luksOpen con el comando cryptsetup.

$ sudo cryptsetup luksOpen /dev/sde1 myusb Enter passphrase for /dev/sde1: $

Ahora formatee la partición usando el comando mkfs.ext4

$ sudo mkfs.ext4 /dev/mapper/myusb -L myusb

mke2fs 1.45.6 (20-Mar-2020)

Creating filesystem with 7550352 4k blocks and 1888656 inodes

Filesystem UUID: 4dd22bb7-022b-4175-8526-7776427c1089

Superblock backups stored on blocks:

32768, 98304, 163840, 229376, 294912, 819200, 884736, 1605632, 2654208,

4096000

Allocating group tables: done

Writing inode tables: done

Creating journal (32768 blocks): done

Writing superblocks and filesystem accounting information: done

$ Finalmente cierre el dispositivo virtual

$ sudo cryptsetup luksClose myusb

Retire el pendrive. Ahora insértelo y utilícelo desde cualquier explorador de archivos como Nautilus y Dolphin. Complete la contraseña cuando se le solicite y será accesible como cualquier unidad normal.

Conclusión

Si desea una forma rápida y fácil de encriptar unidades USB, simplemente use el programa gnome-disks para formatear y encriptar la unidad USB. Solo se necesitan unos pocos clics.

Asegúrese de que sus datos personales, comerciales y otros datos confidenciales estén siempre seguros siempre que los lleve en una unidad USB, especialmente cuando viaje.

El robo de datos puede generar problemas inimaginables y el cifrado lo salvará de forma gratuita.

Si tiene más preguntas o comentarios, hágamelo saber en los comentarios a continuación.