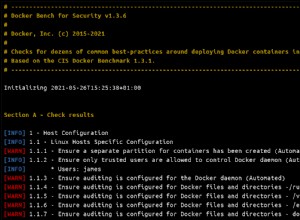

Cómo automatizar las auditorías de seguridad de Docker con Docker Bench for Security

Cómo configurar un servidor TeamSpeak en CentOS 7

Cómo instalar el navegador web Chromium en Ubuntu 20.04 LTS

Cómo instalar ExpressJS en CentOS 7

Cómo instalar Python 3.9 en CentOS 8

Cómo identificar demonios de red potencialmente vulnerables en sus sistemas Linux